реклама

Производителите на процесори издържат приблизително няколко месеца. Най- масивни уязвимости на Spectre и Meltdown разтърси компютърния свят. И тогава, ако уязвимостите не са били достатъчно лоши, лепенките, изведени за отстраняване на проблемите, идваха със собствен набор от проблеми. Ще бъде известно време, докато ефектите на Spectre / Meltdown избледнеят.

AMD чиповете не бяха невредими. По-лошото е, че през март 2018 г. изследователите твърдят, че са открили редица нови критични уязвимости, характерни за AMD. Някои хора в технологичния свят обаче не са сигурни. Има ли някаква истина в докладите за критични уязвими места в AMD Ryzen процесори Какво е толкова добро за новия AMD Ryzen?AMD Ryzen току-що пристигна, а светът на процесорите просто стана интересен. За какво става дума за свръх и подходящ ли е за вас? Прочетете още ? Нека да разгледаме историята досега.

Критични уязвимости и експлоатируеми заден план

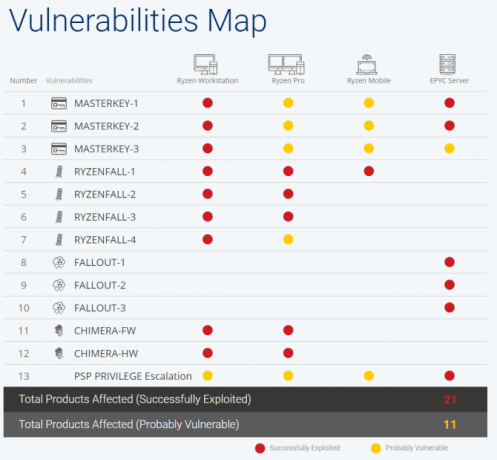

Израелската фирма за сигурност CTS Labs разкри 13 критични уязвимости. Уязвимостите засягат работната станция на AMD Ryzen, Ryzen Pro, мобилната архитектура на Ryzen и сървърните процесори на EPYC. Освен това, уязвимостите имат сходство с Spectre / Meltdown и могат да позволят на атакуващия достъп до лични данни, да инсталира злонамерен софтуер или да получи достъп до компрометирана система.

Уязвимостите на процесора произтичат от дизайна на AMD Secure Processor, функция за защита на процесора, която позволява безопасно съхраняване на ключове за криптиране, пароли и други изключително чувствителни данни. Това, във връзка с недостатък в дизайна на чипсета на AMD Zen, който свързва процесора с други хардуерни устройства.

„Тази неразделна част от повечето продукти на AMD, включително работни станции и сървъри, в момента се доставят с множество уязвимости в сигурността, които могат да позволят на злонамерените участници да инсталират завинаги злонамерен код в Secure Processor само себе си. "

Реални ли са тези уязвимости?

Да, те са много истински и се предлагат в четири вкуса:

- Ryzenfall: Позволява на злонамерен код да поеме пълен контрол над AMD Secure Processor

- Изпадам: Позволява на атакуващ да чете и записва в защитени области на паметта, като SMRAM

- Химера: „Двойна“ уязвимост, с един недостатък на фърмуера и един хардуерен недостатък, който позволява вкарването на злонамерен код директно в чипсета AMD Ryzen; злонамерен софтуер, базиран на чипсет, избягва почти всички решения за сигурност в крайната точка

- Masterkey: Използва множество уязвимости във фърмуера на AMD Secure Processor, за да позволи достъп до Secure Processor; позволява изключително устойчив устойчив чипсет базиран зловреден софтуер, за да избегне сигурността; може да позволи физически повреди на устройството

В блога за сигурност на CTS Labs се казва: „Нападателите могат да използват Ryzenfall, за да заобиколят Windows Credential Guard, да откраднат идентификационни данни на мрежата и след това потенциално се разпространява чрез дори високо защитена корпоративна мрежа на Windows […] Нападателите могат да използват Ryzenfall съвместно с Masterkey да инсталира устойчив зловреден софтуер на Secure Processor, излагайки клиентите на риска от скрит и дългосрочен индустриален шпионаж ".

Други изследователи по сигурността бързо провериха откритията.

Независимо от шума около изданието, бъговете са истински, точно описани в техния технически доклад (който не е публичен afaik) и експлоатационният им код работи.

- Дан Гуидо (@dguido) 13 март 2018г

Нито една от уязвимостите не изисква физически достъп до устройството или допълнителни драйвери за стартиране. Те обаче изискват администраторски права на местната машина, така че има известна почивка. И нека си признаем, ако някой има директен корен достъп до вашата система, вие вече сте в болка.

Какъв е проблемът тогава?

Е, никой не е чувал наистина за CTS Labs. Което само по себе си не е проблем. Малките фирми извършват отлични изследвания през цялото време. По-скоро как CTS Labs започна да разкрива уязвимостите пред обществото. Стандартното разкриване на сигурността изисква от изследователите да дадат на уязвимата компания най-малко 90 дни, за да отстранят проблем, преди да бъдат публикувани с чувствителни констатации.

CTS Labs дадоха огромни 24 часа на AMD, преди да пуснат сайта си amdflaws [Broken URL Removed]. И това привлече значителен гняв от общността на сигурността. Все пак не е само сайтът Начинът, по който са представени уязвимостите, също е проблем. Сайтът за информация за уязвимостта включва интервю с един от изследователите, пълен е с инфографика и други медии, има вълнуващи и закачливи имена за проблемите и изглежда преуморени за излизането на уязвимост. (Уязвимост, те дадоха на AMD по-малко от 24 часа, за да се поправи, ум!)

CTS Labs също дадоха своите разсъждения за това. CTO Labs CTO Илия Лук-Зилберман обяснява, че "настоящата структура на" Отговорно разкриване "има много сериозен проблем." Освен това те „Мислете, че е трудно да повярваме, че сме единствената група в света, която има тези уязвими места, имайки предвид кои са актьорите в света днес.“ Ти мога прочетете цялото писмо тук [PDF].

TL; DR: CTS Labs вярва, че периодът на изчакване 30/60/90 дни удължава опасността за вече уязвимите потребители. Ако изследователите направят разкритието веднага, това принуждава ръката на компанията да действа незабавно. Всъщност предложението им за използване на валидиране от трети страни, както CTS Labs направи с Дан Гуидо (чието потвърждение Tweet е свързано по-горе), е разумно - но нещо, което вече се случва.

Съкращаване на запасите от AMD

Други изследователи омаловажиха тежестта на недостатъците поради необходимото ниво на достъп до системата. Имаше и други въпроси относно времето на доклада, тъй като се появи акция за къси продажби на фирмата Viceroy Research издаваха доклад декларирайки, че акциите на AMD могат да загубят цялата си стойност. Акциите на AMD наистина се разпаднаха, съвпадайки с пускането на отчета за уязвимостта на CTS Labs, но затвориха деня по-високо от преди.

Водещият разработчик на Linux-ядро Линус Торвалдс също смята, че подходът на CTS Labs е небрежен, заявявайки „Да, това прилича повече на манипулация на запасите, отколкото на съвет за сигурност за мен. " Torvalds също оплаква ненужния шум около изданието, твърдейки, че изследователите по сигурността „Приличат на клоуни заради то."

Torvalds ranting не е безпрецедентен. Но той е прав. Той идва и на гърба на друг „сигнал за сигурност“, който изисква както ужасен SSH, така и ужасна root парола за работа. Torvalds (и други изследователи и разработчици за сигурност) е, че понякога само защото недостатъкът звучи опасно и екзотично, това не го прави голям проблем за широката публика.

Можете ли да останете в безопасност?

Е, това е смесена чанта за сигурност. Уязвим ли е вашият процесор AMD Ryzen? Да, така е. Има ли вероятно вашият процесор AMD Ryzen да види експлоатация по този начин? Донякъде е малко вероятно, поне в краткосрочен план.

Въпреки това, тези със AMD Ryzen система трябва да повишат нивото на бдителност за сигурността си през следващите няколко седмици, докато AMD може да пусне патч за сигурност. Да се надяваме, че те ще бъдат дяволски поглед по-добър от кръпките Spectre / Meltdown Призракът и сривът все още ли са заплаха? Пачовете, от които се нуждаетеSpectre и Meltdown са уязвимости на процесора. По-близо ли сме да отстраним тези уязвимости? Пачовете са работили? Прочетете още !

Гавин е старши писател за MUO. Той е също редактор и SEO мениджър за крипто фокусирания сайт на сестрата на MakeUseOf, Blocks Decoded. Има BA (Hons) Contemporary Writing with Digital Art Practices, грабени от хълмовете на Девън, както и над десетилетие професионален опит в писането. Той се наслаждава на обилни количества чай.