реклама

Както мнозина от вас вече знаят на 2 ноември, домейнът на MakeUseOf.com беше откраднат от нас. Отне ни около 36 часа, за да върнем домейна. Както посочихме по-рано хакерът по някакъв начин успя да получи достъп до моя акаунт в Gmail и от там до нашия GoDaddy акаунт, отключи домейна и го премести на друг регистратор.

Както мнозина от вас вече знаят на 2 ноември, домейнът на MakeUseOf.com беше откраднат от нас. Отне ни около 36 часа, за да върнем домейна. Както посочихме по-рано хакерът по някакъв начин успя да получи достъп до моя акаунт в Gmail и от там до нашия GoDaddy акаунт, отключи домейна и го премести на друг регистратор.

Можете да видите цялата история в нашия временен блог makeuseof-temporary.blogspot.com/

Не планирах да публикувам нищо за инцидента или кракера (човек, който краде домейни) и как успя да го извади, освен ако сам не бях напълно сигурен в това. Имах добро усещане, че това е недостатък в Gmail, но исках да го потвърдя, преди да публикувам нещо за това на MakeUseOf. Ние обичаме Gmail и да им даваме лоша публичност не е нещо, което някога бихме искали да направя.

Така че защо тогава да пишем за това?

През последните два дни се случиха няколко неща, които ме накараха да повярвам, че Gmail има сериозен недостатък в сигурността и всички трябва да са наясно с него. Особено по времето, когато хора като Стив Рубел ви казват

Как да направите Gmail вашия GateWay към мрежата. Сега, не ме разбирайте погрешно, Gmail е AWESOME програма за електронна поща. Най-добрият вероятно. Проблемът е, че може да не е надежден, що се отнася до сигурността. Като се има предвид, това не означава непременно, че ще бъдете по-добре с Yahoo или Live Mail.Инцидент 1: MakeUseOf.com - 2 ноември

Когато домейнът ни беше откраднат, подозирахме, че хакерът използва някаква дупка в Gmail, но не бяхме сигурни в това. Защо подозирах, че има нещо общо с Gmail? Е, за едно нещо съм доста предпазлив за сигурността и рядко пускам нещо, в което не съм сигурен. Също така поддържам актуалната си система и разполагам с всички основни неща, включително 2 монитора за зловреден софтуер, антивирусен и 2 защитни стени. Също така съм склонен да използвам силни и уникални пароли за всеки от моите акаунти.

Хакерът получи достъп до моя акаунт в Gmail и настрои там някои филтри, които в крайна сметка му помогнаха да получи достъп до нашия акаунт в GoDaddy. Това, което не знаех, е как той успя да го направи. Беше ли дупка за сигурност в Gmail? Или беше keylogger на моя компютър? Не бях сигурен в това. След инцидента сканирах системата си с редица премахвания на зловреден софтуер и не намерих нищо. Аз също преминах през всеки работещ процес. Всички семе да са чисти.

Така че, склонен съм да вярвам, че проблемът беше с Gmail.

Инцидент 2: YuMP3.org - 19 ноември

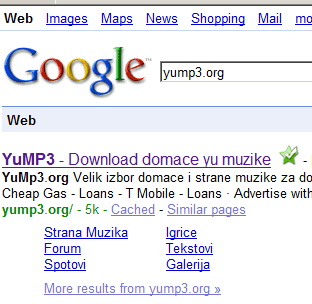

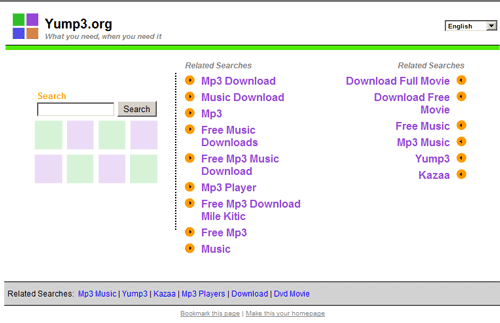

На 18 ноември получих имейл от човек на име Един Османбегович, който управлява сайта yump3.org. (Той вероятно е намерил имейла ми през Google, тъй като инцидентът с MakeUseOf беше обхванат в няколко популярни блога, много от които е включен моят имейл идентификатор.) В своя имейл Един ми каза, че неговият домейн е откраднат и преместен в друг регистратор. Бързо погледнах в yoump3 и видях, че доста утвърден уебсайт вече обслужва страница във фермата за връзки (точно както в нашия случай).

Google (в последния индекс):

Начална страница на YouMP3.org (присъстваща):

Ето копие на първия имейл, който получих от Edin:

Здравейте,

Имам същия проблем с моя домейн.

Домейнът е прехвърлен от Enom в GoDaDDy.

Веднага изпратих билет за поддръжка във връзка с този проблем.Whois на новия собственик на домейн е:

Име: Amir Emami

Адрес 1: P.O. Каре 1664

Град: Лига Сити

Щат: Тексас

Цип: 77574

Държава: САЩ

Телефон: +1.7138937713

Електронна поща:Информация за връзка с администрацията:

Име: Amir Emami

Адрес 1: P.O. Каре 1664

Град: Лига Сити

Щат: Тексас

Цип: 77574

Държава: САЩ

Телефон: +1.7138937713

Електронна поща:Техническа информация за контакт:

Име: Amir Emami

Адрес 1: P.O. Каре 1664

Град: Лига Сити

Щат: Тексас

Цип: 77574

Държава: САЩ

Телефон: +1.7138937713

Електронна поща:Имейлът е: [email protected]

Вчера човекът от този имейл адрес се свърза с мен чрез Gtalk.

Той каза, че иска 2000 $ за домейна.

Имам нужда от съвет, моля, свързах се с Enom.Благодаря ти.

И познайте какво, това е същият човек, който по-рано този месец открадна MakeUseOf.com. Ние също се свързахме от същия имейл адрес: [email protected]. Един също ми изпрати имейл днес и потвърди, че човекът също има достъп до своя акаунт в домейна чрез своя Gmail акаунт. Това е отново Gmail.

В последния си имейл (получен днес) Един включи бърз преглед на събитията

Имам историята как направи всичко.На 10 ноември бях собственик.

На 13 ноември Марк Морфю.

На 18 ноември Амир Еми.Той използва [email protected] и за двете лица.

Изпратих вчера също всичко до Moniker.

Те ще разследват.

Инцидент 3: Cucirca.com - 20 ноември

Този последен имейл беше основната причина за тази публикация. Идва от Флорин Кучирка, собственик на cucirca.com. Сайтът има alexa ранг от 7681 и според Флорин получава над 100 000 посещения всеки ден.

Първи имейл от Florin:

Здравей Айбек

Аз съм в същата ситуация makeuseof.com излезе.

Аз съм Cucirca Florin и домейнът ми www.cucirca.com беше

прехвърлен от профила ми godaddy без моето разрешение.Изглежда, че крадецът е знаел паролата ми за gmail, която е странна.

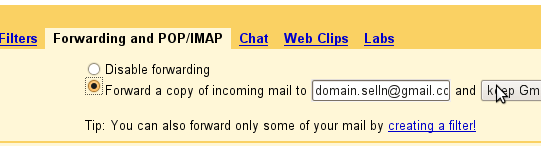

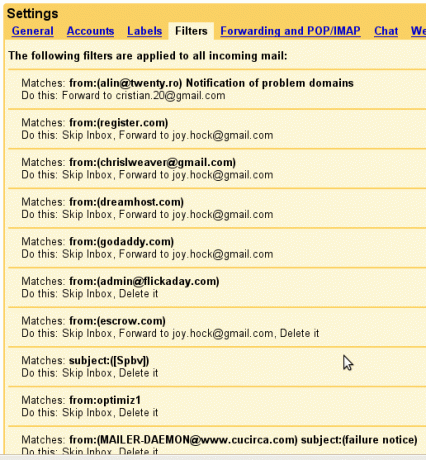

Той успя да създаде няколко филтри към моя акаунт.Прикачих 2 скрийншота.

Можеш ли да ми помогнеш? Дайте ми малко подробности как бих могъл да стигна

от този лош сън? Току-що открих днес за това и аз

не мисля, че мога да спя тази вечер.Благодаря предварително.

Флорин Кучирка.

Изпратих по имейл Флорин и го попитах някои подробности относно неговия домейн, дали той се е свързал с GoDaddy и каквато и информация да е получил до този момент на кракера на домейна (термин, използван за кражба на домейн).

Втори имейл от Флорин:

Хакерът имаше достъп до моя имейл акаунт (gmail). Домейнът е хостван на godaddy.

Използвах разширение за уведомяване на gmail в firefox. може би там е голямата грешка.

Той прехвърли домейна в register.comНе съм разговарял с хакера Искам да го върна законно и ако няма друго решение, може би ще му платя

www.cucirca.com има Alexa ранг от 7681 и над 100 000 посещения ежедневно.

Ще ви прикача 2 скрийншота на моя акаунт в Gmail.

[email protected] и във втория екран [email protected]

Ако направите google търсене на [email protected], ще намерите това:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Мисля, че някой трябва да ги спре.

Изпратих имейл [email protected] и чаках отговор.

Какво мислиш? Ще си върна домейна?

Изглежда, че отново е Gmail! Ето частичните скрийншоти от това, което ми изпрати:

В случая на Флорен хакерът промени собствеността върху домейна преди няколко месеца. Cucirca.com беше прехвърлен от GoDaddy в Register.com. Тъй като хакерът прихваща имейлите си и никога не сменя сървъри на имена, предполагам, че Флорин не е имал представа, че нещо не е наред. Когато го попитах как ми отне толкова време, за да разбере, той ме изпрати следното:

Той прехвърли домейна на своето име на 2008-09-05, оставяйки сървърите на имената непроменени. Ето защо не съм забелязал, че домейната ми е била открадната до вчера, когато мой приятел направи курви в моя домейн ...

Нямах причина да проверявам кои записи, защото домейнът е регистриран над 7 години (до 2013-11-08)

Не съм получавал никакви имейли от този човек.

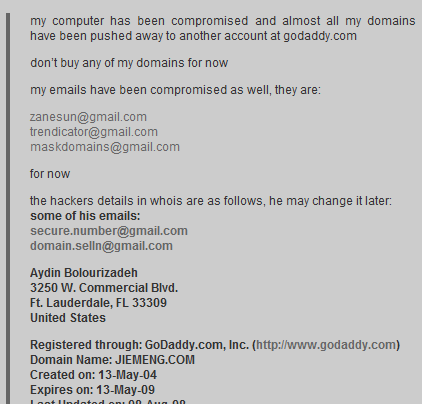

И пак изглежда, че е същия човек! Защо мисля така? Ако проверите тази връзка, която Флорин е включил в един от имейлите си (добавих го и по-долу), ще видите че при някои други подобни инциденти (кой знае колко още домейни е откраднал по този начин) имейл адрес [email protected] беше споменат заедно с името „Айдин Болоризаде“. Същият имейл се появи и в правилото за пренасочване в Gmail акаунта на Florin (виж първата екранна снимка).

Когато MakeUseOf.com беше взет от нас, кракерът ме помоли за 2000 $. И когато го попитах къде и как иска да му се плати, той ми каза да изпратя пари чрез Western Union на следния адрес:

Айдън Болуризаде

Турция

Анкара

Cukurca kirkkonaklar mah 3120006954

екрана от http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Доста съм красива, че беше един и същи човек при всичките 3 инцидента и вероятно 788 други, споменати в горния линк, включително домейни като yxl.com, visitchina.net и visitjapan.net.

Когато потърсих този адрес в Google, открих също, че той притежава следните домейни (вероятно също ги е откраднал):

- Elli.com -

http://whois.domaintools.com/elli.com

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Предполагам, че човекът наистина е от Турция и вероятно ще пребивава някъде в следния район.

- Cukurca kirkkonaklar mah 3120006954

- Анкара, Турция

Знаем също, че той използва [email protected] като свой имейл. Така че, ако знаем кой стои зад domeinsgames.org, може просто да се приближим. Всъщност той изпрати имейл преди няколко дни и ме помоли да премахна всички случаи на имейла му от уебсайта и ако не се съобразим, той ще ни изпрати DDOS.

Ето точните му думи:

Здравейте,

Моля ви да премахнете моя имейл адрес ([email protected]) от вашия уебсайт!

Направете го, ако искате да нямате някакъв проблем в бъдеще, иначе първо ще започнем да разполагам с големия DDOS на вашия уебсайт и ще го намаля ...

Много съм seriuos, така че премахнете моя имейл и име на domeinsgame.org

Така че, изглежда, ако успеем да стигнем до идентификационния номер зад domeinsgame.org, може да намерим нашия човек и вероятно да разкрием още много домейни, които е откраднал. Прочетете повече по-долу. Сега нека поговорим за Gmail.

Уязвимост на Gmail

Помни ли някой какво се случи с Дейвид Ейри миналата година? Неговият домейн също беше откраднат. Историята беше навсякъде в мрежата.

– ВНИМАНИЕ: Провалът в сигурността на GMail на Google оставя моя бизнес саботиран

- Колективните усилия възстановява Дейвид Airey.com

И ние, и Дейвид успяхме да върнем домейна. Но не съм сигурен дали всички имат толкова късмет, колкото и ние. За съжаление регистраторите наистина няма да си сътрудничат с вас по този въпрос, освен ако историята не привлече вниманието. Така че, не се съмнявам, че стотици хора са останали без шанс, освен да дадат името на домейна си или да платят на човека.

Както и да е, обратно към Gmail.

В първата си статия Дейвид Ейър визираше уязвимостта в Gmail, която беше спомената (ако не се лъжа) тук няколко месеца по-рано. Да обобщим:

Жертвата посещава страница, докато е влязла в GMail. След изпълнение страницата изпълнява многочастни / формулярни данни POST към един от интерфейсите на GMail и инжектира филтър в списъка с филтри на жертвата. В горния пример нападателят пише филтър, който просто търси имейли с прикачени файлове и ги препраща на имейл по свой избор. Този филтър автоматично ще прехвърли всички имейли, съответстващи на правилото. Имайте предвид, че бъдещите имейли също ще бъдат препращани. Атаката ще остане присъстваща, докато жертвата има филтъра в списъка си с филтри, дори ако първоначалната уязвимост, която е била причината за инжектирането, е коригирана от Google.

оригиналната страница: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Сега интересната част е, че актуализацията на горната връзка GNU Citizen посочва, че уязвимостта е фиксирана преди 28 септември 2007 г. Но в случая на Дейвид, инцидентът е станал през декември, 2-3 месеца по-късно.

И така, дали експлоатацията наистина беше фиксирана тогава? Или това беше нов подвиг в случая на Дейвид? И най-важното има ли подобен недостатък на сигурността в Gmail СЕГА?

Какво да правите сега?

(1) Е, първият ми съвет би бил да проверя вашите настройки за електронна поща и да се уверите, че имейл не е компрометиран. Проверете опциите за филтриране и филтрите. Също така не забравяйте да деактивирате IMAP, ако не го използвате. Това важи и за профилите в Google Apps.

(2) Променете имейл за връзка във вашите чувствителни уеб акаунти (paypal, регистратор на домейни и т.н.) от основния си акаунт в Gmail на нещо друго. Ако сте собственик на уебсайта, след това променете имейл адреса за контакт за вашия хост и регистратор акаунти на друг имейл. За предпочитане пред нещо, в което не сте влезли, когато сърфирате в интернет.

(3) Уверете се, че надстроите домейна си до частна регистрация, така че данните ви за контакт да не се показват при търсенията с WhoIS. Ако сте на GoDaddy, препоръчвам ви да отидете със защитена регистрация.

(4) Не отваряйте връзки в имейла си, ако не познавате човека, от който произхождат. И ако решите да отворите връзката, не забравяйте да излезете първо.

UPDATE:

Открих няколко добри статии, обсъждащи потенциален пропуск в сигурността в отговор на статията на MakeUseOf:

– Доказателство за концепция за сигурност в Gmail

– Коментари за това на YCombinator

- (ноем. 26'th) Защита на Gmail и скорошна фишинг активност [Официален отговор от Google]

Помогнете ни да хванем момчето!

Освен горния пощенски адрес, ние също знаем, че той използва [email protected] като имейла му. Така че ако разберем кой сега е собственик на domeinsgames.org, може да се доближим една стъпка. или най-малкото да върне домейните, които е откраднал, на съответните им собственици.

Вече е името на домейна domainsgames.org е защитено от Moniker и те крият цялата информация за контакт за него.

Име на домейн: D154519952-LROR

Име на домейн: DOMAINSGAME.ORG

Създадено на: 22-октомври-2008 07:35:56 UTC

Последна актуализация на: 08-ноември 2008 г. 12:11:53 UTC

Дата на изтичане: 22-октомври-2009 07:35:56 UTC

Спонсориращ регистратор: Moniker Online Services Inc. (R145-LROR)

Статус: ЗАБРАНЕН КЛИЕНТ ИЗБРАНИ

Статус: ЗАБРАНЕН КРИЕНТЕН ТРАНСФЕР

Статус: ЗАБРАНЕНО НА КЛИЕНТА ОБНОВЕНО

Статус: ЗАБРАНЕН ТРАНСФЕР

ID на регистратора: MONIKER1571241

.

.

.

.

Сървър на имена: NS3.DOMAINSERVICE.COM

Сървър на имена: NS2.DOMAINSERVICE.COM

Сървър на имена: NS1.DOMAINSERVICE.COM

Сървър на имена: NS4.DOMAINSERVICE.COM

Вече съм изпратил имейла (така и Един) за тях и ще ви актуализирам тук веднага щом чуя нещо от тях.

Също така имам няколко искания към следните компании, които сега предоставят услугите си на това лице.

При преминаване през заглавни файлове в няколко имейла беше ясно, че хакерът използва Google Apps. Моля, разгледайте го. Домейнът е domainsgame.org. И също така моля FIX! Gmail.

На първо място, моля, помогнете на Edin и Florin да си върнат домейните. Едно интелигентно нещо е да проверите IP адресите за вход в акаунта за всички подобни докладвани случаи. Например, както в случая на Edin, така и в нашия (не сме сигурни за Florin) хакерът използва 64.72.122.156 IP адрес. (Между другото, това се оказа компрометиран сървър на Alpha Red Inc.) Или още по-лесно, просто заключете името на домейна и помолете притежателя на текущата сметка да докаже самоличността си. Тъй като хакерът използваше различни самоличности навсякъде, би било невъзможно да го направи. В ваш интерес е да гарантирате, че този човек вече не използва вашите услуги.

Затворете акаунта му! (това е този за domeinsgame.org). Всяка допълнителна информация или помощ, която можете да предоставите, ще бъде оценена.

Не съм много сигурен, но мисля, че DomainSponsor е компанията, която монетизира тези домейни, които този човек краде. Това се случи с MakeUseOf.com и сега се свързва с YouMP3.org.

5- До PayPal. COM: (Вашата поддръжка е страхотна)

Сигурен съм, че дори няма да прочетат това, така че просто ще ви кажа вместо това. Изпратих имейл на [email protected] и ги предупредих, че човекът, който открадна нашия домейн и ни изнудва по-рано, използва акаунта [email protected] (той също използва някои други акаунти). Просто ги помолих да разгледат. Вместо това получавам имейл, който няма нищо общо с казаното от мен. По същество това е шаблон за имейл, който трябваше да изглежда истински и изпратен до хората, които се подлъгват. Хайде! Ние плащаме 3% комисионна за всяка транзакция, не можете ли хората да осигуряват по-добра поддръжка на клиенти?

Това е всичко, което имам!

Още веднъж дълбоко съжалявам за случилото се с Флорин и Един. Искрено се надявам скоро да получат домейните си. Сега всичко е в ръцете на съответните регистратори. Но най-важното е, че искам да видя как се прави нещо от големи корпуси (не от клиентите), за да хвана този човек. Сигурен съм, че всеки блогър там би оценил това и вероятно дори пише за него в своя блог.

Време е за ПРОМЕНА ;-)

С Най-Добри Пожелания

Aibek

имидж кредит: благодарение на машина за най-горната снимка „Мистър Крекер“

Човекът зад MakeUseOf.com. Следвайте го и MakeUseOf в Twitter @MakeUseOf. За повече подробности вижте страницата на MakeUseOf.