Един от най-широко използваните начини, по които киберпрестъпниците се опитват да откраднат вашите данни и лична информация, е чрез фишинг.

Но сме свикнали с фишинг и като цяло знаем за какво да внимаваме. Ето къде идва атаката на браузъра в браузъра. И така, какво е атака на браузъра в браузъра? И как можеш да се защитиш от него?

Какво е атака на браузъра в браузъра?

Атаката Browser-in-the-Browser (BiTB) симулира прозорец за влизане с подправен домейн в прозореца на родителския браузър, за да открадне идентификационни данни. Тази фишинг техника използва предимно модела за удостоверяване с единен вход, за да подмами потребителя да изкашля чувствителна информация, главно техните идентификационни данни за вход.

Какво е удостоверяване с единичен вход?

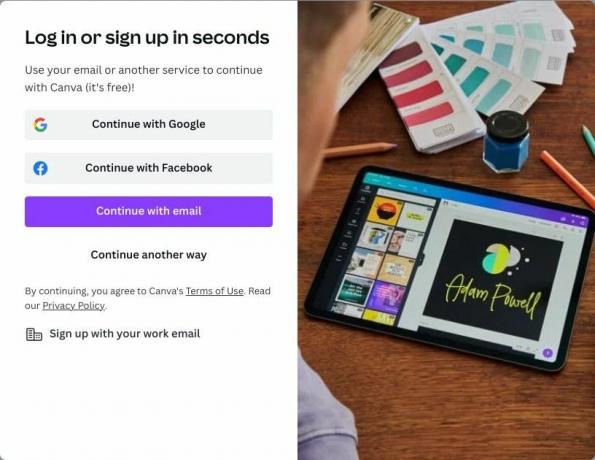

Когато се регистрирате за нова услуга или нов уебсайт, понякога има опция да се регистрирате, като свържете своя акаунт в Google, Apple и други услуги на трети страни, вместо ръчно да се регистрирате с имейл адрес и парола.

Това става чрез системата за удостоверяване с единичен вход. Интегрирането на функционалност за единичен вход или SSO е почти вездесъщо в уеб приложенията и с основателна причина.

SSO улеснява по-бързото удостоверяване и създаване на акаунт чрез използване на единствен набор от идентификационни данни за всички услуги и сайтове. Не е нужно да поддържате отделни набори от имейли и пароли за всеки уебсайт, в който трябва да влезете.

Процесът на влизане е лесен. Всичко, което трябва да направите, е да изберете услугата на трета страна, с която искате да влезете, и да кликнете върху Регистрирай се бутон. Ще се появи нов прозорец на браузъра, където влизате с вашите идентификационни данни за тази услуга на трета страна; например Google. След като влизането е успешно и идентификационните данни са потвърдени, вашият нов акаунт в сайта се създава.

Подправен прозорец за удостоверяване с единичен вход

Когато потребителите се регистрират на компрометиран сайт, те се сервират с фалшив изскачащ прозорец, който имитира външния вид и усещането на истински прозорец за удостоверяване на SSO. Системата за автентификация на SSO съществува достатъчно дълго, че средният потребител е свикнал с нея, елиминирайки подозрението.

Освен това името на домейна, интерфейса и Индикатор за SSL сертификат може да бъде подправен с няколко реда HTML и CSS, за да имитира истински прозорец с подкана за влизане.

Жертвата въвежда идентификационните си данни, без да мигне окото и веднага щом удари Въведете на клавиатурата си те раздават своя виртуален живот и всичко свързано с него.

Как се настройва атака "браузър в браузъра".

Тъй като тази фишинг техника се върти около SSO удостоверяване, първото нещо, от което се нуждае киберпрестъпникът да направите, е да настроите измамно SSO удостоверяване в сайта, след което да накарате целта да кацне на злонамереното сайт. Целта се регистрира с фалшивия SSO и техните идентификационни данни се съхраняват в базата данни на нападателя.

Докато на теория процесът може да се окаже сложен, в действителност всички тези стъпки могат лесно да бъдат автоматизирани чрез рамка за фишинг и шаблони за уеб страници. Изследователите по сигурността вече са го направили публикувани шаблони които копират страниците за вход в Google, Facebook и Apple, ключът към BiTB атака.

Как да се предпазите от атаки на браузъра в браузъра

Сигнал за фалшив или злонамерен уебсайт или изскачащ прозорец е неговият URL адрес. Внимателно проверете URL адреса на уебсайт, преди да въведете нещо чувствително в него. По-често, отколкото не, изтекъл или липсващ SSL сертификат (обозначен с нарязан знак за катинар) или сенчестият URL адрес трябва да са достатъчно доказателство, за да отблъсне всеки потребител от сайта. Все пак киберпрестъпниците стават все по-умни и по-добри в прикриването на всичко, което може да предизвика подозрение.

Докато проверката на URL адреса и SSL сертификата помага да се провери автентичността на даден сайт, BiTB атаките са наистина трудни за откриване само от техния URL адрес, тъй като са добре маскирани. Така че винаги трябва да вървите допълнително проверете дали даден сайт е защитен защото вашата сигурност винаги е от първостепенно значение.

Ето няколко неща, които трябва да проверите, за да се предпазите от атаки на браузъра в браузъра:

- Проверете дали изскачащият прозорец за вход е затворен в рамките на браузъра. Прозорецът за измама за влизане всъщност не е истински прозорец на браузъра; по-скоро това е симулация, изградена с HTML и CSS, така че в момента, в който го извадите от екранното пространство на браузъра, данните трябва да изчезнат. Ако изобщо не можете да плъзнете прозореца за вход от главния прозорец на браузъра, това също е раздаване, че сте на злонамерен сайт.

- Използвайте мениджъри на пароли. Тъй като прозорецът за фишинг не е истински прозорец на браузъра, той няма да бъде открит от нито един мениджър на пароли с включено автоматично довършване. Това намеква за наличието на основно злонамерено намерение и ви помага да различите между фалшив изскачащ прозорец и истински. Определено трябва да проверите най-добрите мениджъри на пароли за вашите устройства.

- Като правило, не кликвайте върху никоя препратена до вас връзка. И избягвайте да въвеждате идентификационни данни в сенчести уебсайтове. Това е основното правило, за да се защитите не само от конкретна фишинг атака, но и от всякакви атаки и техники. Внимавайте на кого вярвате.

- Използвайте фокусирани върху сигурността разширения на браузъра. Те трябва да ви предупреждават, когато има непосредствена заплаха. Например, за да откриете злонамерени вградени рамки, можете инсталирайте разширение който открива и ви защитава от потенциални BiTB атаки.

Безопасно сърфирайте в интернет

Интернет може да бъде страшно място. Въпреки че киберпрестъпленията са безкрайна дилема, не е нужно да се плашите от нея, ако зададете правилните мерки за сигурност, съобразите се с вас и следвате всички общи най-добри практики. Важно е винаги да сте бдителни; познаването на най-новите измами и хакерски техники поне означава, че оставате пред играта.