реклама

с Холивудската блясък на хакерството Как Холивуд възхвалява хакерството - и защо това е дълбоко грешно [Мнение]Какво ще стане, ако можете да проникнете в компютърната система на вашето училище и да „ощипнете“ записа си за посещаемост? Това е осъществено във филма от 1986 г. на „Ден на разстояние“ на Ферис Бюлер, отново с участието на Матю Бродерик. Ами ако можеш да хакнеш ... Прочетете още , лесно е да се мисли за хакерски групи като за някакъв вид романтични революционери в задната част. Но кои са те всъщност, за какво отстояват и какви атаки са провеждали в миналото?

Виждаме историите всяка седмица на някои безстрашен хакер 10 от най-известните и най-добрите хакери в света (и техните очарователни истории)Бели хакери срещу хакери с черни шапки. Ето кои са най-добрите и известни хакери в историята и какво правят днес. Прочетете още или хакерска група, предизвикваща хаос с техническото си ноу-хау. Банките ограбени от милиони благодарение на някакъв криптичен зловреден софтуер или хакнат

документи изтичаха от многонационален корпус. Това е без да се споменават милионите малки уебсайтове и невинни (и по-зловещо) Акаунти в Twitter се вземат офлайн. Примерите продължават и продължават. Но когато се вгледате в това, голяма част от големите атаки често могат да бъдат причислени към няколко видни хакерски групи.Нека разгледаме няколко от тези групи и какво ги мотивира.

Анонимен: Децентрализиран още Юнайтед

Най-известната и широко рекламирана хакерска група е Anonymous. Това е подземна, международна мрежа от най-близки анархистични „хактистисти“, които произхождат от 4chan, противоречивият графичен съвет на базата на изображения. Колективът е известен на обществеността от 2008 г., когато пусна видеоклип в YouTube (по-горе), определящ тона за предстоящото. Именно в това видео за първи път беше произнесено имената на групата на групата

Знанието е безплатно. Ние сме анонимни. Ние сме легион. Ние не прощаваме. Не забравяме. Очакват от нас.

В неговия първо интервю откакто стана информатор на ФБР, бивш член на Анонимен Хектор Монсегур обяснява „Анонимният е идея. Идея, където всички можем да бъдем анонимни ...Всички бихме могли да работим заедно като тълпа - обединени - можем да се издигнем и да се борим срещу потисничеството. “

Оттогава мистериозната група започна многобройни атаки срещу уебсайтовете на правителствените ведомства, политици, мултинационалните, the Църква на сциентологията, и стотици акаунти в Twitter на ISIS (за име, но няколко). Важно е да се отбележи обаче, че поради факта, че Anonmyous е изцяло децентрализиран, няма конкретно „лидерство“, което да оглавява тези кампании. Повечето атаки ще се състоят от напълно различни индивиди, които дори биха могли да работят за своите индивидуални цели.

Една от най-мащабните кампании на групата беше атака започна срещу PayPal, VISA и Mastercard (Операция Отмъщение Асанж) в отговор на каишката, която беше окачена около врата на Wikileaks.

Всъщност Wikileaks беше - и все още е — зависи от даренията, за да останете на плаващите. Правителството на САЩ мобилизира плановете да направи тези дарения почти невъзможни, като по този начин задуши възможността на уебсайта да продължи да работи. Анонимният не харесваше този ход, затова му противодействаше, като (много) ефективно използваше Йонно оръдие с ниска орбита (LOIC) инструмент. Този инструмент позволи на почти всеки да помогне с атаките срещу DDOS на тези отказвания, като временно ги изправи на колене и губейки компаниите милиони долари в процеса.

След спорния „успех“ на тази атака, Anonymous започна да действа в много по-политическа сфера, като атакува мексиканските наркокартели (което се провали), уебсайтове свързана с детската порнография и Интернет страници на израелското правителство (в отговор на атаките срещу Палестина).

Начинът, по който Anonymous стартира тези атаки, се превърна в почти традиция за групата: DDOS атаката. Тук сървърът на уебсайта е залят с толкова много данни (пакети), че той не може да се справи с натиска. Обикновено сайтът излиза офлайн, докато някои техници не дойдат да отстранят проблема или докато Anonymous не прекратят бомбардировките. В неговата фантастична Нюйоркчанин парче за Анонимен, Дейвид Кушнер цитира бившия Анон Военният подход на Кристофър Дойън към DDOS атаките на групата:

PLF: ВНИМАНИЕ: Всеки, който подкрепя PLF или ни смята за свой приятел - или който се грижи за победата срещу злото и защитата на невинните: Операция Мирен лагер е НА ЖИВО и се предприема действие. ЦЕЛ: www.co.santa-cruz.ca.us. Огън по воля. Повторете: ПОЖАР!

Тактиката на Anonymous обаче надхвърля тези „традиционни“ DDOS атаки. През 2011 г. вниманието на Anonymous насочи към Тунис (Операция Тунис). Използвайки контактите и уменията, с които разполага, групата гарантира, че революцията ще се случи на улиците получиха широко медийно отразяване, хакнаха правителствени уебсайтове и разпространиха „пакети за грижи“ Протестиращи. Тези пакети за грижи оттогава се разпространяват на различни митинги по света, предлагайки скриптове, които могат да бъдат използвани за предотвратяване на прихващане от правителството, освен всичко друго, което може да се наложи на революционер.

По отношение на цялостното цели от Anonymous, те бяха доста ясно очертани в изявление публикуване на операция „Отмъщение Асанж“. Дали групата ще постигне тези цели по правилния или грешен начин, е открита за разискване, но това със сигурност е на крачка от „прави го за LULZ„Подход, който много хора свързват с други актове на гражданско неподчинение.

Въпреки че нямаме голяма принадлежност към WikiLeaks, ние се борим по същите причини. Искаме прозрачност и се противопоставяме на цензурата….Ето защо ние възнамеряваме да използваме ресурсите си, за да повишим информираността, да атакуваме онези срещу и да подкрепим онези, които помагат да водим нашия свят към свобода и демокрация.

Сирийска електронна армия (SEA): Подкрепяща Башар Асад

Не всички хакери обаче се борят за повече леви, либерални идеали. През 2012 г. Anonymous и Сирийската електронна армия започнаха да обменят атаки и заплахи, които водят до Anonymous "обявяване на кибервойна„На МОРЕ (виж над видеото, и на Отговорът на SEA тук)

От 2011 г. силно активната SEA действа извън подкрепата за Сирийският режим на президента Башар Асад Следователно логично, в SEA често се наблюдава нападение от западни медии, които публикуват антисирийски съобщения. Студентите в университета (твърдят, че имат връзки с Ливанската ислямистка войнствена група Хизбула) зад тези атаки спечелиха известно уважение от фирмите за онлайн сигурност, след като хакнаха стотици уебсайтове. Важните цели включват: Ню Йорк Таймс, ТГС, и The Washington Post, което кара мнозина да бъдат дълбоко загрижен за политическите мотиви зад групата.

Използвайки злонамерен софтуер, DDOS атаки, defacement, спам и фишинг, патриотичният екип се радва на както атаки, така и свади. От по-светлата страна на спектъра, когато групата хакна акаунта на BBC Weather на BBC Weather, не бяха нанесени много щети:

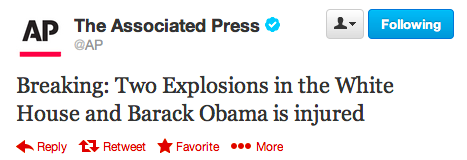

От по-тъмната страна групата е добре известна с това, че използва атаки с фишинг за копиране, за да спечели идентификационни данни за вход в акаунти в Gmail, профили в социалните медии и други. На 23 април 2013 г. tнеговият подход доведе до измама в Twitter от акаунта на агенция Associated Press. Погрешно беше заявено, че в Белия дом е станала експлозия, като при взрива е пострадал президентът Обама. Безобидна шега в началото мислеше, но в действителност това доведе до а 136 млрд. Долара спад на S&P 500 индекс за период от около 2 минути.

За да се задълбочим още по-дълбоко в заешката дупка, SEA е свързана и с представянето на женски привърженици на сирийските бунтовници, за да крадат планове за война да използва в продължаващия конфликт в страната, което води до смъртта на голям брой бунтовници.

Компютърен клуб хаос (CCC): разкриване на пропуски в сигурността

Важно е да се разбере, че не всички хакерски групи настояват да използват почти изключително незаконни мерки, за да се запознаят с тях. Пример за това е Компютърният клуб Хаос. Що се отнася до европейските хакерски групи, те не са по-големи от тези CCC. която в момента има над 3000 членове. От създаването си в Берлин през началото на 80-те години на миналия век, групата настоява за личната марка на либералната етика, където може.

Това се случи, когато CCC открадна 134 000 германски марки от банка в Хамбург, като се възползва от онлайн Bildschirmtext страница, само за да върнете парите на следващия ден, за да подчертаете пропуските в сигурността в системите.

Както споменахме, по-голямата част от атаките на групата, за разлика от други хакерски групи, са били предимно (но не винаги) законно. В интервюто си за OWNI, Анди Мюлер-Магун, ранен член на CCC, обяснява че "имахме нужда от много юридически експерти, които да ни посъветват какво можем или не можем да хакнем и да ни помогнат да разграничим юридическите дейности и сивите области на законност “. Според този по-благоприятен подход към хакерството има Мюлер-Maguhn, доведат до ставането на CCC „Прието и признато образувание, защото работи за обучение на обществеността за технологиите от 80-те години на миналия век“.

Почти всичко, в което са замесени CCC, произтича от дълбоко желание да се обърне внимание на злоупотребата с – и пропуски в сигурността – технологията, на която разчитаме и ние, и нашите правителства. Това често е придружено с много медийно отразяване, което гарантира, че всяко непокрито знание достига до възможно най-широка аудитория.

След разкритията на Snowden ентусиазмът на групата скочи бързо, особено когато дебатът се насочи към масово наблюдение, където е фокусиран новият им фокус.

Трябва да има последствия. Работата на разузнавателните служби трябва да бъде преразгледана - както и тяхното право на съществуване. Ако е необходимо, техните цели и методи ще трябва да бъдат предефинирани. …Трябва да помислим как се обработват тези [споделени] данни и къде могат да бъдат разрешени да се появят отново. И това не е просто предизвикателството за 2015 г., а за следващите 10 години.

Член на CCC Falk Garbsch (чрез DC)

Като няколко примера за техните подвизи в ранните дни на CCC можете да очаквате да видите групата, която протестира срещу френски ядрени тестове, кражба на пари на живо по телевизията използвайки недостатъци в Microsoft ActiveX технология (1996) и разбиване на алгоритъма за криптиране на COMP128 на GSM клиентска карта, невъзмутимо позволяваща клонирането на картата (1998).

Съвсем наскоро, през 2008 г., CCC подчерта основни недостатъци във федерален троянски кон което германското правителство използва по това време. Твърди се, че тази технология противоречи на решението на Конституционния съд с някои от недостатъците, които се обсъждат в групата прессъобщение по темата:

Зловредният софтуер може не само да отхвърля интимните данни, но също така предлага функция за дистанционно управление или задна врата за качване и изпълнение на произволни други програми. Значителните недостатъци в дизайна и внедряването правят цялата функционалност достъпна за всеки в интернет.

Кампаниите на CCC обаче не бяха всички от този вид. Един от техните ранни проекти включва продажба на изходния код, получен незаконно от корпоративни и правителствени системи на САЩ, директно към съветския КГБ, заедно с множество други не толкова спорни проекти.

Като няколко случая, „Arcade“ беше най-голямото световно шоу организиран от Компютърен клуб Хаос. Колективът също управлява a седмично радио предаване (Немски), домакин на ежегодно работно време, посветено на Великден, наречено Великден Easterhegg, и поставя най-голямото годишно хакерско събиране в Европа Конгрес за комуникация на хаоса.

Тарх Андишан: отговорът на Иран на Stuxnet

Досега нападенията, споменати по-горе, рядко, ако изобщо са заплашвали милиони глобални граждани с огромна опасност. През последните няколко години тази тенденция се обърна с появата на Tarh Andishan и техния неуморен стремеж за контрол върху изключително важни системи и технологии.

С приблизително 20 членове, повечето от които се предполага, че са базирани в Техеран, Иран (заедно с други членове на периферията по целия свят), Tarh Andishan показва каква може да бъде наистина сложна хакерска група способен на.

Разгневен от силно повредена компютърна мрежа благодарение на a Атака на червеи Stuxnet (уж създадено от САЩ и Израел), иранското правителство драстично засили усилията си за кибер война и Тахър Андишан— означава 'новаториВъв фарси — е роден.

Използвайки автоматизирани системи за размножаване, наподобяващи червеи, на заден план, инжектиране на SQL, заедно с други тактики с висок калибър, тази група стартира голям брой атаки срещу изявени агенции, правителствени и военни системи и частни компании по цял свят, наречени „Операция Cleaver“.

Според охранителната фирма Cylance, Операцията Cleaver е насочена към 16 държави и предполага, че „a се появи нова глобална кибер мощ; тази, която вече е компрометирала някои от най-критичните инфраструктури в света ”, включително сървърите на ВМС на САЩ, системите зад редица водещи световни компании, болници и университети.

Миналата година основател на Cylance Стюарт МакКлур заяви в интервю с TechTimes че „Те не търсят кредитни карти или микрочипове, укрепват притежанието си в десетки мрежи, които, ако бъдат осакатени, биха засегнали живота на милиарди хора ...Преди две години иранците разгърнаха злонамерения софтуер Shamoon на Saudi Aramco - най-разрушителната атака срещу корпоративна мрежа до момента, като цифрово унищожи три четвърти от компютрите на Aramco. "

Като по-домашен пример за обхвата на хакерската група, този колектив също е спечелил пълен достъп до портите на авиокомпанията и системите за сигурност, предоставяйки на групата върховен контрол върху пълномощията на пътниците / портата. Тези примери са само няколко сред много, за които се споменава в доклада на Cylance за Tarh Andishan (PDF). В доклада се твърди, че по-голямата част от техните открития са били изоставени поради „сериозния риск за физическата безопасност на света“. че сега групата уж позира.

Сложността и ужасяващите възможности на начинанията на Тарх Андишан силно подсказват, че това е спонсориран от държавата хакер колективни, без (досега) ясни цели или амбиции, но с ужасяваща способност да компрометират дори най-сигурните системи.

Това е само върхът на Айсберг

Тези четири примера са само върхът на айсберга, когато става дума за хакерски групи. от Отряд гущери да се APT28, мрежата е затрупана с групи, които се стремят да компрометират системи, независимо дали за политическа печалба или просто за лулз. Но само относително малко са отговорните за добрата част от по-разгласените атаки, които виждаме в медиите. Независимо дали сме съгласни с техния подход или не Каква е разликата между добрия хакер и лошия хакер? [Становище]От време на време чуваме нещо в новините за хакери да свалят сайтове, експлоатират a множество програми или заплашват да се измъкнат в зоните с висока сигурност, където те не трябва да принадлежа Но ако... Прочетете още , техните възможности понякога са шокиращи и почти винаги впечатляващи. „Хакерската култура“ обаче не е нещо, което отминава, и можем само да очакваме да видим още в бъдеще и ще става все по-усъвършенствана с течение на времето На.

Всичко, което можем да направим, е да се надяваме, че отрицателните резултати по някакъв начин се свеждат до минимум.

Какво мислите за този вид онлайн дейност? Това е неизбежен аспект на съвременните технологии, или това е нещо, което ние имам да се притиска?

Кредит за изображение: Анонимен en la operación Goya от Gaelx чрез Flickr

Роб Найтингейл има специалност философия в Университета на Йорк, Великобритания. Работи като мениджър и консултант по социални медии в продължение на повече от пет години, като същевременно изнася работилници в няколко държави. През последните две години Роб също е писател на технологиите и е мениджър на социалните медии на MakeUseOf и редактор на бюлетини. Обикновено ще го намерите да пътува...