реклама

Има страхотна новина за всеки, засегнат от CrypBoss, HydraCrypt и UmbreCrypt отзорен софтуер. Фабиан Уосар, изследовател от Emsisoft, има успя да ги инженерира обратнои в процеса пусна програма, която е в състояние да дешифрира файлове, които в противен случай биха били загубени.

Тези три зловредни програми са много сходни. Ето какво трябва да знаете за тях и как можете да върнете файловете си.

Среща със семейството на CrypBoss

Създаването на зловреден софтуер винаги е било вилна индустрия за милиард долара. Недобросъвестните разработчици на софтуер пишат нови програми за злонамерен софтуер и ги продават на търг на организирани престъпници в най-мръсния обхват на тъмната паяжина Пътешествие в скритата мрежа: Ръководство за нови изследователиТова ръководство ще ви отведе на обиколка през многото нива на дълбоката мрежа: бази данни и информация, налична в академичните списания. Накрая ще стигнем до портите на Тор. Прочетете още .

След това тези престъпници ги разпространяват далеч и широко, в процеса заразявайки хиляди машини и правят

нечестива сума пари Какво мотивира хората да хакнат компютри? Съвет: ПариПрестъпниците могат да използват технология, за да печелят пари. Ти знаеш това. Но ще бъдете изненадани колко изобретателни могат да бъдат те, от хакване и препродажба на сървъри до преконфигуриране като доходоносни Bitcoin миньори. Прочетете още .Изглежда, че е станало тук

И двете HydraCrypt и UmbreCrypt са леко модифицирани варианти на друга програма за злонамерен софтуер, наречена CrypBoss. Освен че имат споделено потекло, те се разпространяват и чрез комплектът за експлоатация на Angler, който използва метода за изтегляне чрез придвижване, за да зарази жертвите. Дан Олбрайт има написано обширно за комплекти за експлоатация Ето как те те хакнат: Мътният свят на комплектите за експлоатацияИзмамниците могат да използват софтуерни пакети за използване на уязвимости и създаване на зловреден софтуер. Но какви са тези комплекти за експлоатация? Откъде идват? И как могат да бъдат спрени? Прочетете още в миналото.

Имаше много изследвания на семейството на CrypBoss от някои от най-големите имена в проучванията за компютърна сигурност. Изходният код към CrypBoss бе изтеглен миналата година на PasteBin и почти веднага беше погълнат от общността за сигурност. В края на миналата седмица McAfee публикува един от най-добрите анализи на HydraCrypt, което обясни как работи на най-ниските си нива.

Разликите между HydraCrypt и UmbreCrypt

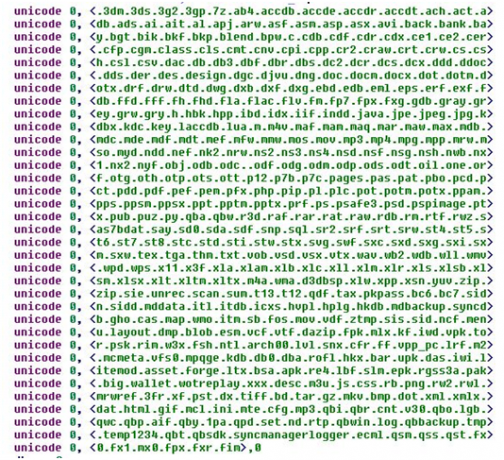

По отношение на основната си функционалност, HydraCrypt и UmbreCrypt правят едно и също. Когато за първи път заразяват дадена система, те започват да криптират файлове въз основа на разширението си, използвайки силна форма на асиметрично криптиране.

Те имат и други непрофесионални поведения, които са доста често срещани в софтуера за извличане на софтуер.

Например, и двамата позволяват на нападателя да качи и изпълни допълнителен софтуер на заразената машина. И двете изтриват копията на сенките на шифрованите файлове, което прави невъзможно възстановяването им.

Може би най-голямата разлика между двете програми е начинът, по който те „откупват“ файловете обратно.

UmbreCrypt е много несъмнен. Той казва на жертвите, че са били заразени и няма шанс те да си върнат досиетата, без да си сътрудничат. За да може жертвата да започне процеса на дешифриране, трябва да изпрати имейл на един от два адреса. Те са хоствани съответно на „engineer.com“ и „консултант.com“.

Малко след това някой от UmbreCrypt ще отговори с информация за плащане. Известието за откуп не съобщава на жертвата колко ще плати, макар да казва на жертвата, че таксата ще бъде умножена, ако не плати в рамките на 72 часа.

Забавно, инструкциите, предоставени от UmbreCrypt, казват на жертвата да не им изпраща имейли с „заплахи и грубост“. Те дори предоставят примерен формат за електронна поща, който жертвите могат да използват.

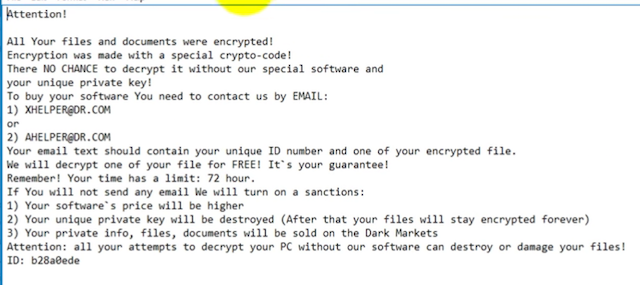

HydraCrypt се различава леко по начина, по който е бележката им за откуп далече по-заплашително.

Казват, че ако жертвата не плати за 72 часа, ще издаде санкция. Това може да бъде увеличение на откуп или унищожаване на частния ключ, като по този начин прави невъзможно декриптирането на файловете.

Те също заплашват да пуснете личната информация Ето колко може да струва вашата идентичност в тъмната мрежаНеудобно е да мислите за себе си като стока, но всички ваши лични данни, от име и адрес до данни за банкова сметка, струват нещо за онлайн престъпниците. Колко струваш? Прочетете още , файлове и документи на неплатци в тъмната мрежа. Това прави малко рядкост сред ransomware, тъй като има последствие, което е много по-лошо от това да не си върнете файловете.

Как да си върна файловете

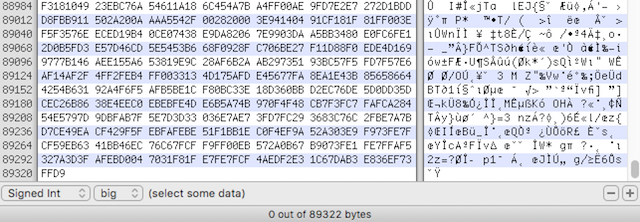

Както споменахме по-рано, Fabian Wosar на Emisoft успя да прекъсне използваното криптиране и пусна инструмент за връщане на файловете си, наречен DecryptHydraCrypt.

За да работи, трябва да имате два файла под ръка. Това трябва да бъде всеки криптиран файл, плюс нешифровано копие на този файл. Ако имате документ на твърдия си диск, който сте архивирали в Google Drive или имейл акаунта си, използвайте това.

Освен това, ако нямате това, просто потърсете шифрован PNG файл и използвайте всеки друг случаен PNG файл, който или създавате сами, или изтеглете от Интернет.

След това ги плъзнете и ги пуснете в приложението за декриптиране. След това ще започне действие и ще започне да се опитва да определи частния ключ.

Трябва да бъдете предупредени, че това няма да бъде моментално. Декрипторът ще направи доста сложна математика, за да изработи вашия ключ за декриптиране и този процес може потенциално да отнеме няколко дни, в зависимост от вашия процесор.

След като разработи ключа за декриптиране, той ще отвори прозорец и ще ви позволи да изберете папките, чието съдържание искате да декриптирате. Това работи рекурсивно, така че ако имате папка в папка, ще трябва само да изберете главната папка.

Струва си да се отбележи, че HydraCrypt и UmbreCrypt имат недостатък, при което крайните 15 байта от всеки криптиран файл са повредени безвъзвратно.

Това не бива да ви създава много проблеми, тъй като тези байтове обикновено се използват за подплащане или несъществени метаданни. Пух, основно. Но ако не можете да отворите своите декриптирани файлове, опитайте да ги отворите с инструмент за възстановяване на файлове.

Без късмет?

Има шанс това да не работи за вас. Това може да е поради редица причини. Най-вероятно е, че се опитвате да го стартирате с програма за откупуване, която не е HydraCrypt, CrypBoss или UmbraCrypt.

Друга възможност е производителите на зловреден софтуер да го модифицират, за да използват различен алгоритъм за криптиране.

На този етап имате няколко опции.

Най-бързият и най-обещаващият залог е да платите откупа. Това варира доста, но като цяло се движи около маркировката от $ 300 и файловете ви ще бъдат възстановени след няколко часа.

Очевидно е, че имате работа с организирани престъпници, така че няма гаранции те всъщност ще дешифрират файловете и ако не сте доволни, нямате шанс да получите възстановяване.

Трябва също да помислите за аргумента, че плащането на тези откуп увековечава разпространението на ransomware и продължава да прави финансово изгодно за разработчиците да пишат ransomware програми.

Вторият вариант е да изчакате с надеждата някой да пусне инструмент за декриптиране на злонамерения софтуер, с който сте били засегнати. Това се случи с CryptoLocker CryptoLocker е мъртъв: Ето как можете да получите обратно своите файлове! Прочетете още , когато частните ключове са изтекли от сървъра за управление и управление. Тук програмата за декриптиране е резултат от изтичащ изходен код.

Все пак няма гаранция за това. Доста често няма технологично решение за връщане на вашите файлове, без да плащате откуп.

Превенцията е по-добра от лечението

Разбира се, най-ефективният начин за справяне с програми за извличане на софтуер е да се гарантира, че не сте заразени на първо място. Като вземете някои прости предпазни мерки, като например да стартирате напълно актуализиран антивирус и да не изтегляте файлове от подозрителни места, можете да смекчите шансовете си да се заразите.

Засегнати ли сте от HydraCrypt или UmbreCrypt? Успяхте ли да си върнете файловете? Уведомете ме в коментарите по-долу.

Кредити за изображения: Използване на лаптоп, пръст върху тъчпада и клавиатурата (Scyther5 чрез ShutterStock), Биткойн на клавиатурата (AztekPhoto чрез ShutterStock)

Матю Хюз е разработчик на софтуер и писател от Ливърпул, Англия. Рядко се среща без чаша силно черно кафе в ръка и абсолютно обожава своя Macbook Pro и камерата си. Можете да прочетете неговия блог на http://www.matthewhughes.co.uk и го последвайте в Туитър в @matthewhughes.