реклама

Милиони превключватели, рутери и защитни стени са потенциално уязвими за отвличане и прихващане, след американската охранителна фирма Rapid7 откри сериозен проблем с това как са конфигурирани тези устройства.

Проблемът - който засяга както домашните, така и бизнес потребителите - се намира в настройките на NAT-PMP, използвани да позволяват на външните мрежи да комуникират с устройства, работещи в локална мрежа.

В съвет за уязвимост, Rapid7 намери 1,2 милиона устройства, които страдат от неправилно конфигурирани настройки на NAT-PMP, с 2,5% уязвими за атакуващ прихващане на вътрешен трафик, 88% за атакуващ прихващане на изходящ трафик и 88% за атака на отказ на услуга в резултат на това уязвимост.

Любопитно какво е NAT-PMP и как можете да се защитите? Прочетете за повече информация.

Какво е NAT-PMP и защо е полезно?

В света има два вида IP адреси. Първият е вътрешни IP адреси. Те уникално идентифицират устройства в мрежа и позволяват на устройства в локална мрежа да комуникират помежду си. Те също са частни и само хора от вашата вътрешна мрежа могат да виждат и да се свързват с тях.

И тогава имаме публични IP адреси. Това са основна част от това как работи Интернет и позволяват на различна мрежа да се идентифицират и да се свързват помежду си. Проблемът е там не са достатъчни IPv4 адреси (доминиращата система за IP адресиране - IPv6 все още не го е заменил IPv6 vs. IPv4: Трябва ли да се грижите (или да правите нещо) като потребител? [MakeUseOf обяснява]Съвсем наскоро се говори много за преминаване към IPv6 и как това ще донесе много ползи за Интернет. Но, тази "новина" се повтаря, тъй като винаги има случайни ... Прочетете още ) да обиколя. Особено, когато имаме предвид стотиците милиони компютри, таблети, телефони и Интернет на нещата Какво е Интернет на нещата?Какво е Интернет на нещата? Ето всичко, което трябва да знаете за него, защо е толкова вълнуващо и някои от рисковете. Прочетете още уреди, плаващи около.

И така, трябва да използваме нещо, наречено Превод на мрежови адреси (NAT). Това кара всеки публичен адрес да отиде много по-далеч, тъй като човек може да бъде свързан с множество устройства в частна мрежа.

Но какво ще стане, ако имаме услуга - като a уеб сървър Как да настроите Apache уеб сървър в 3 лесни стъпкиКаквато и да е причината, може в един момент да искате да активирате уеб сървър. Независимо дали искате да си осигурите отдалечен достъп до определени страници или услуги, искате да получите общност ... Прочетете още или а файлов сървър Как да настроите вашия FreeNAS сървър за достъп до вашите файлове отвсякъдеFreeNAS е безплатна, отворен код, базирана на BSD операционна система, която може да превърне всеки компютър в твърд файлов сървър. Днес ще ви преведа през основна инсталация, настройка на просто споделяне на файлове, ... Прочетете още - работи в мрежа, която бихме искали да изложим на по-големия Интернет? За целта трябва да използваме нещо, наречено Превод на мрежови адреси - протокол за картографиране на порт (NAT-PMP).

Този отворен стандарт е създаден около 2005 г. от Apple и е проектиран да улесни процеса на картографиране на пристанищата. NAT-PNP може да се намери на редица устройства, включително такива, които не са непременно направени от Apple, като например тези, произведени от ZyXEL, Linksys и Netgear. Някои маршрутизатори, които не го поддържат, могат да получат достъп до NAT-PMP чрез фърмуер на трети страни, като напр. DD-WRT Какво е DD-WRT и как може да превърне вашия рутер в супер-рутерВ тази статия ще ви покажа някои от най-готините функции на DD-WRT, които, ако решите да се възползвате от, ще ви позволят да трансформирате собствения си рутер в супер-рутера на ... Прочетете още , Домат и OpenWRT.

И така, разбираме, че NAT-PMP е важен. Но как може да бъде уязвим?

Как работи уязвимостта

Най- RFC, който определя как NAT-PMP работи казва това:

NAT шлюзът НЕ ТРЯБВА да приема заявки за картографиране, предназначени за външния IP адрес на портата или получени от външния му мрежов интерфейс. Трябва да бъдат разрешени само пакети, получени във вътрешния (ите) интерфейс (и) с адрес на местоназначение, съвпадащ с вътрешния (ите) адрес (и) на NAT шлюза.

И така, какво означава това? Накратко, това означава, че устройствата, които не са в локалната мрежа, не трябва да могат да създават правила за маршрутизатора. Изглежда разумно, нали?

Проблемът възниква, когато маршрутизаторите игнорират това ценно правило. Което, изглежда, 1,2 милиона от тях.

Последствията могат да бъдат тежки. Както беше споменато по-горе, трафикът, изпратен от компрометирани рутери, може да бъде прихванат, което потенциално води до изтичане на данни и кражба на идентичност. И така, как да го поправите?

Какви устройства са засегнати?

Това е труден въпрос за отговор. Rapid7 не успяха окончателно да докаже какви рутери са засегнати. От оценката на уязвимостта:

По време на първоначалното откриване на тази уязвимост и като част от процеса на разкриване, Rapid7 Labs направи опит идентифицирайте кои конкретни продукти, поддържащи NAT-PMP, са уязвими, но това усилие не даде особено полезно резултати. … Поради техническите и правни сложности, свързани с разкриването на истинската идентичност на устройствата в публичния Интернет, това е така напълно възможно, може би дори вероятно, че тези уязвимости присъстват в популярните продукти по подразбиране или се поддържат конфигурации.

Така че, вие трябва да направите малко да копаете себе си. Ето какво трябва да направите.

Как мога да разбера, че съм засегнат?

Първо, трябва да влезете в своя рутер и да разгледате настройките си за конфигурация чрез неговия уеб интерфейс. Като се има предвид, че има стотици различни рутери, всеки с коренно различни уеб интерфейси, даването на специфични съвети за устройството тук е почти невъзможно.

Съществото обаче е почти същото за повечето устройства за домашни мрежи. Първо, трябва да влезете в административния панел на вашето устройство чрез уеб браузъра си. Проверете ръководството за употреба, но рутерите Linksys обикновено могат да бъдат достигнати от 192.168.1.1, което е техният по подразбиране IP адрес. По същия начин D-Link и Netgear използват 192.168.0.1, а Belkin използват 192.168.2.1.

Ако все още не сте сигурни, можете да го намерите чрез вашия команден ред. В OS X изпълнете:

route -n получавам по подразбиране

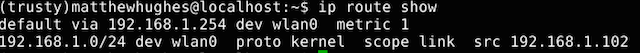

„Gateway“ е вашият рутер. Ако използвате модерен дистрибутор за Linux, опитайте да изпълните:

ip route show

В Windows отворете Командния ред Командният ред на Windows: По-прост и по-полезен, отколкото си мислитеКомандите не винаги са били същите, всъщност някои от тях са извадени, докато се появиха и други по-нови команди, дори в действителност с Windows 7. И така, защо някой би искал да се притеснява да щракне върху старта ... Прочетете още и въведете:

Ipconfig

Отново IP адресът за „шлюза“ е този, който искате.

След като сте получили достъп до административния панел на вашия рутер, обадете се в настройките си, докато не намерите тези, които са свързани с превод на мрежови адреси. Ако видите нещо, което казва нещо като „Разрешаване на NAT-PMP в ненадеждни мрежови интерфейси“, изключете го.

Rapid7 също така се сдоби с Центъра за координация на компютърни аварийни реакции (CERT / CC), за да започне да се стеснява надолу в списъка на уязвимите устройства, с цел да се работи с производителите на устройства за издаване на оправя.

Дори рутерите могат да бъдат уязвими за сигурността

Често приемаме сигурността на нашите мрежови съоръжения за даденост. И въпреки това, тази уязвимост показва, че сигурността на устройствата, които използваме за свързване към Интернет, не е сигурност.

Както винаги, обичам да чуя вашите мисли по тази тема. Кажете ми какво мислите в полето за коментари по-долу.

Матю Хюз е разработчик на софтуер и писател от Ливърпул, Англия. Рядко се среща без чаша силно черно кафе в ръка и абсолютно обожава своя Macbook Pro и камерата си. Можете да прочетете неговия блог на http://www.matthewhughes.co.uk и го последвайте в Туитър в @matthewhughes.