реклама

Добра новина за всеки засегнат от Cryptolocker. Фирмите за сигурност в ИТ FireEye и Fox-IT пуснаха дългоочаквана услуга за декриптиране на файлове, държани като заложници от прословут откуп Не падайте фалшификаторите на измамниците: Ръководство за освобождаване от софтуер и други заплахи Прочетете още .

Това става малко след като изследователи, работещи за Kyrus Technology, пуснаха публикация в блога, в която подробно описват как CryptoLocker работи, както и как са го проектирали обратно, за да придобие частния ключ, използван за криптиране на стотици хиляди файлове.

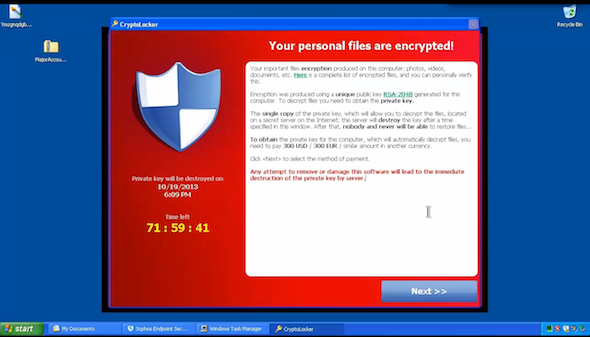

Троянът CryptoLocker беше открит за първи път от Dell SecureWorks миналия септември. Той работи, като криптира файлове, които имат специфични разширения за файлове, и ги дешифрира само след като бъде изплатен откуп от 300 долара.

Въпреки че мрежата, която обслужва троянския, в крайна сметка беше свалена, хиляди потребители остават отделени от своите файлове. Досега.

Били ли сте ударен от Cryptolocker? Искате ли да знаете как можете да върнете вашите файлове? Прочетете за повече информация.

Cryptolocker: Да резюмираме

Когато Cryptolocker за пръв път избухна на сцената, го описах като „най-опасен злонамерен софтуер някога CryptoLocker е най-Nastiest злонамерен софтуер някога и ето какво можете да направитеCryptoLocker е вид злонамерен софтуер, който прави компютъра ви напълно неизползваем чрез криптиране на всичките ви файлове. След това се изисква парично плащане преди връщането на достъпа до вашия компютър. Прочетете още ‘. Ще стоя при това твърдение. След като получи ръцете на вашата система, той ще изземе вашите файлове с почти нечупливо криптиране и ще ви зареди малко богатство в биткойн за да ги върна.

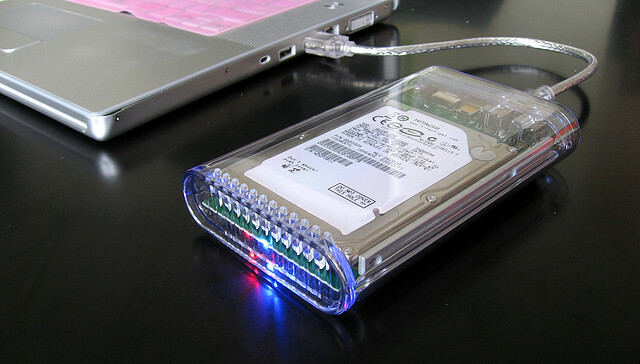

Той не е атакувал и местни твърди дискове. Ако имаше външен твърд диск или картографиран мрежов диск, свързан към заразен компютър, той също ще бъде атакуван. Това предизвика хаос в предприятията, където служителите често си сътрудничат и споделят документи на прикачени към мрежата устройства за съхранение.

Вирулентното разпространение на CryptoLocker също беше нещо, което трябваше да се наблюдава, както и феноменалната сума пари, която тя влезе. Диапазон на оценките от $ 3 млн до a потресаващи 27 милиона долара, тъй като жертвите плащаха масово искания откуп, нетърпелив да си върне досиетата.

Не след дълго сървърите, използвани за обслужване и контрол на злонамерения софтуер Cryptolocker, бяха свалени в „Оперативен Товар„И бе възстановена база данни с жертви. Това бяха обединените усилия на полицейските сили от множество страни, включително САЩ, Великобритания, и повечето европейски страни и видяха водача на бандата зад злонамерения софтуер, посочен от ФБР.

Което ни довежда до днес. CryptoLocker официално е мъртъв и погребан, въпреки че много хора не могат да получат достъп до своите иззети файлове, особено след като сървърите за разплащане и контрол бяха свалени като част от операцията Server.

Но все още има надежда. Ето как CryptoLocker е обърнат и как можете да върнете файловете си.

Как е обърнат Cryptolocker

След като Kyrus Technologies конструира CryptoLocker с реверс, следващото нещо, което направиха, беше да разработят двигател за декриптиране.

Файловете, криптирани с зловредния софтуер CryptoLocker, следват определен формат. Всеки криптиран файл се прави с ключ AES-256, който е уникален за този конкретен файл. След това този ключ за криптиране се криптира впоследствие с двойка публичен / частен ключ, като се използва по-силен почти непроницаем RSA-2048 алгоритъм.

Генерираният публичен ключ е уникален за вашия компютър, а не за криптирания файл. Тази информация, във връзка с разбирането на файловия формат, използван за съхраняване на криптирани файлове, означаваше, че Kyrus Technologies са в състояние да създадат ефективен инструмент за декриптиране.

Но имаше един проблем. Въпреки че имаше инструмент за декриптиране на файлове, той беше безполезен без частните кодове за криптиране. В резултат на това единственият начин да отключите файл, шифрован с CryptoLocker, беше с частния ключ.

За щастие, FireEye и Fox-IT придобиха значителна част от частните ключове на Cryptolocker. Подробности за това как са успели това са тънки на земята; те просто казват, че са ги получили чрез „различни партньорства и обратни инженерни ангажименти“.

Тази библиотека с частни ключове и програма за декриптиране, създадена от Kyrus Technologies, означава, че жертвите на CryptoLocker са в момента имат начин да си върнат файловете, и то без тях. Но как го използвате?

Дешифриране на заразения с CryptoLocker твърд диск

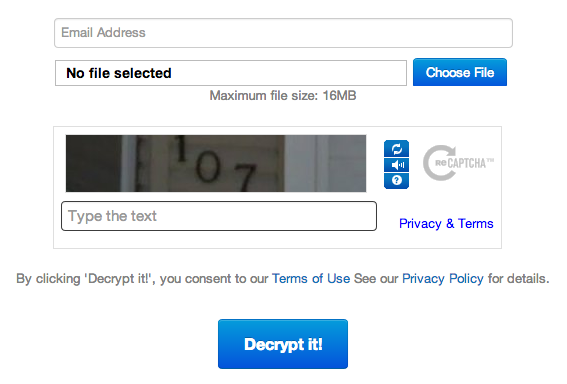

Първо, прегледайте към decryptcryptolocker.com. Ще ви е необходим примерен файл, който е бил кодиран със злонамерения софтуер Cryptolocker.

След това го качете на уебсайта DecryptCryptoLocker. След това той ще бъде обработен и (надяваме се) да върне частния ключ, свързан с файла, който след това ще ви бъде изпратен по имейл.

Тогава е въпрос на изтегляне и стартиране на малък изпълним файл. Това работи в командния ред и изисква да посочите файловете, които искате да декриптирате, както и личния ви ключ. Командата да го изпълни е:

Decryptolocker.exe - ключ „

”

Само за повторно повторение - Това няма да се стартира автоматично на всеки засегнат файл. Ще трябва да скриптирате това с Powershell или Batch файл, или да го стартирате ръчно на база файл по файл.

И така, какви са лошите новини?

Не всичко е добра новина. Има редица нови варианти на CryptoLocker, които продължават да се разпространяват. Въпреки че работят по подобен начин като CryptoLocker, все още няма поправка за тях, освен плащането на откупа.

Още лоши новини. Ако вече сте платили откупа, вероятно никога повече няма да видите тези пари. Въпреки че са положени някои отлични усилия за демонтирането на мрежата CryptoLocker, нито една от парите, спечелени от злонамерения софтуер, не е възстановена.

Тук има още един по-подходящ урок, който трябва да научим. Много хора взеха решение да изтрият твърдите си дискове и да започнат отново, а не да плащат откупа. Това е разбираемо. Тези хора обаче няма да могат да се възползват от DeCryptoLocker за възстановяване на своите файлове.

Ако получите удари с подобен откуп Не плащайте - Как да победите Ransomware!Само си представете, ако някой се появи на прага ви и каза: „Ей, в къщата ви има мишки, за които не сте знаели. Дайте ни 100 долара и ще се отървем от тях. "Това е Ransomware ... Прочетете още и не искате да плащате, може да искате да инвестирате в евтин външен твърд диск или USB устройство и да копирате своите криптирани файлове. Това оставя отворена възможността за възстановяването им на по-късна дата.

Разкажете ми за вашия CryptoLocker опит

Ударихте ли се от Cryptolocker? Успяхте ли да си върнете файловете? Разкажи ми. Полето за коментари е по-долу.

Кредити за снимки: Заключване на системата (Юрий Самоилев), OWC външен твърд диск (Karen).

Матю Хюз е разработчик на софтуер и писател от Ливърпул, Англия. Рядко се среща без чаша силно черно кафе в ръка и абсолютно обожава своя Macbook Pro и камерата си. Можете да прочетете неговия блог на http://www.matthewhughes.co.uk и го последвайте в Туитър в @matthewhughes.