реклама

Подписването на код е практиката на криптографското подписване на част от софтуера, така че операционната система и нейните потребители да могат да проверят дали е безопасно. Подписването на код работи добре, като цяло. По-голямата част от времето само правилният софтуер използва съответния си криптографски подпис.

Потребителите могат да изтеглят и инсталират безопасно, а разработчиците защитават репутацията на своя продукт. Въпреки това хакерите и разпространителите на зловреден софтуер използват точно тази система, за да помогнат на злонамерения код да се измъкне от миналите антивирусни пакети и други програми за сигурност.

Как функционират зловредният софтуер и откупният софтуер, подписан с код?

Какво е злонамерен софтуер с подпис на код?

Когато софтуерът е подписан с код, това означава, че софтуерът носи официален криптографски подпис. Органът за сертифициране (CA) издава на софтуера сертификат, потвърждаващ, че софтуерът е легитимен и безопасен за използване.

Още по-добре, вашата операционна система се грижи за сертификатите, проверката на кода и проверката, така че не е нужно да се притеснявате. Например, Windows използва това, което е известно като

верига на сертификати. Веригата на сертификатите се състои от всички сертификати, необходими, за да се гарантира, че софтуерът е легитимен на всяка стъпка от пътя.„Веригата на сертификатите се състои от всички сертификати, необходими за сертифициране на обекта, идентифициран от крайния сертификат. На практика това включва крайния сертификат, сертификатите за междинни CA и сертификатът за root CA, доверен на всички страни във веригата. Всеки междинен CA във веригата притежава сертификат, издаден от CA едно ниво над него в йерархията на доверието. Основният CA издава сертификат за себе си. "

Когато системата работи, можете да се доверите на софтуер. Системата за подписване на CA и код изисква огромно доверие. Като разширение, зловредният софтуер е злонамерен, ненадежден и не трябва да има достъп до сертифициращ орган или подписване на код. За щастие, на практика така работи системата.

Докато разработчиците и хакерите на зловреден софтуер не намерят начин да го заобиколят, разбира се.

Хакерите крадат сертификати от сертифициращите органи

Антивирусът ви знае, че зловредният софтуер е зловреден, защото има отрицателен ефект върху вашата система. Той задейства предупреждения, потребителите съобщават за проблеми, а антивирусът може да създаде подпис на злонамерен софтуер, за да защити други компютри, използвайки същия антивирусен инструмент.

Ако обаче разработчиците на зловреден софтуер могат да подпишат своя злонамерен код с помощта на официален криптографски подпис, нищо от това няма да се случи. Вместо това, подписаният с код злонамерен софтуер ще премине през входната врата, докато антивирусът ви и операционната система разгърнат червения килим.

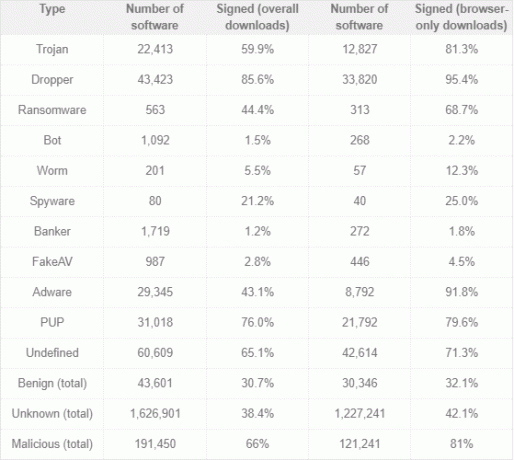

Trend Micro изследвания установихме, че съществува цял пазар на зловреден софтуер, подпомагащ разработването и разпространението на зловреден софтуер, подписан с код. Операторите на зловреден софтуер получават достъп до валидни сертификати, които използват за подписване на злонамерен код. Следващата таблица показва обема на злонамерен софтуер, използващ подписване на код за избягване на антивирус, към април 2018 г.

Изследването на Trend Micro установи, че около 66 процента от включения в извадката зловреден софтуер е подписан с код. Освен това, някои видове злонамерен софтуер се предлагат с повече случаи на подписване на код, като троянски коне, дропъри и рансъмуер. (Тук са седем начина за избягване на атака за откупи 7 начина да избегнем удара от RansomwareRansomware може буквално да ви съсипе живота. Правиш ли достатъчно, за да не загубиш личните си данни и снимки в цифрово изнудване? Прочетете още !)

Откъде идват сертификатите за подписване на код?

Дистрибуторите на зловреден софтуер и разработчиците имат две възможности относно официално подписания код. Сертификатите са или откраднати от сертифициращия орган (директно, или за препродажба), или хакер може да се опита да имитира законна организация и да фалшифицира техните изисквания.

Както бихте очаквали, сертификационният орган е омразяваща цел за всеки хакер.

Това не е само хакери, които подхранват увеличението на зловредния софтуер, подписан с код. Твърди се, че недобросъвестни доставчици с достъп до законни сертификати също продават надеждни сертификати за подписване на код на разработчици и разпространители на злонамерен софтуер. Екип от изследователи по сигурността от университета Масарик в Чешката република и Центъра за киберсигурност на Мериленд (MCC) откриха четири организации, които продават [PDF] Сертификати на Microsoft Authenticode на анонимни купувачи.

„Последните измервания на екосистемата за подписване на код на Windows подчертаха различни форми на злоупотреба, които позволяват на авторите на зловреден софтуер да произвеждат злонамерен код, съдържащ валидни цифрови подписи.“

След като разработчикът на злонамерен софтуер има сертификат на Microsoft Authenticode, той може да подпише всеки злонамерен софтуер в опит да отмени защитата на Windows за подписване на код и защита, базирана на сертификати.

В други случаи, вместо да открадне сертификатите, хакер ще компрометира сървър за изграждане на софтуер. Когато нова версия на софтуера се пусне на обществеността, тя носи легитимен сертификат. Но хакер може да включи и техния злонамерен код в процеса. Можете да прочетете за скорошен пример за този тип атака по-долу.

3 примера на зловреден софтуер с подпис с код

И така, как изглежда зловредният софтуер с подпис на код? Ето три примера за злонамерен софтуер с подпис на код:

- Stuxnet зловреден софтуер. Зловредният софтуер, отговорен за унищожаването на иранската ядрена програма, използва два откраднати сертификата за разпространение, заедно с четири различни експлоатации за нулев ден. Сертификатите бяха откраднати от две отделни компании - JMicron и Realtek - които споделяха една сграда. Stuxnet използва откраднатите сертификати, за да избегне нововъведеното тогава изискване за Windows, че всички драйвери изискват проверка (подписване на драйвери).

- Нарушение на сървъра на Asus. Някъде между юни и ноември 2018 г. хакерите нарушиха Asus сървър, който компанията използва, за да натиска актуализации на софтуера към потребителите. Изследователи в лабораторията на Касперски установили, че наоколо 500 000 машини на Windows получиха злонамерената актуализация, преди някой да осъзнае. Вместо да откраднат сертификатите, хакерите подписаха своя зловреден софтуер с законни цифрови сертификати на Asus, преди софтуерният сървър да разпространи актуализацията на системата. За щастие зловредният софтуер беше силно насочен и трудно кодиран за търсене на 600 конкретни машини.

- Пламък злонамерен софтуер. Модулният вариант за злонамерен софтуер Flame е насочен към страните от Близкия Изток, като използва измамно подписани сертификати, за да избегне откриването. (Какво е модулен зловреден софтуер, така или иначе Модулен зловреден софтуер: Новият Stealthy Attack краде вашите данниЗловредният софтуер стана по-труден за откриване. Какво е модулен зловреден софтуер и как да го спрете на хаос на вашия компютър? Прочетете още ?) Разработчиците на Flame използваха слаб криптографски алгоритъм, за да подпишат невярно сертификатите за подписване на кода, като изглеждат така, сякаш Microsoft ги е подписала. За разлика от Stuxnet, който носеше разрушителен елемент, Flame е инструмент за шпионаж, търсене на PDF файлове, AutoCAD файлове, текстови файлове и други важни типове промишлени документи.

Как да избегнем злонамерен софтуер с подпис с код

Три различни варианта на злонамерен софтуер, три различни типа атака за подписване на код. Добрата новина е, че повечето злонамерен софтуер от този тип е, поне в момента, силно насочен.

Обратното е, че поради степента на успеваемост на такива варианти на злонамерен софтуер, които използват подписване на код, за да се избегнат откриване, очаквайте повече разработчици на зловреден софтуер да използват техниката, за да се уверят, че са собствените им атаки успешен.

Освен това, защитата срещу злонамерен софтуер с подпис на код е изключително трудна. Актуализирането на вашата система и антивирусен пакет е от съществено значение, избягвайте щракването върху неизвестни връзки и проверете двукратно къде някоя връзка ви отвежда, преди да я следвате.

Освен актуализиране на вашия антивирус, проверете нашия списък на как можете да избегнете злонамерен софтуер Антивирусният софтуер не е достатъчен: 5 неща, които трябва да направите, за да избегнете злонамерен софтуерБъдете сигурни и сигурни онлайн, след като инсталирате антивирусен софтуер, като следвате тези стъпки за по-безопасно изчисляване. Прочетете още !

Гавин е старши писател за MUO. Той е също редактор и SEO мениджър за крипто фокусирания сайт на сестрата на MakeUseOf, Blocks Decoded. Има BA (Hons) Contemporary Writing with Digital Art Practices, грабени от хълмовете на Девън, както и над десетилетие професионален опит в писането. Той се наслаждава на обилни количества чай.