реклама

Защитена ли е вашата парола? Всички сме чували много съвети за това какви видове пароли никога не трябва да избирате - и има различни инструменти, за които се твърди, че оценете сигурността на паролата си онлайн Поставете вашите пароли през теста на пропукване с тези пет инструмента за сила на паролатаВсички сме чели справедлив дял от въпросите „как да разбивам парола“. Безопасно е да се каже, че повечето от тях са за коварни цели, а не за любознателни. Нарушаване на паролите ... Прочетете още . Те обаче могат да бъдат само съмнително точни. Единственият начин наистина да тествате сигурността на вашите пароли е да се опитате да ги разбиете.

И днес, ние ще направим точно това. Ще ви покажа как да използвате инструмент, който истинските хакери използват, за да кракат пароли, и да ви покажа как да го използвате, за да проверите вашите. И ако не успее теста, ще ви покажа как да изберете по-безопасни пароли ще Задръж.

Настройка на Hashcat

Инструментът, който ще използваме, се нарича Hashcat. Официално е предназначен за

възстановяване на парола 6 безплатни инструменти за възстановяване на парола за Windows Прочетете още , но на практика това е малко като казване BitTorrent Разбийте Блъфа! Опитайте тези леки клиенти на BitTorrentПистолетите не споделят незаконни файлове. Хората споделят незаконни файлове. Или чакай, как става пак? Това, което искам да кажа, е, че BitTorrent не бива да се прекъсва въз основа на потенциала му за пиратство. Прочетете още е предназначен за изтегляне на незащитени с авторски права файлове. На практика често се използва от хакери, които се опитват да разбият паролите откраднати от несигурни сървъри Ашли Мадисън изтича без голяма сделка? Помисли отновоДискретен онлайн сайт за запознанства Ашли Мадисън (насочен предимно към измама на съпрузи) е бил хакнат. Това обаче е далеч по-сериозен въпрос, отколкото е представен в пресата, със значително отражение върху безопасността на потребителите. Прочетете още . Като страничен ефект това го прави много мощен начин за тестване на сигурността на паролата.Забележка: този урок е за Windows. Тези от вас в Linux могат да разгледат видеото по-долу за идея откъде да започнете.

Можете да получите Hashcat от hashcat.net уеб страница. Изтеглете и разархивирайте го в папката за изтегляне. След това ще трябва да вземем някои допълнителни данни за инструмента. Ще придобием списък с думи, който всъщност представлява огромна база данни с пароли, които инструментът може да използва като отправна точка, по-специално rockyou.txt набор от данни Изтеглете го и го залепете в папката Hashcat. Уверете се, че е кръстен „rockyou.txt“

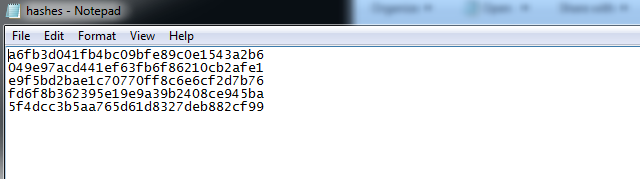

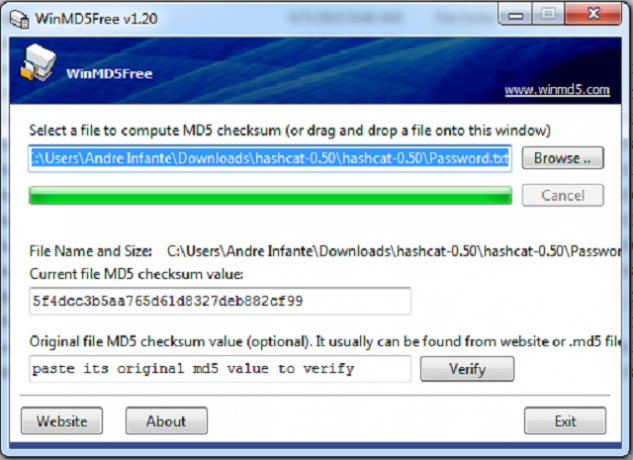

Сега ще ни трябва начин за генериране на хешовете. Ще използваме WinMD5, който е лек безплатен инструмент, който хешира конкретни файлове. Изтеглете го, разархивирайте го и го пуснете в директорията Hashcat. Ще направим два нови текстови файла: hashes.txt и password.txt. Поставете и двете в директорията Hashcat.

Това е! Готови сте.

История на хората от хакерските войни

Преди всъщност да използваме това приложение, нека поговорим малко за това как паролите всъщност се разбиват и как стигнахме до този момент.

Отзад в мъгливата история на компютърните науки, беше обичайна практика за уебсайтовете да съхраняват потребителски пароли в обикновен текст. Изглежда, че има смисъл. Трябва да потвърдите дали потребителят е изпратил правилната парола. Очевиден начин да направите това е да запазите копие на паролите под ръка в малък файл някъде и да проверите подадената от потребителя парола спрямо списъка. Лесно.

Това беше огромно бедствие. Хакерите ще получат достъп до сървъра чрез някаква погрешна тактика (като питат учтиво), да открадне списъка с пароли, да влезете и да открадне парите на всички. Тъй като изследователите по сигурността се вдигнаха от останките на тютюнопушенето на тази катастрофа, беше ясно, че трябва да направим нещо различно. Разтворът беше разбъркващ.

За тези, които не са запознати, a хеш функция Какво всъщност означава всичко това MD5 хеш неща [обяснена технология]Ето пълен срив на MD5, хеширане и малък преглед на компютрите и криптографията. Прочетете още е част от кода, която взема част от информацията и я прехвърля математически в фиксирана дължина на тълпа. Това се нарича „хеширане“ на данните. Приятното за тях е, че те вървят само в една посока. Много е лесно да вземете информация и да разберете уникалния си хеш. Много е трудно да вземеш хеш и да намериш информация, която го генерира. Всъщност, ако използвате произволна парола, трябва да опитате всяка възможна комбинация, за да я направите, което е повече или по-малко невъзможно.

Тези от вас, които следвате вкъщи, може да забележат, че хешовете имат някои наистина полезни свойства за приложения за парола. Сега, вместо да съхранявате паролата, можете да съхранявате хешовете на паролите. Когато искате да потвърдите паролата, я хеширате, изтривате оригинала и го проверявате със списъка на хешовете. Всички функции на хеш дават едни и същи резултати, така че все още можете да проверите дали са изпратили правилните пароли. Най-важното е, че действителните пароли за незабележим текст никога не се съхраняват на сървъра. Така че, когато хакерите нарушат сървъра, те не могат да откраднат пароли - само безполезни хешове. Това работи разумно добре.

Отговорът на хакерите за това беше да изразходват много време и енергия наистина умни начини да обърнете хешовете Ophcrack - Инструмент за хакване на парола за разбиване на почти всяка парола за WindowsИма много различни причини, поради които човек би искал да използва произволен брой инструменти за хакване на парола, за да хакне парола за Windows. Прочетете още .

Как работи Hashcat

Можем да използваме няколко стратегии за това. Една от най-здравите е тази, която Hashcat използва, която е да забележите, че потребителите не са много въображаеми и са склонни да избират едни и същи видове пароли.

Например, повечето пароли се състоят от една или две думи на английски език, няколко числа и може би някои замествания на букви „да говорим“ или случайна главна буква. От избраните думи някои са по-вероятни от други: „парола“, името на услугата, вашето потребителско име и „здравей“ са популярни. Ditto популярни имена на домашни любимци и текущата година.

Знаейки това, можете да започнете да генерирате много правдоподобни предположения за това, какво може да са избрали различни потребители, което би трябвало (в крайна сметка) да ви позволи да отгатнете правилно, да разбиете хеша и да получите достъп до тяхното вход акредитивни писма. Това звучи като безнадеждна стратегия, но не забравяйте, че компютрите са смешно бързи. Модерен компютър може да опита милиони догадки в секунда.

Ето какво ще правим днес. Ще се преструваме, че вашите пароли са в хеш-списък в ръцете на злонамерен хакер и изпълняваме същия инструмент за хакеринг, който хакерите използват за тях. Мислете за това като пожарна тренировка за вашата онлайн сигурност. Нека да видим как върви!

Как да използвате Hashcat

Първо, трябва да генерираме хешовете. Отворете WinMD5 и файла си "password.txt" (в бележника). Въведете една от вашите пароли (само една). Запазете файла. Отворете го с помощта на WinMD5. Ще видите малко поле, съдържащо хеша на файла. Копирайте го във вашия файл „hashes.txt“ и го запазете. Повторете това, като добавите всеки файл в нов ред във файла „hashes.txt“, докато не получите хеш за всяка парола, която рутинно използвате. След това, само за забавление, поставете хеш за думата „парола“ като последен ред.

Тук си струва да се отбележи, че MD5 не е много добър формат за съхранение на хеши на пароли - той е доста бърз за изчисляване, което прави грубата принуда по-жизнеспособна. Тъй като правим разрушително тестване, това всъщност е плюс за нас. При истинско изтичане на парола нашите пароли ще бъдат разбъркани с Scrypt или някаква друга функция за сигурен хеш, които се тестват по-бавно. Използвайки MD5, можем по същество да симулираме хвърлянето на много повече мощност и време за обработка при проблема, отколкото всъщност имаме.

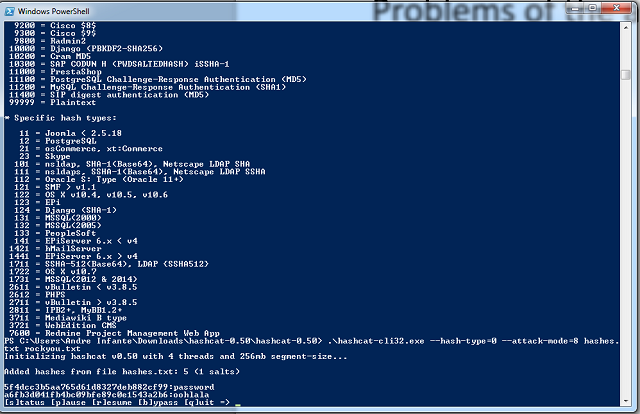

След това се уверете, че файлът hashes.txt е запазен и представете Windows PowerShell. Отворете папката Hashcat (cd .. се повишава ниво, LS изброява текущите файлове и CD [име на файл] влиза в папка в текущата директория). Сега въведете ./hashcat-cli32.exe –hash-type = 0 –attack-mode = 8 hashes.txt rockyou.txt.

Тази команда основно казва „Стартирайте приложението Hashcat. Настройте го да работи върху хешовете на MD5 и използвайте атака на „принцов режим“ (която използва множество различни стратегии за създаване на вариации на думите в списъка). Опитайте да разбиете записи във файла „hashes.txt“ и използвайте файла „rockyou.txt“ като речник.

Натиснете „Enter“ и приемете EULA (което в основата си казва „Розово кълна се, че няма да хакна нищо с това“) и след това го пуснете да работи. Хешът за паролата трябва да се появи след секунда или две. След това е само въпрос на чакане. Слабите пароли ще се появят след минути при бърз и модерен процесор. Нормалните пароли ще се появят след няколко часа до ден-два. Силните пароли могат да отнемат много време. Една от по-старите ми пароли беше счупена за по-малко от десет минути.

Можете да оставите това движение толкова дълго, колкото искате. Предлагам ви поне за една нощ или на вашия компютър, докато сте на работа. Ако го направите 24 часа, вашата парола вероятно е достатъчно силна за повечето приложения - въпреки че това не е гаранция. Хакерите може да са готови да изпълняват тези атаки за дълго време или да имат достъп до по-добър списък с думи. Ако се съмнявате в сигурността на вашата парола, вземете по-добра.

Паролата ми беше разбита: сега какво?

Повече от вероятно някои от вашите пароли не се задържаха. И така, как можете да генерирате силни пароли, за да ги замените? Както се оказва, наистина силна техника (популяризиран от xkcd) е пропуск-фрази. Отворете най-близката книга, обърнете се към произволна страница и сложете пръст надолу върху страница. Вземете най-близкото съществително име, глагол, прилагателно или наречие и го запомнете. Когато имате четири или пет, ги измийте заедно, без интервали, числа или главни букви. НЕ използвайте „правилен хоботтентериал“. За съжаление той става популярен като парола и е включен в много списъци с думи.

Един примерна парола, която току-що генерирах от научнофантастична антология, която седеше на моята масичка за кафе, е „lenedsomeartisansharmingdarling“ (не използвайте и тази). Това е много по-лесно запомнящо се от произволен низ от букви и цифри и вероятно е по-сигурно. Носителите на английски език имат работещ речник от около 20 000 думи. В резултат на това за последователност от пет произволно избрани общи думи има 20 000 ^ 5, или около три възможни комбинации от секстилион. Това е далеч извън обхвата на всяка атака на груба сила.

За разлика от тях, произволно избрана осем символна парола ще бъде синтезирана по отношение на знаци, с около 80 възможности, включително главни и малки букви, цифри, знаци и интервали. 80 ^ 8 е само квадрилион. Това все още звучи голямо, но разбиването му всъщност е в рамките на възможността. Като се имат предвид десет настолни компютри от висок клас (всеки от които може да прави около десет милиона хеша в секунда), това може да бъде наложено грубо след няколко месеца - и сигурността напълно се разпада, ако не е всъщност случайна. Освен това е много по-трудно да се запомни.

Друга възможност е да използвате мениджър на пароли, който може да генерира защитени пароли за вас в движение, като всички те могат да бъдат „отключени“ с помощта на една главна парола. Все още трябва да изберете наистина добра главна парола (и ако я забравите, имате проблеми) - но ако хеширането на паролата ви изтече при нарушаване на уебсайта, имате силен допълнителен слой сигурност.

Постоянна бдителност

Добрата сигурност на паролата не е много трудна, но изисква да сте наясно с проблема и да предприемете стъпки, за да бъдете сигурни. Този вид разрушително тестване може да бъде добро събуждане. Едно е да знаете интелектуално, че вашите пароли може да са несигурни. Друго е всъщност да го видим как изскача от Hashcat след няколко минути.

Как се задържаха паролите ви? Уведомете ни в коментарите!

Писател и журналист със седалище в Югозапада, Андре гарантирано остава функционален до 50 градуса по Целзий и е водоустойчив до дълбочина от дванадесет фута.