реклама

Навън е джунгла. От троянци до червеи до фишери до фармери, мрежата на пръв поглед е пълна с опасности. Запазването на безопасността изисква не само подходящия софтуер, но и разбирането на какви заплахи да се внимава.

Оттук идва „HackerProof: Вашето ръководство за компютърна сигурност“. Този отличен наръчник, предоставен ви от собственика на MakeUseOf Matt Smith, предоставя обективна, подробна, но лесна за разбиране информация за сигурността на компютъра.

В края на това ръководство ще знаете какво точно означава сигурността на компютъра и по-важното какво трябва да направите, за да запазите компютъра си сигурен.

Знанието е сила; въоръжете се!

Съдържание

§1 - Въведение в компютърната сигурност

§2 – Галерията за злонамерен софтуер

§ 3 - Невинни цивилизации: Сигурността на операционните системител

§4 - Добри навици за сигурност

§5 - Методи за защита

§6 - Избор на софтуер за сигурност

§7 - Подгответе се за най-лошото - и архивирайте!

§8 - Възстановяване от зловреден софтуер

§9-Заключение

1. Въведение в компютърната сигурност

1.1 Какво е компютърна сигурност?

Термините „компютърна сигурност“ или „компютърна сигурност“ са крайно неясни. Казват ви много малко, като повечето общи условия.

Това е така, защото сигурността на компютъра е изключително разнообразна област. От една страна имате професионални и академични изследователи, които внимателно се опитват да намерят и коригират проблеми със сигурността в широк спектър от устройства. От друга страна, съществува и общност от изобретателни компютърни нерви, които са технически аматьори (в буквалния смисъл на думата - те са неплатени и не се поддържат от която и да е призната институция или компания), но са висококвалифицирани и способни да предоставят полезен принос собствени.

Сигурността на компютъра е свързана с компютърната сигурност като цяло, включително проблеми като мрежова сигурност и Интернет сигурност 5 начина да проверите сигурността на вашата интернет връзкаВашата интернет връзка сигурна ли е? Ето какво трябва да знаете, за да сте сигурни и сигурни във всяка мрежа, към която се свързвате. Прочетете още . По-голямата част от заплахите, които могат да атакуват вашия компютър, са в състояние да оцелеят само поради интернет и, в в някои случаи оцеляването на заплахата за сигурността е пряко свързано с недостатък на сигурността в някакъв висок клас сървър хардуер. Средният потребител на компютър обаче няма контрол върху това.

Това означава, че компютърната сигурност - определена като защита на личния компютър, който притежавате - има крепостен манталитет. Ваша отговорност е да защитите вашата крепост от всичко, което може да съществува в непознатото извън нейните стени. Този манталитет се изразява в термините, използвани от компаниите, които искат да ви продадат софтуер за сигурност за компютър. Думи като „защитна стена Трите най-добри безплатни защитни стени за Windows Прочетете още ”“ Блокер ”и“ щит ”са лесни за намиране в реклами на софтуер за сигурност на компютър.

Тези думи трябва да изяснят целта на сигурността на компютъра, но това не винаги е така. Информацията, получена от компания, която продава софтуер за сигурност, вероятно ще бъде предубедена в полза на техния продукт, както и допълнително объркващи проблеми.

Това ръководство предоставя обективна, подробна, но лесно разбираема информация за сигурността на компютъра. В края на това ръководство ще знаете какво точно означава сигурността на компютъра и по-важното какво трябва да направите, за да запазите компютъра си сигурен.

1.2 Кратка история на компютърните вируси

Компютърните вируси не винаги са били основна заплаха. Най-ранните вируси, които се разпространяват през 70-те години на миналия век чрез първите интернет мрежи (като ARPANET И така, кой създаде Интернет? [Обяснена технология] Прочетете още ), са сравнително светски програми, които понякога не правят нищо повече от показване на съобщение на компютърен терминал.

Вирусите не започват да получават забележки като сериозна заплаха за сигурността до средата и края на 80-те години. В този период се наблюдават редица първи в областта на компютърните вируси, като Brain virus, широко считан за първият вирус, съвместим с IBM PC. Този вирус е в състояние да зарази стартовия сектор на MS-DOS компютрите, да ги забави или да ги направи неизползваеми.

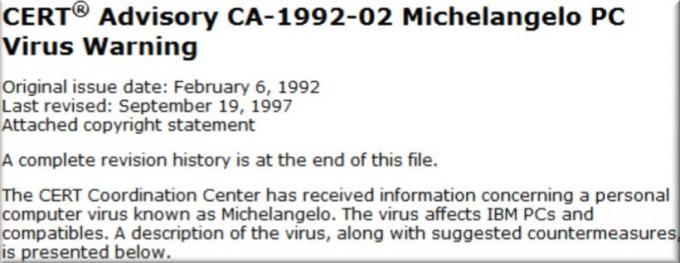

След като най-ранният зловреден софтуер стана известен, броят на вирусите бързо се надигна, когато хитрите хора видяха възможност да се включат в малко онлайн вандализъм и да докажат техническите си познания на своите връстници. Вниманието на медиите към вирусите стана обичайно в началото на 90-те години и първият голям страх от вируси възникна около компютърния вирус Michelangelo. Подобно на стотици компютърни вируси след него, Микеланджело започна медийна паника и милиони по целия свят се притесняват, че данните им скоро ще бъдат изтрити. Тази паника се оказа неправилна, но постави медийна светлина върху зловреден софтуер, който все още не избледнява.

Разпространението на електронна поща Диагностицирайте проблеми с имейл сървъра с безплатни инструменти Прочетете още в края на 90-те години написа следващата глава за злонамерен софтуер. Тази стандартна форма на комуникация беше и все още е популярен метод, чрез който зловредният софтуер може да се възпроизвежда. Имейлите се изпращат лесно, а прикачените вируси са лесни за маскиране. Популярността на имейла съвпадна и с тенденция, която се оказа още по-важна в еволюцията на зловредния софтуер - възхода на личните компютри. Докато корпоративните мрежи обикновено са екип от екип от хора, платени да следят за тяхната сигурност, личните компютри се използват от обикновени хора, които нямат обучение в тази област.

Без нарастване на личните компютри много от заплахите за сигурността, които нараснаха през новото хилядолетие, не биха били възможни. Червеите ще имат по-малко цели, трояните ще бъдат открити бързо, а новите заплахи като фишинг биха били безсмислени. Личните компютри дават на тези, които искат да напишат злонамерен софтуер, поле, пълно с лесни мишени.

Ключът, разбира се, е да се уверите, че не сте от тях.

2. Галерия за злонамерен софтуер

2.1 Традиционният вирус или троян

Зловредният софтуер през по-голямата част от историята се разпространи по грешка на потребителя; тоест потребителят на PC предприема някакво действие, за да задейства вируса в действие. Класическият пример за това е отварянето на прикачен файл за имейл. Вирусът, прикрит като файл с изображение или друг общ тип файл, започва да действа, след като потребителят отвори файла. Отварянето на файла може да доведе до грешка или файлът може да се отвори както обикновено, заблуждавайки потребителя да мисли, че нищо не е наред. Във всеки случай вирусът изискваше действието на потребителя, за да се разпространи. Възпроизвеждането е възможно не поради недостатък на сигурността в кода на програмата, а вместо измама.

В края на 90-те този вид злонамерен софтуер, по-често наричан вирус, е бил най-застрашаващият. Повечето хора бяха нови по имейл и не знаеха, че отварянето на прикачен файл може да зарази компютъра им. Услугата за електронна поща беше далеч не толкова сложна: нямаше ефективни филтри за спам, които да поддържат съдържащи вируси спам имейли от пощенски кутии, нито имаше ефективни антивирусни решения, които автоматично сканираха имейли прикачени файлове. През последните години технологичният напредък на двата фронта направи по-малко ефективно изпращането на вирус чрез имейл, но все още има милиони хора, които нямат софтуер за сигурност и нямат нищо против да отварят имейл прикачени файлове.

Тъй като имейл вирусите сега са (сравнително) добре известна заплаха, вирусният дизайн стана по-креативен. Сега вирусите могат да се „скрият“ във типове файлове, които повечето хора считат за сигурни, като например Електронни таблици в Excel Как да разделите огромна таблица на CSV Excel в отделни файловеЕдин от недостатъците на Microsoft Excel е ограниченият размер на електронна таблица. Ако трябва да направите вашия Excel файл по-малък или да разделите голям CSV файл, прочетете нататък! Прочетете още и PDF файлове. Възможно е дори вирусът да зарази вашия компютър през вашия уеб браузър, ако посетите уеб страница, съдържаща такъв вирус.

Някои потребители на компютри се хвалят, че избягването на вирус е просто въпрос на здрав разум - ако не изтегляте файлове от неизвестни източници и не изтегляте прикачени файлове за имейл, ще бъдете добре. Не съм съгласен с това мнение. Въпреки че много заплахи могат да бъдат избегнати с повишено внимание, вирусите с нови методи за възпроизвеждане и инфекция се разработват постоянно.

2.2 троянци

Трояните, макар и да се различават от вируса в полезния си товар, могат да заразят компютрите по същите методи, изброени по-горе. Докато вирусът се опитва да стартира злонамерен код на вашия компютър, троянският компютър се опитва да даде възможност на трета страна да получи достъп до някои или всички функции на вашия компютър. Троянците могат да заразят компютрите чрез почти всеки метод, който вирусът може да използва. В действителност, както вирусите, така и троянците често се обединяват като злонамерен софтуер, тъй като някои заплахи за сигурността имат черти, свързани както с вирус, така и с троянски език.

2.3 Червеи

Терминът "червей" описва метод за вирусна инфекция и размножаване, а не полезния товар, който се доставя. Този метод на инфекция обаче е уникален и опасен, така че заслужава своя собствена категория.

Червей е зловреден софтуер, който е в състояние да зарази компютър, без потребителят да предприеме някакви действия (освен това да включи компютъра си и да се свърже с Интернет). За разлика от по-традиционния зловреден софтуер, който обикновено се опитва да се скрие в заразен файл, червеите заразяват компютрите чрез мрежови уязвимости.

Стереотипният червей се разпространява чрез спам копия на себе си до произволни I.P. адреси Как да използвате фалшив IP адрес и да се маскирате онлайнПонякога трябва да скриете своя IP адрес. Ето няколко начина да прикриете вашия IP адрес и да се прикриете онлайн за анонимност. Прочетете още . Всяко копие има инструкции за атака на конкретна уязвимост на мрежата. Когато бъде намерен произволно насочен компютър с уязвимостта, червеят използва уязвимостта на мрежата, за да получи достъп до компютъра и да достави полезния си товар. След като това се случи, червеят използва току-що заразения компютър, за да спами по-случайно I.P. адреси, започвайки процеса отново.

Експоненциалният растеж е ключът тук. Червеят SQL Slammer, пуснат през януари 2003 г., използва този метод, за да зарази приблизително 75 000 компютъра в рамките на 10 минути от първоначалното му пускане. (Източник: Wired)

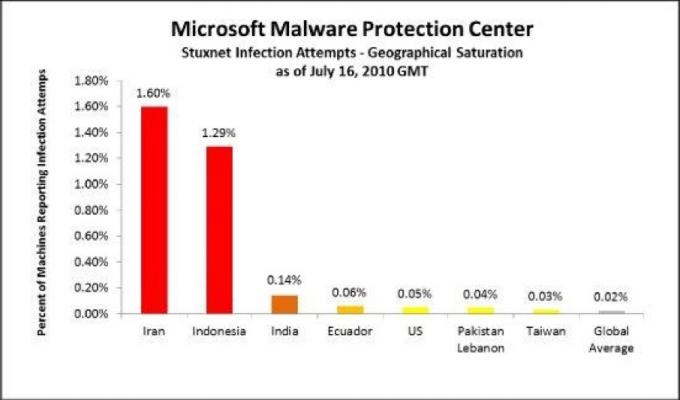

Както при много заплахи за сигурността на компютъра обаче, терминът „червей“ обхваща широк спектър от заплахи за злонамерен софтуер. Някои червеи се разпространяват чрез използване на недостатъци в сигурността на електронната поща, за да се спазват автоматично чрез електронна поща, след като заразят системата. Други имат изключително насочен полезен товар. Установено е, че Stuxnet, скорошен компютърен червей, има код, който мнозина смятат, че е създаден специално за атака на иранската програма за ядрени изследвания. (Източник: Брус Шнайер)

Въпреки че се смята, че този червей е заразил хиляди компютри, действителният му полезен товар е предназначен да влизат в сила само след като червеят срещне определен тип мрежа - типа Иран използва за уран производство. Независимо кой е бил целта, сложността на Stuxnet дава чудесен пример за това как автоматично възпроизвеждащ се червей може да зарази системите, без потребителите му да имат и най-малка представа.

2.4 Rootkits

Особено неприятно малко злонамерен софтуер, руткитите са в състояние да получат привилегирован достъп до компютър и да се скрият от обичайните антивирусни сканирания. Терминът rootkit се използва главно като средство за описание на конкретен тип полезен товар. Rootkits могат да заразят системи и да се възпроизведат, използвайки произволен брой тактики. Те могат да работят като червеи или могат да се скрият в привидно легитимни файлове.

Например, Sony се озова в гореща вода, когато експертите по сигурността откриха, че някои компактдискове за музика, разпространявани от Sony, се доставят с rootkit, който успя да си даде административен достъп на Windows PC, да се скрие от повечето сканирания на вируси и да предава данни на дистанционно местоположение. Това очевидно беше част от погрешна схема за защита от копиране.

В много отношения полезният товар на rootkit се стреми да постигне същите цели като обикновен вирус или троянски. Полезният товар може да се опита да изтрие или повреди файловете, или може да опита да регистрира вашите натискания на клавиши, или може да се опита да намери вашите пароли и след това да ги предаде на трета страна. Това са всичко, което може да се опита да направи един вирус или троянски език, но руткитите са далеч по-ефективни при дегизирането, докато вършат работата си. Rootkits всъщност подриват операционната система, като използват недостатъци в сигурността на операционната система, за да се прикрият като критична системен файл или в тежки случаи се записва в критични системни файлове, което прави премахването невъзможно без да се повреди операционната система. (Източник: Wired)

Добрата новина е, че руткитите са по-трудни за кодиране от повечето други видове злонамерен софтуер. Колкото по-дълбок rootkit иска да се потопи в операционната система на компютър, толкова по-труден е rootkit ще бъде създаване, тъй като всички грешки в кода на rootkit могат да сринат насочен компютър или да променят антивирус софтуер. Това може да е лошо за компютъра, но побеждава точката на опит да се скрие rootkit на първо място.

2.5 Фишинг и Фарминг

Светът на злонамерен софтуер през 90-те години изглежда странно в сравнение с днешния. Тогава злонамерен софтуер често се пишеше от хакери, които искаха да покажат талантите си и да спечелят известност сред своите връстници. Нанесените щети бяха тежки, но често се ограничаваха само до заразените компютри. Съвременният зловреден софтуер обаче често не е нищо повече от инструмент, използван от престъпници, които искат да откраднат лична информация. След това тази информация може да се използва за отвличане на кредитни карти, създаване на фалшиви идентификации и извършване на всякакви незаконни дейности, които могат да окажат сериозно влияние върху живота на жертвата.

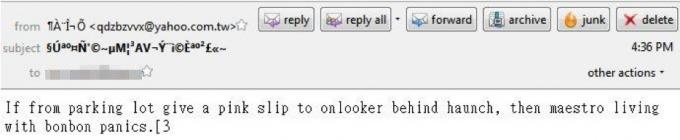

Phishing Получавайте незабавни предупреждения за нови компютърни вируси и фишинг имейли Прочетете още и Pharming са техники, които най-добре илюстрират престъпния елемент на заплахите за сигурността на компютъра. Тези заплахи са важни, но технически изобщо не атакуват вашия компютър. Вместо това те използват вашия компютър, за да ви заблудят и да откраднат важна информация.

И двата термина са тясно свързани. Pharming е техника, използвана за пренасочване на човек към фалшив уебсайт. Фишингът е актът за събиране на частна информация, представяйки се за доверие. Техниките често вървят ръка за ръка: техниката на фармация изпраща човек на фалшив уебсайт, който след това се използва за „фиширане“ на лична информация от човека.

Класическият пример за този вид атака започва с имейл, който изглежда е изпратен от вашата банка. В имейла се посочва, че е имало съмнение за нарушение на сигурността на онлайн сървърите на вашата банка и трябва да промените потребителското си име и парола. Предоставяте ви връзка към това, което изглежда е уебсайтът на вашата банка. След отваряне на страницата в браузъра ви страницата ви изисква да потвърдите съществуващото си потребителско име и парола и след това въведете ново потребителско име и парола. Вие го правите и уебсайтът ви благодари за съдействието. Не разбирате, че нещо не е наред, докато не се опитате да влезете в уебсайта на банката си на следващия ден, като следвате отметката в браузъра си.

2.6 Зловреден софтуер - The Catch All

Въпреки че мошениците по-горе са широко признати за сериозни проблеми с определени характеристики, все още е така трудно да се категоризират заплахите, тъй като екосистемата на заплахите за сигурността е разнообразна и постоянно променя. Ето защо терминът злонамерен софтуер се използва толкова често: той е перфектната уловка за всичко, което се опитва да навреди на вашия компютър или се опитва да използва вашия компютър, за да ви навреди.

Сега, когато знаете за някои от най-често срещаните заплахи за сигурността на компютъра, може би се чудите какво можете да направите за тях. Най-доброто място да започнете дискусията е с операционните системи.

3. Невинни цивилизации: Сигурността на операционните системи

Операционната система, която използвате, оказва значително влияние върху заплахите за злонамерен софтуер, които трябва да сте наясно, и методите, които можете да използвате, за да ги противодействате. Зловредният софтуер в повечето случаи е програмиран да се възползва от определен експлоатация в определена операционна система. Кодиран зловреден софтуер, за да се възползва от уязвимостта на мрежата в Windows, не може да зарази компютри с OS X, тъй като мрежовият код е много по-различен. По същия начин, вирус, който се опитва да изтрие файлове с драйвери, намерени на компютър с Windows XP, няма да има ефект върху Linux машина, защото драйверите са напълно различни.

Мисля, че е точно да се каже, че избраната от вас операционна система има по-голямо влияние върху цялостната сигурност на вашия компютър от която и да е друга единична променлива. Имайки това предвид, нека да разгледаме накратко някои общи операционни системи и как те се справят със сигурността.

3.1 Windows XP

Въведен през 2001 г., Windows XP бързо се превърна в най-критичната операционна система на Microsoft. Беше обичан заради сравнително простия си интерфейс, който предлагаше подобрения, но остава познат на потребителите на Windows 95, 98 и ME. Освен това се оказа сравнително тънък за нова операционна система Windows и остава способен да работи на по-стари машини, които не могат да се справят с по-нови операционни системи Windows.

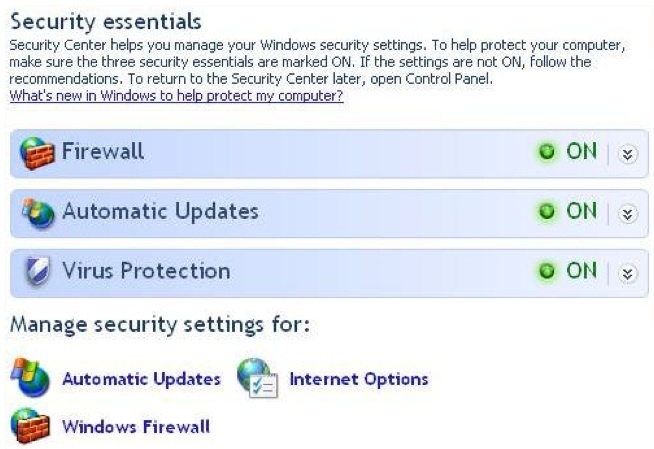

Към момента на излизането си Windows XP представи някои забележителни подобрения в сигурността спрямо предишните операционни системи Windows. Той затвори някои дупки в сигурността, които улесняват бъркотията със системите на Windows чрез използване на празни мрежови акаунти или грешки в сертифицирането. Сигурността на Windows XP получи голямо допълнение в Windows XP Service Pack 2 с въвеждането на Център за сигурност на Windows, който го направи по-лесно за потребителите да разберат дали техният компютър с Windows XP е защитен от анти-зловреден софтуер и има ли съответните актуализации за сигурност инсталирани.

Въпреки това Windows XP е почти десетгодишна операционна система и през годините е атакувана безмилостно от хакери. Популярността на Windows XP го прави очевиден избор за злонамерен софтуер, който се стреми да зарази колкото се може повече компютри. Освен това Windows XP просто няма достъп до редица подобрени функции за сигурност, които са стандартни в Windows 7.

Като цяло Windows XP е най-лошата често срещана операционна система, налична в момента от гледна точка на сигурността. Липсват нови функции за защита, добре се разбира от тези, кодиращи злонамерен софтуер и често е атакуван.

3.2 Windows 7

Най-новата операционна система от Microsoft, Windows 7 е усъвършенстване на силно критикуваната Windows Vista (информацията в този раздел се отнася най-вече и за Vista). Windows 7 не е толкова лесен за стартиране като Windows XP, но предлага множество нови функции, включително функции, свързани със сигурността.

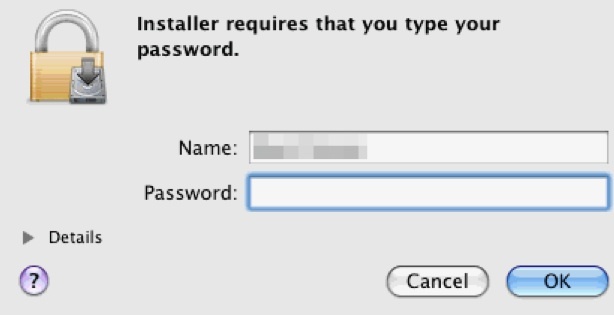

Например, Контролът на потребителските акаунти е нова функция, въведена във Vista и също включена в Windows 7. Когато за пръв път пристигна, UAC често се подиграваше в медиите - Apple дори направи реклама за това. Това е странен ход, защото OS X има подобна функционалност и защото UAC е много важен, що се отнася до сигурността. Той защитава вашия компютър, като гарантира, че програмите не могат да получат повишен достъп до вашата система без разрешение. Преди UAC злонамерен софтуер лесно можеше да направи това, без потребителят да знае някога по-мъдрия.

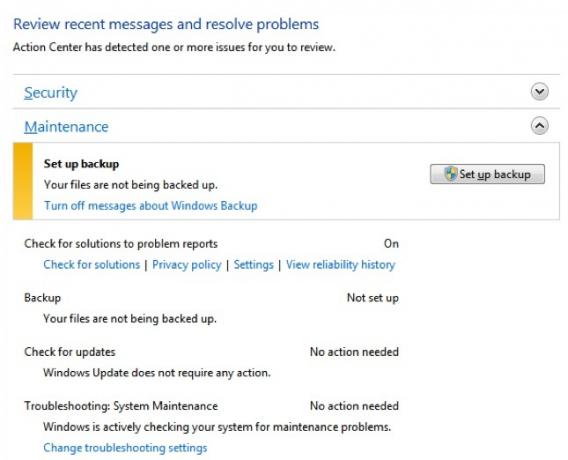

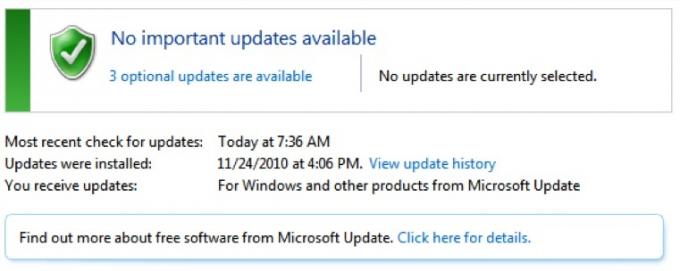

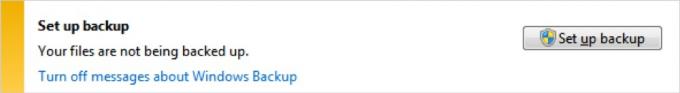

Microsoft също направи подобрения, които допълнително прецизират способността на Windows да предава важна информация за сигурността на потребителите. Центърът за сигурност вече се нарича Център за действие на Windows и върши по-добра работа от всякога досега автоматично получаване на важни актуализации и уведомяване на потребителите, когато трябва да се предприемат действия. Това е от решаващо значение, тъй като известните експлоатационни мерки за сигурност, които не са кръпка, са отговорност, независимо от операционната система, която предпочитате.

Windows 7 също се възползва от отношение към сигурността, което е далеч по-разумно от отношението, което Microsoft имаше по време на създаването на Windows XP. Това е лесно очевидно, когато сравните броя на експлоатациите за сигурност, които Microsoft е трябвало да изкопчи през първата година от пускането на XP с първата година от издаването на Vista. Windows XP коригира 65 уязвимости, докато Windows Vista само 36 уязвимости.

За съжаление Windows 7 остава силно насочена от зловреден софтуер поради своята популярност. Windows все още е операционната система, използвана от по-голямата част от света, така че има смисъл от злонамерен софтуер да се насочва към него. Поради тази причина потребителите на Windows 7 все още са изправени пред множество заплахи за сигурността.

3.3 Mac OS X

Mac OS X все още се чувства модерен, но в основата му е доста стара операционна система. Първата версия е пусната през 2001 г., което я прави също толкова стара, колкото Windows XP. Apple обаче използва доста по-различен подход към актуализациите от Microsoft. Докато хората в Редмънд обикновено се фокусират върху големи издания, извеждайки нови операционни системи на всеки пет или Шест години средно, екипажът на Apple е обновявал OS X осем пъти от първоначалната операционна система освободи.

Тези издания обикновено съдържат няколко актуализации за сигурност и Apple си спечели репутация, предлагайки сигурност, далеч надхвърляща тази на Windows. Тази репутация обаче обикновено се разпада при по-внимателно разглеждане. Съществува злонамерен софтуер, насочен към OS X, и Apple трябва да коригира недостатъците на сигурността с приблизително същата честота на Microsoft. Доклад от 2004 г. от охранителна компания, известна като Secunia, откри, че през предходната година Mac OS X е бил обект на 36 уязвимости, само десет по-малко от Windows XP - обаче по-висок процент на уязвимости на OS X може да се използва чрез Интернет. (Източник: Techworld)

Съвсем наскоро Apple беше принудена да пусне редица основни кръпки на сигурността, най-новите от които бяха насочени към 134 уязвимости. (Източник: FierceCIO).

Това не означава, че Mac OS X не е защитен. Едно предимство, което се пренася от UNIX наследството на OS X, е необходимостта да влезете като „root“, за да направите промени във важни файлове и настройки (UAC UAC е по същество опит за емулиране на това). Въпреки това, злощастен брой потребители изглежда смятат, че OS X е имунизиран срещу заплахи за сигурността поради относителната му несигурност. Въпреки че има известна степен на истина за това, заплахите за сигурността за компютри с OS X съществуват и могат да бъдат също толкова вредни, колкото и тези, които са насочени към Windows. Сигурността на Mac OS X също е възпрепятствана от тънък избор от пакети за сигурност.

3.4 Linux

Повечето собственици на компютри никога няма да използват компютър, работещ под Linux. С това казано, Linux е по-достъпен сега, отколкото досега. Безплатни варианти на Linux, като Ubuntu 6 начина да ускорите работния плот на GNOMEGNOME е настолен интерфейс, който получавате в повечето Linux дистрибуции. Искате ли да ускорите нещата? Тези ощипвания ще подобрят вашето GNOME изживяване. Прочетете още и Jolicloud Jolicloud: Изтегляне на операционната система за Netbook, който търсите Прочетете още , предлагайте графичен потребителски интерфейс, който е здрав и осигурява основната функционалност, която очаквате от компютър, като например възможността да четете имейла си и да сърфирате в мрежата.

Linux, подобно на OS X, изисква потребителите да влизат в „root“ акаунт, за да правят промени във важни файлове и настройки. Linux също се възползва много от сигурността чрез неизвестност. Потребителската база на Linux е малка и, за да влоши нещата за злонамерен софтуер, потребителската база не се придържа към конкретен вариант на Linux. Въпреки че основният код често е един и същ, има фини промени в различни варианти на Linux - и много напреднали потребители на Linux стигат дотам, че да кодират в собствените си персонализирани функции. Това прави атакуването на Linux потребители масово трудно и безсмислено предложение. Ако искате да вземете номера на кредитни карти, насочването към Linux не е начинът, по който да вървите.

Нишата на настолния Linux затруднява да говорим за неговата сигурност. Уязвимостите в сигурността наистина съществуват в системите на Linux и тези уязвимости не винаги се изглаждат толкова бързо, колкото уязвимостите, открити в Windows. (Източник: EWeek) Обаче операционните системи на Linux в действителност са засегнати от заплахи за сигурността по-рядко и заплахите често са по-малко тежки.

3.5 Резюме - кое е най-доброто?

Като цяло Mac OS X и Linux очевидно превъзхождат Windows, ако сигурността се измерва от честотата, с която потребителите са засегнати от заплахи за сигурността. Това не означава, че Microsoft спи за волана. Това е просто реалността на нашия свят. Windows е най-популярната операционна система и в резултат на това злонамереният софтуер обикновено се кодира, за да се насочи към Windows компютри.

От друга страна, компютрите с Windows имат достъп до превъзходни антивирусни пакети, а Центърът за действие на Windows в Windows 7 няма партньорска програма. Това означава, че потребителите на Windows вероятно са по-склонни да знаят за проблем със сигурността, когато той възникне, но се опитват да определят количествено това е невъзможно.

И все пак, независимо от причините, е невъзможно да се измъкнем от факта, че по-вероятно е потребителите на Windows да бъдат засегнати от злонамерен софтуер, отколкото потребителите на OS X или Linux.

4. Добри навици за сигурност

4.1 Избягване на пощенската кутия на Doom

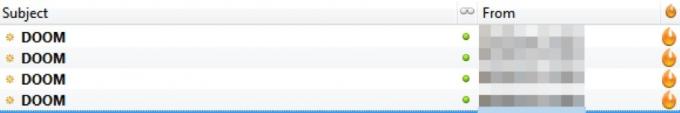

А, имейл. Някога това беше основният метод за възпроизвеждане на повечето зловредни програми. Вирус беше прикачен към имейл, прикрит като готина програма или документ и след това изпратен по своя весел начин. Отворете имейла и - bam! - заразени сте.

По това време този вид измама изглеждаше като върха на хитростта. Днес подобни прости средства за възпроизвеждане на злонамерен софтуер и инфекция изглеждат странни - би било хубаво да отида обратно в свят, където избягването на прикачени файлове за електронна поща защитаваше вашия компютър от по-голямата част от заплахи.

Спам филтрите и автоматичната антивирусна защита много по-трудно разпространяват злонамерен софтуер чрез електронна поща и повечето потребители сега знаят по-добре, отколкото да отварят прикачен файл от неизвестен източник (а ако не сте знаели по-добре - сега вие правя!)

Зловредният софтуер обаче е компенсирал с помощта на автоматизирани методи за възпроизвеждане, които прикриват електронната поща за злонамерен софтуер като нещо, което изглежда надеждно. Например злонамерен софтуер, който заразява компютъра на вашия родител, може след това да изпрати имейл от тях с заглавката „Снимки от скорошна ваканция.“ Ако родителят ви не беше на почивка, вероятно бихте се хванали на хитростта. Родителите на всеки обаче отиват понякога на почивка - и ако вашите току-що се върнаха от международно пътуване, можете да отворите прикачения файл.

Правилото на палеца е това - ако прикаченият файл е нещо, което вече не сте знаели, че трябва да ви бъде изпратено, потвърдете с подателя, преди да го отворите. Освен това можете да сканирате файла с вашето приложение за борба със злонамерен софтуер. Внимавайте обаче, че нито един софтуер за защита не може да открие всяка заплаха за сигурността.

Въпреки че злонамереният софтуер винаги е проблем, фишингът несъмнено е заплахата, която понастоящем е най-погрешна и трудна за откриване. Винаги внимавайте за неочаквани имейли, които се твърдят, че са от вашата банка, работодател или друга институция. Никоя законна институция никога няма да ви помоли да въведете потребителското си име и парола, като ви представи линк, изпратен по имейл!

Всъщност е добра идея никога да не отваряте директно някоя връзка, която уж ви е изпратена от институция. Ако вашата банка се свързва с вас, за да ви даде месечното си електронно извлечение, например, тази информация трябва да бъде достъпна, като отидете на главната страница на банката и след това влезете в акаунта си.

4.2 Използване на предпазливост за безопасно сърфиране

Сърфирането в мрежата винаги е представяло някои заплахи за сигурността, факт, който много потребители забравят. Както при имейла, често се приема, че ще бъдете отлично защитени, ако просто избягвате отварянето на файлове от неизвестни източници. Разбираемостта на файловете, които изтегляте, е, разбира се, изключително добра идея. Но това само по себе си не е достатъчно, за да защитите правилно вашия компютър.

Повечето от експлоатациите за сигурност, за които ще трябва да се притеснявате, съществуват поради проблем със сигурността или с вашия уеб браузър, или с важен плъгин, като Java или Adobe Flash. Продукти като Flash правят много лесно за уеб разработчиците да създават интерактивни уеб преживявания, които са далеч над това, което може да бъде постигнато по друг начин, но добавената сложност има за цел да доведе до сигурност дупки. Ява Топ 5 уебсайтове за примери за приложение на Java Прочетете още , Flash, Shockwave, ActiveX и други инструменти за уеб разработка бяха отново исправени, след като бяха открити пропуски в сигурността. Тези недостатъци също не са на какво да се смеят - някои от тях дават възможност за атака да поеме пълен контрол върху компютър, просто като примамва човек към уебсайта със злонамерения код.

(Източник: ESecurityPlanet)

Зловредните уебсайтове рядко се срещат в горната част на резултатите от търсенето с Google. Тези сайтове обикновено се разпространяват чрез спам имейл, случайни незабавни съобщения и социални медии. С това казано обаче, дори надежден уебсайт понякога може да се превърне в заплаха за сигурността. Зловредният софтуер също може да зарази уеб сървърите, а в някои случаи това може да доведе до разпространяване на зловреден уебсайт без знанието на собственика.

Най-добрата ви защита срещу всички злонамерени заплахи е да гарантирате, че вашият уеб браузър и свързаните с него приставки се актуализират - въпрос, който ще обсъдим повече по-нататък в тази глава.

4.3 Проверка на връзките - водят ли те там, където мислите?

Разумно е да внимавате как се справяте с имейли и мигновени съобщения, но обикновената политика без щракване не винаги е практична, когато става дума за връзки. Всъщност има някои сайтове за социални мрежи - например кикотене 6-те най-добри инструменти за насрочване на актуализации на Twitter Прочетете още - които са силно зависими от връзките. Без връзки, Twitter ще бъде предимно безсмислен.

Това поставя потребителите в несигурно положение. От една страна, сайт за социални мрежи като Twitter може да бъде много забавен и може да улесни воденето на раздели на приятели, с които в противен случай може да загубите контакт. От друга страна, просто използването на сайта за социални мрежи може да ви изложи на допълнителен риск - и за да влошите нещата, връзките се споделят с помощта на малки URL адреси, които ви пренасочват към реалната уеб страница.

За щастие можете лесно да откриете истинското местоположение на дадена уеб връзка, като използвате уебсайт, който повдига воалите за вас, преди всъщност да кликнете върху връзката. Обичам да използвам TrueURL но можете да намерите подобни сайтове от различни видове с няколко търсения с Google.

4.4 Актуализиране на вашия софтуер - най-важната стъпка

Повечето заплахи за сигурността процъфтяват поради пропуски в сигурността на софтуера, който може да бъде експлоатиран. Вниманието ще ви помогне да предпазите компютъра си от потенциално опасни ситуации, което означава, че има по-малко шансове злонамерен софтуер да зарази вашия компютър. Но това е само половината от битката. Другата половина предприема действия, които гарантират, че вашият компютър няма да бъде компрометиран, дори ако го излагате на заплаха за сигурността. Как правите това? Като се уверите, че софтуерът на вашия компютър е актуален.

Представете си, че напускате къщата си, за да отидете на работа. Обикновено заключвате вратата си, когато излизате. Въпреки това, понякога може да забравите да заключите вратата си, което прави възможно някой просто да влезе в дома ви и да наруши сигурността му. Никой не забравя нарочно да заключи вратата си, но така или иначе става. Грешка е

Софтуерните програмисти също допускат грешки. Въпреки това, след като грешката е осъзната, тя често се лепенки, точно както може да се обърнете и да се върнете у дома, ако си спомняте, че не сте заключили вратата си. Ако решите да не поддържате актуализиран софтуер, вие избирате да не се обръщате и да заключите вратата си. Може да успеете да намалите риска, като поставите ценности в сейф, държите затворените завеси и поставите голям знак „BEWARE OF DOG“ на предната си морава. Фактът обаче остава, че вратата ви е отключена - и тъй като не сте я заключили, всеки може да влезе право.

Надяваме се, че това илюстрира защо е важно да актуализирате софтуера. Според мен поддържането на актуализиран софтуер е най-важният навик за сигурност, който човек може да развие. Винаги е възможно да бъдете един от несполучливите, засегнати от пропуск в сигурността, преди този недостатък да стане известен и да бъде закърпен. Въпреки това, повечето компании днес бързо реагират на проблеми със сигурността, така че актуализирането на софтуера ви значително повишава вашата сигурност.

4.5 Използвайте антивирусна защита

В известен смисъл този съвет може да мине без думи. И все пак неведнъж съм разговарял с колеги мошеници, които според мен смятат себе си за много готини за приложения срещу анти-зловреден софтуер. Те са само измами, спориха - няма да получите злонамерен софтуер, ако не направите нещо глупаво.

В ръководството досега обсъждах защо това предположение е грешно. Истината е, че защитата срещу злонамерен софтуер не е толкова проста, колкото да избягвате прикачени файлове по имейл и да внимавате за посещаваните от вас уебсайтове. Цялостната компютърна сигурност изисква цялостен подход - който включва пакети срещу анти-малуер, защитна стена и други програми. Наличният софтуер за сигурност е толкова разнообразен, колкото заплахите, които защитават, така че нека разгледаме какво е на разположение.

5. Методи за защита

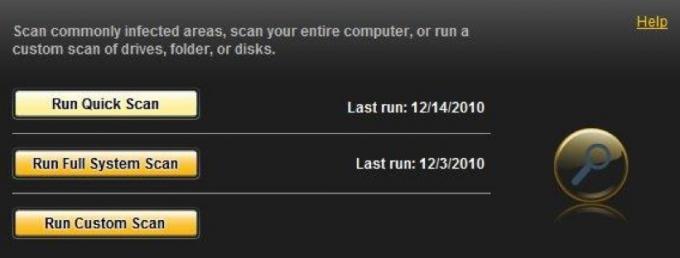

5.1 Софтуер срещу злонамерен софтуер

В глава 2 разгледахме различните видове злонамерен софтуер, който може да зарази компютъра ви. От тези заплахи, първите три са тези, които анти-зловреден софтуер е създаден специално за прихващане и защита.

На пазара има многобройни анти-зловредни продукти - твърде много, за да ги изброите тук. Тези програми обаче имат обща цел. Те съществуват, за да открият и след това да премахнат злонамерен софтуер, който може да е заразил вашия компютър.

Те също се опитват да ограничат вредата, която зловредният софтуер може да причини, като „карантира“ заразените файлове в момента, в който бъдат открити.

Повечето анти-зловреден софтуер прави това по няколко начина. Първият и най-стар метод е откриването на подпис. Тази форма на откриване включва сканиране на файл и търсене на код, за който се знае, че се използва от конкретен зловреден софтуер. Този метод на откриване е надежден, но не може да се справи с чисто нови заплахи. Подпис може да бъде открит едва след като бъде добавен в базата данни на известните заплахи на анти-зловредния софтуер и заплахата обикновено не става известна, докато вече не бъде издадена.

Така наречената защита в реално време също е популярен метод за улавяне на злонамерен софтуер в акта. Тази форма на защита не разчита на подписи, а вместо това следи поведението на софтуера, работещ на вашия компютър. Ако определена програма започне да се държи странно - ако иска разрешения, не трябва да бъде, или се опитва да направи промени към файлове, които са необичайни - това се забелязва и се предприемат действия, за да се предотврати причиняването на програма в файловата ви система. Различните компании прилагат защитата в реално време по различни начини, но целта за улавяне на злонамерен софтуер в акта е една и съща.

Друга, по-нова форма на откриване, която дебютира в някои продукти, като Panda Cloud Antivirus и Norton Internet Security 2010, е защитата от облак. Този метод се фокусира върху произхода на зловредния софтуер, като конкретни файлове и връзки. Ако някой, използващ анти-зловредния софтуер, отвори файл и е заразен от вирус, това име на файла се записва като заплаха и тази информация се предоставя. Целта е да се попречи на потребителите да отварят файлове или да следват връзки, които могат да съдържат заплаха за сигурността.

След като бъде открита заплаха, тя обикновено е „под карантина“, за да се гарантира, че заплахата не може да се разпространи. След това можете да опитате да премахнете заплахата. Софтуерът срещу злонамерен софтуер често е неспособен да премахва всяка заплаха, която открие, но вашата сигурност обикновено е непокътната, докато заплахата остава в карантино състояние.

Повечето от оплакванията, наложени срещу анти-зловреден софтуер, се отнасят до нови заплахи. Софтуерът срещу злонамерен софтуер е известен елемент и може да бъде заобиколен от нов зловреден софтуер. Ето защо анти-зловредният софтуер се актуализира с изключителна честота - нови заплахи се откриват постоянно. Това обаче не означава, че анти-зловредният софтуер е безполезен. Броят на известните заплахи далеч надхвърля тези, които са неизвестни.

Трябва обаче да внимавате за софтуера, който купувате или изтегляте. Изглежда има голяма разлика между най-малко и най-малко ефективните продукти, а скоростта на иновациите е висока. Например, Norton беше ужасно само преди няколко години, но продуктите на Norton 2010 бяха отлични. За актуална информация и отзиви за анти-зловреден софтуер, вижте AV-Comparatives (av-comparative.org), нестопанска организация, посветена на обективното тестване на продуктите за сигурност на компютър.

5.2 Защитни стени

Значителен брой от най-тежките заплахи за сигурността на компютъра разчитат на активна интернет връзка, за да функционира. Повреждането на твърдия ви диск е огромна болка в дупето, но можете да се предпазите от него, като запазите резервно копие. Ако някой успее да получи номера на вашата кредитна карта или някакъв друг чувствителен бит от лична информация, обаче, щетите могат да се разпрострет далеч отвъд вашия компютър. Това може да се случи само ако инсталираният на вашия компютър злонамерен софтуер предоставя информацията ви на трета страна. Обикновено тези данни се предават по най-лесния възможен начин - Интернет.

Работа на защитната стена е да предотврати това. Защитната стена е софтуер на вашия компютър, който следи данните, изпращани до и от вашия компютър. Той може избирателно да блокира определена информация или може (обикновено) да изключи изцяло вашата интернет връзка, като напълно прекъсне потока от информация.

Защитните стени са важна част от интернет сигурността. Толкова важно всъщност Windows да се доставя с защитна стена по подразбиране. Без защитна стена зловредният софтуер ще може свободно да предава данни на трети страни и малуер възпроизвежда себе си, като изпраща копия на произволни I.P. по-вероятно е адресите да получат достъп до вашите НАСТОЛЕН КОМПЮТЪР.

Тъй като машините на Windows сега се доставят с защитна стена, не е задължително да купувате защитна стена на трета страна. Има и много безплатни опции - не само за Windows, но и за операционни системи OS X и Linux. С това казано, продуктите, известни като Internet Security Suites, обикновено включват защитна стена като част от пакета.

Поддържането на защитна стена инсталирана на вашия компютър е силно препоръчително. Защитната стена често е в състояние да ограничи щетите, причинени от зловреден софтуер, дори когато анти-зловредният софтуер не успее да открие или спре заплахата.

5.3 Убийци на Rootkit

Предполага се, че софтуерът срещу зловреден софтуер открива и карантинни руткити, както би направил всяка друга заплаха от злонамерен софтуер. Въпреки това, естеството на rootkits често затруднява общата анти-зловреден софтуер да открие rootkit. Дори и да бъде открита заплахата, анти-зловреден софтуер може да не успее да я премахне, ако rootkit се е вградил в критични системни файлове като средство за избягване на откриването и предотвратяването премахване.

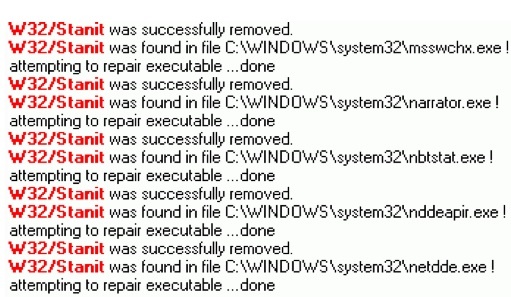

Именно там влизат специализирани убийци на руткит. Тези програми са специално разработени да намерят и след това премахнат rootkit, дори ако руткитът е навит в критични системни файлове. Може би най-известната програма от този тип е MalwareBytes Anti-Malware, която стана популярна преди няколко години, тъй като заплахата, породена от този метод за атака, накратко влезе в колоните за технически новини навсякъде мрежата. От това време MalwareBytes се превърна в по-обща програма срещу злонамерен софтуер.

Съществуват и много убийци на rootkit, които са създадени, за да премахнат конкретен rootkit. Това понякога се изисква поради сложността на някои руткити, които се крият в системните файлове, които не могат да бъдат променени, без да се повреди операционна система. Програмите, предназначени за борба с определен rootkit, обикновено правят това чрез възстановяване на файловете до състояние по подразбиране или внимателно изтриване на код, за който се знае, че принадлежи към rootkit.

Дори тези решения обаче не винаги успяват. Някои ИТ специалисти подхождат към руткити с политика на обгорена земя. След като системата е заразена, те предпочитат просто да преформатират устройството и да инсталират отново операционната система. Това не е лоша идея и е друга причина, поради която винаги трябва да поддържате резервно копие на вашите файлове. Преформатирането на твърдия ви диск и преинсталирането на вашата операционна система понякога е по-бърз и лесен процес от опита за премахване на rootkit.

5.4 Мониторинг на мрежата

Като имам домашна мрежа Свържете се с вашите домашни компютри отвсякъде с DynDNS Прочетете още може да бъде невероятно полезен. Може да се използва за мигновено прехвърляне на файлове между компютри и осигуряване на достъп до Интернет до масив от устройства без компютър, като например игрови конзоли и Blu-Ray плейъри.

Мрежите също могат да бъдат уязвими от проникване, обаче, заплаха за сигурността на компютъра, която се отнася както за злонамерен софтуер, така и за хакване. Безжичните мрежи са особено уязвими, тъй като безжична мрежа по дефиниция излъчва данни във въздушните вълни във всички посоки. Ако тези данни са криптирани, хората ще бъдат по-трудни за четене - но крекирането на криптиране не е невъзможно.

Поддържането на раздели във вашата мрежа ще ви помогне да се уверите, че няма странни устройства, свързани с нея. Обикновено можете да направите това, като погледнете MAC адреси Проверете дали вашата безжична мрежа е безопасна с AirSnare Прочетете още които са свързани към вашия рутер и сравняват тези с MAC адресите на притежаваните от вас устройства (MAC адрес обикновено се отпечатва върху тялото на устройство). Възможно е обаче да се излъже MAC адрес и повечето рутери не предоставят подробен дневник на устройства, които са се свързвали с вашата мрежа в миналото.

Някои пакети за интернет защита коригират това със софтуер за мониторинг на мрежи, който може да картографира вашата мрежа, да предостави информация за всяко открито устройство, и изложете тези данни на мрежова карта, която ви показва точно кои устройства са свързани към вашата мрежа и средствата, чрез които са свързани. Софтуерът за мониторинг на мрежи също обикновено може да ограничи достъпа на всякакви нови устройства, ако те бъдат открити или ограничат достъпа на устройства, често свързани с вашата мрежа.

Не всеки има нужда от този вид защита. Жичните домашни мрежи рядко трябва да се възползват от него, а потребителите, които притежават само един компютър, също не се нуждаят от него (един компютър не прави мрежа). Потребителите с безжични мрежи или големи кабелни мрежи, от друга страна, вероятно ще намерят този софтуер за полезен.

5.5 Защита от фишинг

Както бе споменато в глава 2, фишингът е една от най-новите и най-сериозни заплахи за сигурността, пред които са изправени потребителите на компютър днес. За разлика от повечето предишни заплахи, фишингът не е насочен към вашия компютър. Той е насочен към вас - вашият компютър е просто инструментът, използван за извършване на престъпление срещу вас.

Фишингът работи толкова добре, защото качеството на измамата, използвана от фишистите, често е отлично. Добрите измамници с фишинг могат да създадат фалшив портал за онлайн банкиране, който изглежда идентичен на този, който обикновено използвате, когато посещавате уебсайта на вашата банка. Ако не обръщате особено внимание, можете да въведете личната си информация без да мислите. Да си признаем - всички имаме почивни дни. Едно приплъзване, след като се приберете вкъщи от дълъг работен ден, може да доведе до всякакъв вид поразия.

Измамата никога не е перфектна. Фиширащите може да могат да създават автентични изглеждащи имейли и уебсайтове, но всъщност не могат да изпращат имейл от вашата банка или да използват същия URL адрес като сайта, който имитират. За човешкото око различаването на фалшив имейл адрес или URL от истински може да бъде трудно - но софтуерът може да направи това разграничение толкова бързо, колкото можете да мигате.

Защитата от фишинг е сравнително ново поле, но повечето пакети за сигурност в Интернет вече включват софтуер срещу фишинг. Полезността на тази функция обикновено зависи от технологията на потребителя. Бъдете честни - ако някой ви изпрати фалшив URL адрес на уебсайта на вашата банка, като промени само един знак, бихте ли го хванали? Знаете ли защо някои уебсайтове завършват с неща като .php и защо това е важно? Знаете ли разликата между http и https?

Ако отговорът на тези въпроси е „не“, трябва да изтеглите безплатен антифишинг софтуер или помислите да закупите Internet Security Suite с функция за антифишинг. Просто не забравяйте първо да прочетете преглед на софтуера. Тъй като този тип защита е нов, остава много място за иновации - и място за грешки.

6. Избор на софтуер за сигурност

6.1 Какви продукти предлагат каква защита?

В предишната глава обсъдихме най-важните форми на защита. Да знаеш от какво имаш нужда е едно - обаче, да намериш това е друго. Маркетингът около сигурността на компютъра е част от причината полето да бъде толкова трудно за разбирането на миряните. Фирмите често наричат едни и същи функции с различни имена.

Най-основната форма на софтуер за сигурност на компютър, който обикновено се продава, е известна като антивирусна. Антивирусните продукти обикновено се предлагат на пазара с комбинация от думата Antivirus и марката на компанията. Norton Antivirus, McAfee Antivirus, AVG Antivirus и т.н. Антивирусните програми обикновено отговарят на определението за анти-злонамерен софтуер, посочено в това ръководство. Вирусите, трояните, руткитите и други заплахи са насочени. Повечето антивирусни продукти не включват защитна стена, а функции като мрежов мониторинг и защита от фишинг обикновено също не са включени.

Следващата стъпка е пакетът за сигурност в Интернет. Както при антивирусния софтуер, пакетите за интернет защита обикновено се продават с термина Internet Security, заедно с името на фирмата. Интернет пакетите за сигурност обикновено включват защитна стена и защита срещу фишинг (което понякога се нарича защита на идентичността или защита на идентичността). Някои също включват a мрежов монитор Топ 3 инструменти за преносими мрежови анализи и диагностика Прочетете още . Интернет пакетите за сигурност могат да добавят функции за борба с зловредния софтуер, които основният антивирусен продукт няма, като автоматично сканиране на вируси на всеки файл, изпратен до вас по имейл или незабавен месинджър.

Последната степен на защита преминава от много имена. Trend Micro използва термина Maximum Security, докато Symantec нарича своя продукт Norton 360. Ако продуктът за интернет сигурност от дадена компания няма функции за фишинг или мрежов монитор, продуктът от третия слой обикновено добавя това в. Тези продукти обикновено също са разширени функции за архивиране, предназначени да минимизират щетите, причинени от вирус, който атакува вашата операционна система.

И така, кой трябва да купите? Трудно е да се стигне до окончателна присъда, тъй като характеристиките на тези продукти варират в зависимост от компанията. С казаното обаче средният потребител вероятно е най-добре обслужван от пакета за сигурност в Интернет. Ако не сте сигурни какви са продуктите на дадена компания, не забравяйте да проверите уебсайта им. Обикновено ще намерите диаграма, в която са изброени функциите, които всеки продукт има и няма.

6.2 Безплатно vs. Платена сигурност

Разбира се, има известен дебат за необходимостта от закупуване на антивирусно решение на първо място. Антивирусният софтуер е доста евтин, особено ако чакате за продажба. Не е необичайно да видите, че офис магазините буквално раздават копия на антивирусен софтуер - понякога с отстъпка по пощата, а понякога и без. Дори и да вземете копие на програма за защита на компютър безплатно, обаче, ще трябва да плащате годишна абонаментна такса. Тази такса обикновено е равна на MSRP на дребно на продукта.

Плащането на $ 40 на година не е много, но от друга страна, това е $ 40, което може да не се наложи да плащате. Безплатни антивирусни решения и защитни стени съществуват и работят доста добре. Например Avast! Безплатният антивирус е тестван в редица кръгове с AV- Comparatives. Въпреки че безплатният антивирус никога не е бил на първо място, той е бил конкурентен на платените антивирусни решения. При антивирусен тест при поискване той пропусна по-малко проби от зловреден софтуер от антивирусен софтуер от Symantec, Trend Micro, Kaspersky и други известни компании за компютърна сигурност. (Източник: AV сравнения)

Безплатни защитни стени Трите най-добри безплатни защитни стени за Windows Прочетете още също са на разположение. Zone Alarm защитната стена отдавна е популярна и макар да губи ръба си с течение на времето, тя все още е добър вариант. Други възможности са на разположение от компании като PC Tools, Comodo и др. Опциите за защита от фишинг и мониторинг на мрежите също са достъпни безплатно.

Възможно е да осигурите адекватна защита на вашия компютър безплатно, а ползата от това е очевидна - имате повече пари, които да похарчите за други неща. Въпреки това, създаването на безплатни антивирусни, защитни стени и решения за мониторинг на мрежи не е идея на всеки за забавление. Безплатният софтуер за сигурност също често е малко по-малко изчерпателен от платените опции - наистина това е така понякога преднамерено дизайнерско решение, тъй като някои компании, които предлагат безплатни опции, също предлагат платени ъпгрейди. Avast! Безплатният антивирус например може да открива и премахва вируси, но Pro версията включва по-добра защита срещу уеб заплахи.

6.3 Идеалният безплатен интернет пакет за сигурност

Прегледът на широкия набор от опции за защита на платените компютри е извън обхвата на това ръководство. Както бе посочено по-горе, силно се препоръчва читателите да проверяват AV-Comparatives за най-новата информация за ефективността на анти-зловредния софтуер. PCMag.com и CNET са два други сайта, които постоянно предоставят полезни прегледи на софтуера за сигурност.

Информацията за безплатен софтуер за сигурност обаче може да бъде малко по-трудна за получаване, а ниската цена на безплатния има ефект върху общото качество на наличните опции. Има някои безплатни опции, които никога не бих препоръчал на никого. Трябва също така да внимавате за опциите, намерени чрез Google и други търсачки, тъй като това не винаги е законна програма. Всички сме срещали изскачащите реклами, които обявяват „Спри! Открихме 5 вируса на вашия компютър!!! ” Софтуерът, който тези реклами рекламират, обикновено е злонамерен софтуер, прикрит като софтуер за сигурност.

За да опростя нещата, създадох три безплатни програми, които ще ви помогнат да защитите компютъра си от различни заплахи.

Avast! Безплатни антивирусни или Microsoft Security Essentials

Има няколко компетентни безплатни антивирусни програми, но Avast! Безплатен антивирус излиза отгоре. Тази програма е тествана от AV-Comparatives. Той получи класация Advanced + в последния тест On-Demand и напреднал рейтинг в последния тест Proactive. Тези оценки не биха били лоши за платена програма и са отлични за софтуер, който се предлага безплатно. Avast! Безплатният антивирус също е сравнително интуитивен, така че не е нужно да прекарвате много време в опити да се запознаете с програмата.

Avast се представя много добре в тестовете за софтуер за сигурност, но може да има някои подобрения в интерфейса. Microsoft Security Essentials е чудесен избор, ако искате нещо, което се чувства по-интуитивно. Той не се класира толкова високо, колкото Avast в тестването на AV-Comparatives, но получи разширен рейтинг, което го поставя наравно с много платени антивирусни решения.

Безплатна защитна стена ZoneAlarm

ZoneAlarm беше голям проблем преди десетина години, когато програмата за първи път дебютира. По това време повечето потребители не бяха запознати какво представлява защитната стена или защо може да е необходима. Оттогава много конкурентни безплатни защитни стени са идвали и си отиват, но ZoneAlarm остава една от най-популярните. Това е силна, лесна за разбиране защитна стена. Предлаганата защита на изходящите вещества е особено важна - това ще попречи на злонамерен софтуер да изпраща информация на трета страна, ако заразява вашия компютър. ZoneAlarm включва също лента с инструменти против фишинг.

Анти-фишинг на BitDefender

Ако не ви харесва лентата с инструменти за фишинг, включена в ZoneAlarm, можете да опитате опцията на BitDefender. Тази лента с инструменти за Internet Explorer и Firefox осигурява защита в реално време срещу уебсайтове, които може да се опитват да фишират вашата лична информация. Той също така осигурява защита срещу връзки, изпратени чрез MSN или Yahoo мигновени съобщения.

7. Подгответе се за най-лошото - и резервното копие!

7.1 Значението на архивирането

Прилагането на цялостна компютърна защита ще ви предпази от огромното мнозинство от заплахи. Повечето злонамерен софтуер и други заплахи за сигурността използват конкретен път за атака и след като знаете това, можете да предприемете мерки за противодействие. Но дори и най-добрата защита не е непроницаема. Възможно е по някаква причина да се окажете нападнати от особено умни хакери, които могат да заобиколят вашата сигурност и да навредят на вашия компютър. Или може да бъдете засегнати от атака с нулев ден, заплаха за сигурността, която бързо се разпространява с неизвестен досега експлоатация, който не е кръпка.

Какъвто и да е случаят, важно е да поддържате резервно копие на критичната си информация. Резервното копие е копие на важни данни, което се поставя на отделно цифрово или физическо място. Копирането на семейни снимки на вторичния твърд диск на компютъра е един от начините за архивиране на данни. Поставяне на тези снимки на a CD ROM Монтирайте CD или DVD файлове с изображения практически с помощта на преносимо приложение Прочетете още и след това съхраняването на този CD в банкова кутия е също пример за архивиране на данни.

Тези два примера са полярни противоположности. Единият е изключително лесен, но и не много сигурен, докато другият е много сигурен, но неудобен. Има много варианти за разглеждане между тези две крайности.

7.2 Опции за архивиране

В основата си архивирането на данни е нищо повече от създаване на копие на данни и поставянето им някъде освен оригиналното местоположение. Просто поставянето на файлове в папка на вторичен вътрешен твърд диск е най-лесният начин за архивиране на данни. Това обаче не е много сигурно. Зловредният софтуер може лесно да зарази вторичния диск и да повреди файловете там, ако бъде програмиран да го направи. Този метод също не предпазва вашите файлове от достъп до троянски език.

Когато става въпрос за защита от вируси, изолацията от вашия компютър е важна. Колкото по-изолирано е вашето архивиране от вашия компютър, толкова по-малък е шансът злонамерен софтуер да има достъп до архива и да го навреди. Имайки това предвид, има няколко опции за архивиране, които се открояват от останалите.

Външни твърди дискове

Една външен твърд диск 4 неща, които трябва да знаете, когато купувате нов твърд диск Прочетете още или устройство с палец (ако размерът на файловете, които трябва да архивирате е достатъчно малък,) е прост начин да създадете резервно копие, стига външният твърд диск да не е активно свързан към компютър. Външните твърди дискове осигуряват бърза скорост на трансфер, намалявайки времето, необходимо за прехвърляне на данни, и могат да съхраняват огромни обеми информация. Много външни твърди дискове вече са достатъчно големи, за да копират всички данни на вътрешен твърд диск, което прави възстановяването възможно най-безболезнено.

Основният проблем на външния твърд диск е неговата природа на plug-and-play. Включването на външно устройство в компютър незабавно създава връзка, която след това може да се използва за прехвърляне на злонамерен софтуер към устройството. Ако използвате външно устройство за архивиране, трябва да стартирате сканиране на злонамерен софтуер на вашия компютър, преди да го свържете.

Оптични формати

Въпреки че днес се считат за модерен метод за архивиране на данни, CD и DVD-ROM дисковете остават една от най-сигурните опции за архивиране. Ако създадете диск само за четене, в бъдеще никой няма да може да запише допълнителни данни на диска, което не позволява злонамерен софтуер да влиза в диска без ваше знание. Разбира се, ще трябва да правите нов диск всеки път, когато създавате резервно копие, но CD / DVD-ROM може да бъде закупен в опаковки от 100 за 20 долара в повечето магазини за електроника.

Капацитетът на съхранение е ограничението на този избор. Един стандартен CD може да съхранява около 650 мегабайта данни, докато DVD формат с близо 5 гигабайта. Blu-Ray, най-новият общ формат, може да съхранява до 50 гигабайта на двуслоен диск, но отделните BD-R DL дискове са между 10 и 20 долара.

Онлайн резервно копие

През последните няколко години се появиха редица онлайн резервни услуги, като Carbonite и Mozy. Дори онлайн услугите за синхронизиране, като Dropbox, могат да се използват за онлайн архивиране. Тези услуги предлагат сигурно място извън съхранението на данни. Това осигурява висока степен на сигурност на данните, тъй като има малък шанс тази информация да бъде атакувана автоматично от зараза със злонамерен софтуер.

От друга страна, онлайн резервните услуги са уязвими за атака чрез a Keylogger Как да мамят шпионски софтуер Keylogger Прочетете още или троянски. Всеки, който открие вашето потребителско име и парола, ще има достъп до вашите данни. На практика всички онлайн резервни услуги могат да възстановят изтритите данни за ограничен период от време, така че е малко вероятно някой да може да унищожи завинаги вашите файлове. Те обаче могат да извлекат вашите файлове и да ги прочетат.

Цената на онлайн архивирането може да се увеличи с времето. Резервните планове на Carbonite () отиват за 54,95 долара годишно, докато Dropbox таксува 10 долара на месец само за 50 гигабайта хранилище.

Лично аз препоръчвам стратегия от две части, комбинираща външен твърд диск ИЛИ онлайн услуга за архивиране с DVD-ROM дискове. DVD-ROM дисковете не трябва да носят цялата ви информация - само нещата, които наистина не бихте могли да си позволите да загубите, например бизнес записи. Ако обмисляте твърд диск, разгледайте нашата статия за Makeuseof.com 4 неща, които трябва да знаете, когато купувате нов твърд диск 4 неща, които трябва да знаете, когато купувате нов твърд диск Прочетете още .

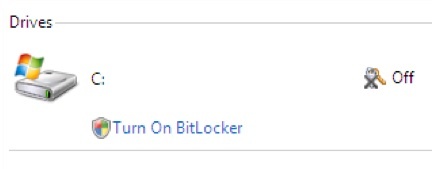

7.3 Защита на файлове с криптиране

Друга защита, която може да се използва за архивиране и защита на данните, е криптирането. Шифроването е процесът на скремблиране на файл с използването на конкретен алгоритъм. След като шифрова, файлът е нечетлив, освен ако не е дешифриран чрез въвеждане на правилната парола. Шифрованите файлове могат да бъдат изтрити, но не могат да бъдат прочетени. В повечето случаи те са сигурни, дори ако са прехвърлени от вашия компютър на компютъра на трета страна.

Encryption Пет инструмента за онлайн шифроване за защита на вашата поверителност Прочетете още може или не може да защити вашата информация от атака със злонамерен софтуер. Много атаки на злонамерен софтуер, които нанасят вреди на файловете на PC атакува файлове в определени формати. Зловредният софтуер може да замени съдържанието на всички текстови документи с изречението „Вие сте хакнали !!!“ например. Ако файловете са криптирани, този вид модификация не е възможна. От друга страна, криптирането не пречи на файловете да бъдат изтрити напълно.

Ако външен твърд диск е резервно копие срещу загуба на данни, криптирането е резервно копие срещу кражба на данни. И това не е особено трудно за изпълнение. Windows 7 Ultimate се предлага с вградена функция за криптиране, наречена BitLocker, и всеки може да изтегли и инсталира TrueCrypt (//www.makeuseof.com/tag/encrypted-folders-truecrypt-7/ Как да направите шифровани папки, които другите не могат да се видят с Truecrypt 7 Прочетете още ), изключително силна безплатна програма за криптиране.

Не всеки трябва да криптира файловете си. Баба ми, например, не прави нищо на своя компютър, но играе пасианс и изпраща имейли, така че не се нуждае от криптиране. Шифроването се препоръчва за потребители, които съхраняват чувствителни данни на своя компютър за дълги периоди от време. Например, би било добра идея да шифровате минали данъчни записи, ако запазите копия от тях на вашия компютър. Информацията в тези файлове би била много полезна за крадец на самоличност.

7.4 Колко често трябва да архивирам?

Купуването на нещо, което може да се използва за архивиране, е първата стъпка. Втората стъпка всъщност е архивиране на данни. Обичайно е потребителите да правят това веднъж и след това да забравят да го правят някога отново. В резултат на това данните, които възстановяват след атака със злонамерен софтуер, вече не са от значение и много се губи.

Честотата, с която трябва да архивирате, зависи до голяма степен от това как използвате компютъра си. Семеен компютър, който не се използва за съхраняване на важни файлове и рядко съдържа чувствителна информация, може да прави месечен график. Компютърът за домашен офис, използван редовно за обработка на информация за клиента, от друга страна, ще се възползва от седмично или дори ежедневно архивиране.

Ако следвате подхода в две стъпки, който препоръчах по-рано, лесното създаване на резервни копия не трябва да е трудно. Повечето външни твърди дискове и онлайн резервни услуги идват с лесни инструкции за архивиране на информация, които би трябвало да направят процеса на архивиране бърз и безболезнен. Ако сте закупили някое от тези решения за архивиране, препоръчвам да се правят резервни копия седмично до месечно.

Не забравяйте обаче да използвате оптично архивиране за най-важните си данни. Това може да се случи по-рядко - да речем, веднъж месечно или по-малко. Всъщност семеен компютър може да се наложи да прави този вид архивиране само годишно. Намирам, че след данъчния сезон обикновено е най-добре, тъй като семействата често приключват счетоводството за предходната година, след като данъците приключат.

Не забравяйте, че остарялото архивиране е безполезно архивиране. Препоръчваните тук графици са общи. Използвайте най-добрата си преценка и помислете какво би се случило, ако загубите достъп до вашите файлове. Ако сте запазили нов файл, който просто не можете да загубите, е време да направите резервно копие. Много студенти в университета ще споделят моите мисли за това. Нищо не е по-лошо от това да се налага да се възстановява работата, загубена поради атака на зловреден софтуер.

8. Възстановяване от зловреден софтуер

Случва се злонамерен софтуер. Ако сте интелигентни относно сигурността на вашия компютър и имате късмет, никога няма да ви се налага да се справяте със злонамерен софтуер, който ви превзема компютъра или нанася повреда на вашите файлове. Ако обаче сте били наранени от злонамерен софтуер, цялата превенция в света прави малко. Време е вместо това да преминете в режим на възстановяване - почистване след кашата, която е направил зловредният софтуер.

8.1 Възстановяване на вашия компютър

Полезният товар от атака на злонамерен софтуер може да варира значително. Някои злонамерен софтуер просто ще се опита да инсталира пълнеж Деинсталаторът на Revo ще преследва вашата софтуерна защита Прочетете още програмирайте или променете няколко системни настройки, докато други форми на зловреден софтуер ще направят компютър напълно безполезен. Степента на щетите очевидно ще диктува отговора.

Ако подозирате или знаете, че сте били засегнати от злонамерен софтуер, но компютърът ви все още работи, можете да опитате да премахнете злонамерения софтуер, използвайки анти-зловреден софтуер. Зловредният софтуер често се опитва да блокира инсталирането на програми, които биха могли да го премахнат, но това си струва да направите снимка. Зловредният софтуер, като сигурността на компютъра, не е перфектен. Дори ако се предполага, че ще реагира на опити за премахването му, той може да не реагира по подходящ начин или да не може да се справи с наскоро актуализиран анти-зловреден софтуер.

Можете също да опитате да премахнете зловредния софтуер ръчно. Това беше много ефективно, но става все по-трудно, тъй като зловредният софтуер става по-сложен. За да направите това, първо трябва да разберете къде всъщност се намира зловредният софтуер. Софтуерът срещу зловреден софтуер може да бъде в състояние да ви насочи към него или може да успеете да намерите местоположението, като разгледате програмите, работещи на вашия компютър, с помощна програма за управление на задачи. След като намерите нарушителя, го изтрийте. В някои случаи може да успеете да направите това лесно, но в повечето ситуации ще трябва да стартирате системата си в диагностичен режим, като напр. Безопасен режим на Windows Как да стартирате в безопасен режим на Windows и неговите приложенияОперационната система Windows е сложна структура, която е домакин на много процеси. Когато добавяте и премахвате хардуер и софтуер, могат да възникнат проблеми или конфликти, а в някои случаи могат да станат много ... Прочетете още . Дори тогава ръчното изтриване често е трудно или невъзможно.

Ако щетите от атаката на злонамерен софтуер са по-сериозни, най-добрият отговор често е изгореният подход на земята. Преформатирайте твърдия диск, преинсталирайте операционната система и заменете вашите файлове от резервното копие. Това може да отнеме час или два от времето ви и очевидно е болка в дупето. С казаното, този метод на възстановяване често е по-бърз, отколкото да се опитвате да преследвате и изтриете всичко, което е заразено. Освен това е безспорно по-сигурен. Дори ако смятате, че сте успели да премахнете злонамерен софтуер, не можете да сте сигурни, че сте го направили. За злонамерен софтуер е твърде лесно да се скрие в критични системни файлове или да се маскира като невинен изпълним файл.

8.2 Защита на вашата самоличност

Разбира се, някои от заплахите за сигурността, описани в това ръководство, изобщо не атакуват вашия компютър. Фишинг атаките могат да нанесат доста големи щети, без да навредят на електрониката ви и да атакуват злонамерен софтуер успешно закача ноктите на вашия компютър значително увеличава шанса неизвестна страна да получи вашето лично информация.

Ако някога установите, че вашият компютър е бил заразен успешно от злонамерен софтуер, трябва бързо да нулирате всичките си пароли от втори компютър. Това включва банкови портали, имейл акаунти, сайтове за социални мрежи и т.н. За злонамерен софтуер не е трудно да регистрира такъв тип данни, докато го въвеждате, и не трябва да подценявате какво може да прави човек с тези акаунти. Например загубата на контрол върху акаунт в социални медии може да повреди личните ви отношения или да изложи на приятели и семейство, тъй като акаунтът ви може да се използва за разпространение на зловреден софтуер.

След като приключите с това, следващата стъпка е да подадете сигнал за измама с кредитни кредити. Трите основни кредитни агенции, Equifax, Experian и Transunion, могат да поставят сигнал за сигурност или да замразят вашия кредитен отчет. Тази стъпка ще попречи на другите да получат вашия кредитен отчет, което ще спре повечето опити да получат кредит чрез вашето име. Също така е разумно да поговорите с отдела за предотвратяване на измами на всяка кредитна карта, която сте използвали онлайн преди. Много компании за кредитни карти предоставят подобна услуга, която ще предотврати използването на вашата карта за ограничен период от време. Свържете се с вашата банка, ако вашата дебитна карта е замесена.

И накрая, свържете се със социалната администрация, ако смятате, че вашият SSN е бил компрометиран. Моля, обърнете внимание, че тези примери са валидни за моята страна на пребиваване, САЩ. Читателите от други държави ще трябва да се свържат с техните национални организации.

Ако се случи кражба на самоличност, трябва да действате възможно най-бързо. Свържете се с подходящата компания или банка и поискайте да говорите за предотвратяване на измами. Уведомете ги, че е настъпила неоторизирана дейност и не забравяйте да поискате писмено копие на кореспонденцията. Не искате да ви бъде отказана защита от измама, защото първият човек, с когото сте говорили, забрави да регистрира разговора ви.

Също така е важно да подадете полицейски протокол, ако се случи кражба на самоличност. Малко вероятно е полицията да успее да хване извършителя или дори да се опита, но подаването на полицейски протокол ще улесни измамите с обвинения за измама от кредитния ви отчет или карта. Въпреки че повечето полицейски управления са възприемчиви към подаването на полицейски протокол, понякога може да намерите такъв, който не смята, че това е важно. Ако това се случи, свържете се с друга агенция за правоприлагане във вашия район. Ако започнете, например, да се свържете с градската полиция, вместо това опитайте да се свържете с окръжната полиция.

8.3 Предотвратяване на бъдещи проблеми

След като сте изтрили злонамерения софтуер или сте инсталирали отново операционната си система и сте извършили надлежното си внимание що се отнася до осигуряването на личните ви данни, следващата стъпка е да не се налага да се сблъсквате с проблема отново.

Обикновено това е прост въпрос за идентифициране на области, където вашата компютърна защита може да използва някои подобрения и да ги поправи. Надяваме се, че това ръководство ще ви даде добра представа за това какво ви е необходимо, за да защитите компютъра си. Ето един бърз контролен списък, който да ви напомня.

1. Инсталирайте анти-зловреден софтуер

2. Инсталирайте защитна стена

3. Инсталирайте антифишинг софтуер

4. Инсталирайте мрежов монитор

5. Актуализирайте целия софтуер, включително вашата операционна система, до последната му версия

6. Създайте резервно копие на важните си данни

Разбира се, може да не сте били заразени от злонамерен софтуер, защото сте направили грешка. Може просто да сте били насочени от правилния зловреден софтуер в неподходящ момент или може да сте попаднали директно от хитър хакер. Това не означава, че превенцията е безполезна, но просто означава, че преди сте били нещастни.

9. заключение

9.1 Обобщение на проблемите

Докоснахме се до много информация в това ръководство. Говорихме за заплахи за злонамерен софтуер, измами, софтуер за анти-зловреден софтуер, който ви е необходим, безплатни алтернативи и други. Това може да се усвои много информация наведнъж, но има три точки, които бих искал да подкрепя.

1. Важно е да защитите сигурността на вашия компютър. Както вече казах, остава контингент от потребители, които остават убедени, че използването на „здрав разум“ ще защити адекватно компютъра. Това просто не е така. Възможно е заплахата от злонамерен софтуер да атакува компютър без действието на потребителя, а някои от измамите, използвани във фишинг измами, са изключително трудни за откриване.

2. Невъзможно е през цялото време да се защити компютър от всички заплахи за сигурността. Използването на анти-злонамерен софтуер, защитни стени и друга защита само намалява вероятността от проблем. Пълен имунитет не е възможен. Ето защо е важно да поддържате текущо архивиране на важни данни.

3. Не е нужно да харчите нищо за софтуер за сигурност на компютъра, но осигуряването на вашия компютър обикновено е по-лесно с висококачествен платен продукт. (Забележка: Не целият софтуер за платена защита на компютър струва парите. Не забравяйте да прочетете отзиви, преди да купувате.) Ако сте среден потребител, масивът от наличния софтуер за сигурност може да ви обърка. Уверете се, че разбирате каквото решение изтеглите или закупите.

Би било чудесно да живеете в свят, в който сигурността на компютъра беше проста. Това обаче не е реалност и проблемите около сигурността на компютъра вероятно ще станат по-сложни. С течение на времето техниките, използвани от тези, които искат да поставят злонамерен софтуер на вашия компютър, ще станат по-сложни. Това не означава, че трябва да се плашите, но това означава, че трябва да сте в крак с актуалните тенденции за сигурност на компютъра и (за пореден път) да поддържате текущо архивиране на важни данни.

9.2 Забележка за мобилните заплахи

Това ръководство засяга сигурността на компютъра. Засега компютрите са широко идентифицирани като настолни компютри, лаптопи и нетбуци. Новите устройства като смартфоните iPhone и Android обаче променят начина, по който гледаме на сигурността на компютъра. Досега имаше само няколко заплахи за сигурността, насочени към тези устройства, но изглежда, че има място за тях устройства, които да бъдат експлоатирани, и като се има предвид тяхната популярност, вероятно е само въпрос на време, преди да станат обикновен зловреден софтуер цел.

Заплахите на тези устройства също могат да представляват заплаха за вашия компютър, като се предполага, че вие, като повечето хора, в определен момент свържете устройството си с вашия компютър. Изследванията в областта на защитата на мобилните устройства все още са в начален стадий и въпреки че са налични някои програми срещу злонамерен софтуер, тяхната полезност не е напълно известна. Във всеки случай е разумно да се отнасяте с тези устройства с внимание, че ще се отнасяте към компютър. Получихте ли неочакван имейл от вашата банка? Оставете го на мира, докато не можете да го видите с вашия компютър, оборудван с фишинг. Въздържайте се от изтегляне на непознати файлове и посещение на уебсайтове, които не сте запознати.

9.3 Допълнително четене

- 2 приложения за лесно създаване на правила за мрежова защитна стена за Ubuntu Две приложения за лесно създаване на правила за мрежова защитна стена за Ubuntu Прочетете още

- 2 безплатни антивирусни програми за Mac OS X 10-те най-добри безплатен антивирусен софтуерБез значение какъв компютър използвате, имате нужда от антивирусна защита. Ето най-добрите безплатни антивирусни инструменти, които можете да използвате. Прочетете още

- 3 безплатни защитни стени за Windows Трите най-добри безплатни защитни стени за Windows Прочетете още

- 3 интелигентни съвета, за да защитите компютъра си при изтегляне на файлове онлайн 3 интелигентни съвета, за да защитите компютъра си при изтегляне на файлове онлайн Прочетете още

- 3 Инструменти за тестване Изпълнете вашата антивирусна / шпионска програма 3 Инструменти за тестване Изпълнете вашата антивирусна / шпионска програма Прочетете още

- 4 елемента на компютърна сигурност, които антивирусните приложения не защитават 4 елемента на компютърна сигурност, които антивирусните приложения не защитават Прочетете още

- 7 основни изтегляния за сигурност, които ТРЯБВА да сте инсталирали 7 основни изтегляния за сигурност, които ТРЯБВА да сте инсталирали Прочетете още

- 7 най-добри програми за защитна стена, които трябва да вземете предвид за безопасността на вашия компютър 7 най-добри програми за защитна стена, които трябва да вземете предвид за сигурността на вашия компютърЗащитните стени са от решаващо значение за съвременната компютърна сигурност. Ето най-добрите ви възможности и кой е най-подходящият за вас. Прочетете още

- 10 задължително изтеглени безплатни програми за сигурност и грижи за компютър 10 най-изтеглени безплатни програми за сигурност и компютърни грижи Прочетете още

- BitDefender Rescue CD премахва вируси, когато всички останали се провалят BitDefender Rescue CD премахва вируси, когато всички останали се провалят Прочетете още

- Управлявайте по-добре защитната стена на Windows с контрола на защитната стена на Windows 7 Управлявайте по-добре защитната стена на Windows с контрола на защитната стена на Windows 7 Прочетете още

- Обществените компютри, направени безопасни - Инструменти и съвети за сигурност Обществените компютри, направени безопасни - Инструменти и съвети за сигурност Прочетете още

Ръководство публикувано: април 2011 г.

Матю Смит е писател на свободна практика, живеещ в Портланд Орегон. Освен това пише и редактира за Digital Trends.