реклама

Хакването в компютри е незаконно почти по целия свят.

Във Великобритания основното законодателство, което се занимава с компютърните престъпления, е Законът за злоупотребата с компютри от 1990 г., което е в основата на голяма част от законодателството в областта на компютърните престъпления в много от Общността нации.

Но също така е много спорен законодателен акт, който е наскоро актуализиран, за да даде GCHQ, основната разузнавателна организация на Обединеното кралство, законното право да се хаква във всеки компютър, който те имат желаете. И така, какво е това и какво пише?

Първите хакери

Законът за компютърната злоупотреба е написан за първи път и влязъл в закон през 1990 г., но това не означава, че дотогава не е имало компютърно престъпление. По-скоро беше просто невероятно трудно, ако не и невъзможно, да се преследва. Едно от първите компютърни престъпления, които бяха преследвани във Великобритания, беше R срещу Робърт Шифрийн и Стивън Голд, през 1985г.

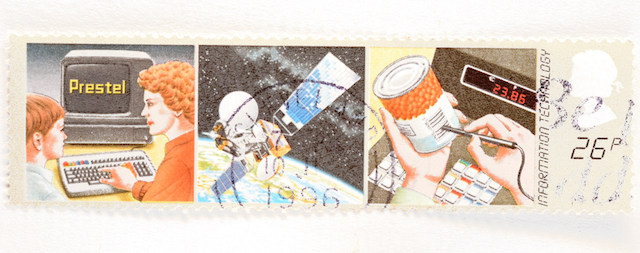

Schifreen and Gold, използвайки проста, нестандартна компютърна техника, успяха да компрометират системата Viewdata, което беше рудиментарен централизиран предшественик на съвременния Интернет, собственост на Престел, дъщерно дружество на британците Телеком. Хакът беше сравнително прост. Намериха британски инженер по телекомуникации и сърфираха с рамо, докато той въвеждаше идентификационните си данни за вход (потребителско име „22222222“ и парола „1234“). С тази информация те пробягаха амок през Viewdata, дори преглеждаха личните съобщения на британското кралско семейство.

Британският телеком скоро стана подозрителен и започна да наблюдава сметките на заподозрените Viewdata.

Не мина много време, докато подозренията им бяха потвърдени. BT уведоми полицията. Шифрин и Голд бяха арестувани и обвинени съгласно Закона за фалшифициране и фалшифициране. Те бяха осъдени и глобени съответно 750 и 600 британски лири. Проблемът беше, че Законът за фалшифицирането и фалшифицирането всъщност не се прилагаше за компютърните престъпления, особено за тези, които бяха мотивирани от любопитство и разследване, а не от финансови цели.

Шифрин и Голд обжалваха присъдата си и спечелиха.

Прокуратурата обжалва оправдателната им присъда пред Камарата на лордовете и губи. Един от съдиите по жалбата лорд Дейвид Бренан потвърди оправдателната им присъда, като добави, че ако правителството желае да преследва компютърни престъпници, те трябва да създадат съответните закони за това.

Тази необходимост води до създаването на Закона за компютърните злоупотреби.

Законът за трите престъпления на компютърната злоупотреба

Законът за компютърната злоупотреба, когато беше въведен през 1990 г., криминализира три конкретни поведения, всяко с различни наказания.

- Достъп до компютърна система без разрешение.

- Достъп до компютърна система с цел извършване или улесняване на други престъпления.

- Достъп до компютърна система, за да наруши работата на която и да е програма или да промени всички данни, които не принадлежат на вас.

От съществено значение, за да стане нещо престъпно престъпление по Закона за компютърната злоупотреба от 1990 г., трябва да има намерение. Това не е престъпление, например, някой по невнимание и безпрепятствено да се свърже със сървър или мрежа, които нямат разрешение за достъп.

Но е напълно незаконно някой да има достъп до система с намерение, като знае, че няма разрешение за достъп до нея.

С основно разбиране на това, което се изисква, главно благодарение на технологията е сравнително нова, законодателството в неговата най-фундаментална форма не криминализира други нежелани неща, които човек може да направи компютър. Следователно оттогава той е преразгледан многократно, където е усъвършенстван и разширен.

Какво става с DDoS атаките?

Перцептивните читатели ще забележат, че съгласно закона, описан по-горе, DDoS атаки Какво е DDoS Attack? [MakeUseOf обяснява]Терминът DDoS свирка миналото винаги, когато кибер-активизмът вдига главата си масово. Този вид атаки правят международни заглавия поради множество причини. Проблемите, които стартират тези DDoS атаки, често са противоречиви или силно ... Прочетете още не са незаконни, въпреки огромното количество щети и смущения, които могат да причинят. Това е така, защото DDoS атаките не получават достъп до система. По-скоро те го затрупват, насочвайки огромни обеми трафик в дадена система, докато тя вече не може да се справи.

DDoS атаките бяха инкриминирани през 2006 г., една година след като съдът оправда тийнейджър, който наводни работодателя си с над 5 милиона имейли. Новото законодателство беше въведено в Закона за полицията и правосъдието от 2006 г., който добави ново изменение в закона Закон за злоупотребата с компютър, който криминализира всичко, което би могло да наруши работата или достъпа до всеки компютър или програма.

Подобно на акта от 1990 г., това беше престъпление само ако имаше необходимото намерение и знание. Умишленото стартиране на DDoS програма е незаконно, но заразата с вирус, който стартира DDoS атака, не е.

От съществено значение в този момент Законът за злоупотребата с компютър не е дискриминиращ. Това е също толкова незаконно за полицай или шпионин да хакне в компютър, както и за тийнейджър в спалнята му да го направи. Това беше променено в изменение за 2015 г.

Не можете да направите вирус, или.

Друг раздел (раздел 37), добавен по-късно в живота на Закона за компютърната злоупотреба, криминализира производството, получаването и доставката на изделия, които биха могли да улеснят компютърното престъпление.

Това прави незаконно например изграждането на софтуерна система, която би могла да стартира DDoS атака или да се създаде вирус или троянски кон.

Но това въвежда редица потенциални проблеми. Първо, какво означава това за законна индустрия за изследвания в областта на сигурността Можете ли да изкарвате прехраната от етично хакерство?Като етикет „хакер“ обикновено идва с много негативни конотации. Ако наричате себе си хакер, хората често ще ви възприемат като човек, който причинява пакости само за хихикания. Но има разлика ... Прочетете още , която е произвела хакерски инструменти и подвизи с цел повишаване на компютърната сигурност Как да тествате сигурността на домашната си мрежа с безплатни хакерски инструментиНикоя система не може да бъде изцяло „устойчива на хак“, но тестовете за сигурност на браузъра и защитните мрежи могат да направят настройката ви по-стабилна. Използвайте тези безплатни инструменти, за да идентифицирате „слабите места“ в домашната си мрежа. Прочетете още ?

Второ, какво означава това за технологии с двойна употреба, които могат да се използват както за законни, така и за нелегитимни задачи. Чудесен пример за това би бил Google Chrome Лесното ръководство за Google ChromeТова ръководство за потребители на Chrome показва всичко, което трябва да знаете за браузъра Google Chrome. Тя обхваща основите на използването на Google Chrome, което е важно за всеки начинаещ. Прочетете още , която може да се използва за сърфиране в Интернет, но и за стартиране SQL инжектиране атаки Какво е SQL инжектиране? [MakeUseOf обяснява]Светът на интернет сигурността е обсебен от отворени пристанища, заден план, дупки в сигурността, троянски коне, червеи, уязвимости на защитната стена и множество други проблеми, които ни държат всеки ден на пръстите на краката. За частни потребители ... Прочетете още .

Отговорът отново е намерение. В Обединеното кралство прокуратурата води наказателна прокуратура (CPS), която определя дали някой трябва да бъде преследван. Решението да се заведе някой в съда се основава на редица писмени указания, на които CPS трябва да се подчини.

В този случай указанията посочват, че решението за преследване на някого по раздел 37 трябва да бъде взето само ако има престъпно умисъл. Освен това добавя, че за да се определи дали даден продукт е създаден с цел да се улесни компютър престъплението, прокурорът трябва да вземе предвид законното използване и мотивите зад изграждането то.

Това ефективно криминализира производството на зловреден софтуер, като същевременно позволява на Обединеното кралство да има процъфтяваща индустрия за информационна сигурност.

„007 - Лиценз за хакване“

Законът за компютърните злоупотреби отново беше актуализиран в началото на 2015 г., макар и тихо и без много фанфари. Бяха направени две важни промени.

Първото беше, че определени компютърни престъпления във Великобритания вече се наказват с доживотна присъда. Те ще бъдат раздадени, ако хакерът е имал намерение и е знаел, че действието им е неоторизирано и има потенциал да нанесат „сериозни щети“ на „човешкото благополучие и националната сигурност“ или са били „безразсъдни дали е била такава вреда причинено ".

Изглежда, че тези изречения не се прилагат за тийнейджър с увреждания от разнообразие в градината. По-скоро те са спасени за онези, които започват атаки, които имат потенциал да причинят сериозни вреди на човешкия живот или са насочени към критична национална инфраструктура.

Втората промяна, която бе направена, даде имунитет на полицаите и разузнавачите от съществуващото законодателство за компютърна престъпност. Някои аплодираха факта, че това може да опрости разследванията на видовете престъпници, които биха могли да прикрият дейността си чрез технологични средства. Въпреки че други, а именно Privacy International, бяха загрижени, че е настъпила злоупотреба и не са налице достатъчно проверки и баланси за съществуването на този тип законодателство.

Промените в Закона за компютърната злоупотреба бяха приети на 3 март 2015 г., а законът стана на 3 май 2015 г.

Законът за бъдещето на злоупотребата с компютър

Законът за компютърната злоупотреба е много жив законодателен акт. Той е този, който се е променил през целия си живот и вероятно ще продължи да го прави.

Следващата вероятна промяна се очаква да настъпи в резултат на скандала за хакерство на News of the World и вероятно ще дефинират смартфоните като компютри (каквито са) и ще въведат престъплението на освобождаването информация с намерение.

Дотогава искам да чуя вашите мисли. Мислите ли, че законът стига твърде далеч? Не е достатъчно далеч? Кажете ми и ще поговорим по-долу.

Кредити за снимки: хакер и лаптоп Via Shutterstock, Брендън Хауърд / Shutterstock.com, Анонимен DDC_1233 / Тиери Ерман, GCHQ сграда / MOD

Матю Хюз е разработчик на софтуер и писател от Ливърпул, Англия. Рядко се среща без чаша силно черно кафе в ръка и абсолютно обожава своя Macbook Pro и камерата си. Можете да прочетете неговия блог на http://www.matthewhughes.co.uk и го последвайте в Туитър в @matthewhughes.