реклама

Водите личен блог? Може би сте част от продължаващия блог бум. Ако можете да пишете добре, да правите красиви снимки и да уловите ума на публиката, в блоговете има много пари. Зависи и за какво блогвате. Независимо дали имате 10 милиона гледания на месец или само 10, вашият блог все още може да бъде цел на хакерите.

Относителната лекота на хакване на някои блог платформи ги прави плод с ниско окачване за някои безскрупулни личности. Освен това има множество методи за хакване за най-популярните блог платформи, като WordPress. Ще ви покажа някои от най-често срещаните, както и сравнително нова игра от наръчника на хакера.

Социално инженерство на шрифта на Chrome

Редица уебсайтове са компрометирани с хак, който променя визуалния облик на текста. Атаката използва JavaScript за промяна Вашата нова заплаха за сигурността за 2016 г.: JavaScript RansomwareLocky ransomware притеснява изследователите по сигурността, но след краткото изчезване и завръщането му като заплата за извличане на многоплатформен JavaScript, нещата са се променили. Но какво можеш да направиш, за да победиш откупния софтуер на Locky?

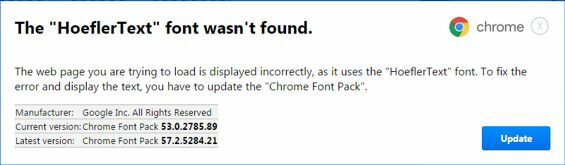

Прочетете още текстовото изобразяване, причинявайки му да показва разбъркана комбинация от символи на мястото на съдържанието на сайта. След това потребителят ще бъде подканен да актуализира „езиковия пакет на Chrome“ в опит да отстрани проблема.Процесът на инфекция е доста лесен. Ако потенциалната жертва отговаря на набор от критерии, включително целевата държава и език и User-Agent (потвърдено като Chrome, работещ на Windows), JavaScript се вмъква в страницата. След това се появява едно от двете потенциални диалогови полета, в което се обяснява, че шрифта „HoeflerText“ не е намерен “, заедно с една опция: Актуализация.

Диалоговите кутии са внимателно конструирани примамки, но ще разбера подробно за това след малко.

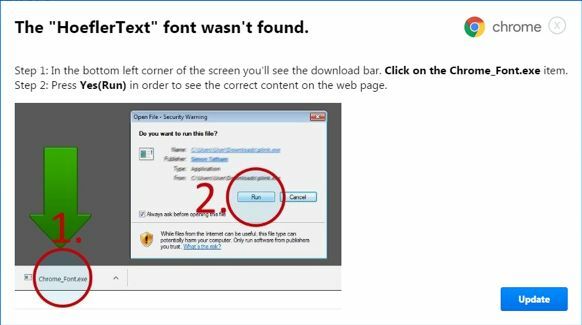

Избирането на Update автоматично изтегля заразения файл. Разбира се, ако потребителят не изпълни файла, компютърът остава без заразяване. Въпреки това, скриптът създава фалшив проблем, примамвайки потребителя да взаимодейства с диалоговия прозорец. Това е класически залог за социално инженерство, гарантирано да породи много потребители.

Какво крие файлът?

Този подвиг е на радара от декември 2016 г., когато изследовател по сигурността @Kafeine беше запознат с компрометиран уебсайт. Въпросният уебсайт доставя заразения полезен товар на потребителите. „Следващо поколение компания за киберсигурност“ ProofPoint сподели подробна разписка и анализ на хака и потенциалната експлоатация.

Преглед на EITest и наскоро добавената схема за социален инженеринг „Chrome Font“https://t.co/bWIEoDjyYApic.twitter.com/Tcmd5whMtK

- Кафеин (@kafeine) 17 януари 2017 г.

Техният анализ подробно описва обширна и динамична екосистема на заплахи, която е насочена към множество страни. Полезният товар доставя вид рекламен злонамерен софтуер, известен като Fleercivet. Зловредният софтуер за измама се използва за пренасочване на потребителите към уебсайтове, след което автоматично кликнете върху рекламите, показани там. Веднъж инсталирана, заразената система започва да разглежда интернет по свое желание, на заден план.

Защо това е различно?

Хакерите в социалния инженеринг се увеличават по честота Как да се предпазите от тези 8 атаки на социално инженерствоКакви техники за социално инженерство би използвал хакерът и как бихте се предпазили от тях? Нека да разгледаме някои от най-разпространените методи за атака. Прочетете още . Този хак се отличава със специфичното си насочване към потребители на Chrome в комбинация с подробни примамки.

Примамката на първия диалогов прозорец информира потребителя, че „Шрифта„ HoeflerText “не е намерен.“ За да добавите автентичност към примамката, кутия добавя подробности за предполагаемия текущ пакет с шрифтове на Chrome. Разбира се, версията ви ще изглежда остаряла, насърчавайки потребителя да натисне бутона Update.

Примамката на втория диалогов прозорец съдържа почти един и същ текст, но използва различно форматиране, включително изображение за „подпомагане“ на потребителя към злонамерения файл.

Заплашващите участници се затрудняват да заразят броя на системите, необходими, за да останат печеливши. Затова те се обръщат към най-слабата връзка във веригата за сигурност: хората.

Налични са и други хакове

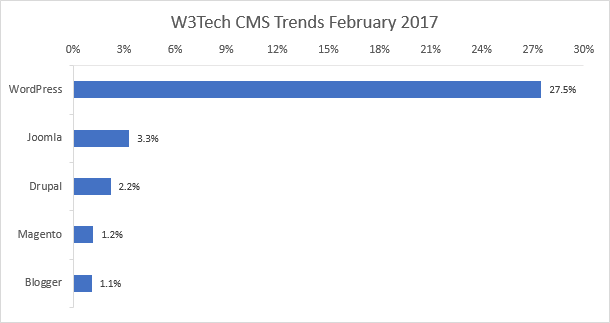

Има милиарди уебсайтове. През февруари 2017г, WordPress захранва около 27,5 процента от мрежата. Joomla, Drupal, Magento и Blogger се комбинират, за да захранват още 8,9%. Огромният брой сайтове, задвижвани от тези системи за управление на съдържанието, ги прави масивна цел. (Ако закръглим общия брой сайтове в мрежата до един милиард, 364 милиона от тях се захранват от един от горните CMS. Това е грубо опростяване.)

По подобен начин броят на сайтовете, управлявани от неквалифицирани и любителски уебмастъри, предлага лесни цели за квалифицирани хакери. Това каза, голям брой от професионалните сайтове са еднакво уязвими Кои уебсайтове най-вероятно ще ви заразят със злонамерен софтуер?Може да си мислите, че порно сайтовете, тъмната мрежа или други недоброжелателни уебсайтове са най-вероятните места за вашия компютър да бъдат заразени със злонамерен софтуер. Но бихте сбъркали Прочетете още .

Защо моят блог се хакна?

Блогът ви е бил хакнат в даден момент? Има няколко често срещани причини.

- Сигурност - Компютърът ви е компрометиран и сте загубили данни за вход на нападател. Това може да дойде от произволен брой атакуващи вектори.

- Заявление на трети страни - Добавки, разширения и приспособления на трети страни могат лесно да станат уязвимост. Макар и големият брой от тях затруднява сигурността на полицията подвизите обикновено се закърпват бързо Защо да актуализирате своя блог: Уязвимостите на WordPress, от които трябва да сте наясноИмам много страхотни неща да кажа за Wordpress. Това е международно популярно парче софтуер с отворен код, който позволява на всеки да започне свой блог или уебсайт. Той е достатъчно мощен, за да бъде ... Прочетете още .

- Сървър компрометиран - За да спестите пари от ресурси, милиони уебсайтове се хостват на „споделени“ сървъри. Той даде възможност за хостинг на ултра ниски цени, но също така създава шанс на хакерите да компрометират множество сайтове.

- Phishing — Фишинг имейлите все още са едни от най-популярните Нови техники за фишинг, които трябва да се съобразявате с: гладуване и умилениеГласуването и усмивката са нови опасни варианти за фишинг. Какво трябва да внимавате? Как ще познаете един опит за умиление или смях, когато той пристигне? И вероятно сте мишена? Прочетете още методи за доставяне на зловреден софтуер, поради постоянната им ефективност. Много Популярният блог може да получава насочени фишинг имейли за копие Как да забележите опасни прикачени файлове: 6 червени знаменаЧетенето на имейл трябва да е безопасно, но прикачените файлове могат да бъдат вредни. Потърсете тези червени знамена, за да забележите опасни прикачени файлове. Прочетете още , съобразени със собственика на сайта или сътрудниците.

- Актуализирахте ли? - Остарялата CMS или остарялото разширение, добавка или джаджа е отлична входна точка за нападател Нов зловреден софтуер подчертава значението на актуализирането и обезопасяването на вашия WordPress блогКогато заразата с зловреден софтуер е толкова пагубна, колкото новооткритата SoakSoak.ru, е жизненоважно собствениците на блогове на WordPress да действат. Бърз. Прочетете още .

- Сигурност на уебсайтове - По-малките блогове ще вероятно разчитат на силно генериране на парола 7 Грешки с парола, които вероятно ще ви хакнатПуснати са най-лошите пароли за 2015 г. и те са доста притеснителни. Но те показват, че е абсолютно критично да заздравите слабите си пароли, само с няколко прости ощипвания. Прочетете още и просто бъдете внимателни. По-големите сайтове трябва да имат допълнителни протоколи за сигурност, за да смекчат потенциалните атаки за киберсигурност.

„ElTest“ идва ли по моя път?

Честно казано, кой знае? Хакът за подмяна на шрифтове в Chrome е пряко свързан с веригата на заразяване „ElTest“. Инфекционната верига е често се свързва с комплекти за извличане и експлоатация История на Ransomware: Където започна и къде отиваRansomware датира от средата на 2000-те и подобно на много заплахи за компютърната сигурност, произхожда от Русия и Източна Европа, преди да се развива, за да се превърне във все по-мощна заплаха. Но какво има бъдещето за откупния софтуер? Прочетете още , и е активна от 2014 г. Няма ясен път за веригата, само за намиране на уязвими сайтове и излагане на потребителите им.

Излагането #EITest кампания https://t.co/ApFiGdRqQApic.twitter.com/RQflK4Rqu8

- Кристофър Лоусън (@LowsonWebmin) 30 януари 2017 г.

Имайки това предвид, винаги си струва да се има предвид сигурността на вашия сайт Защитете се с ежегодна проверка за сигурност и поверителностНие сме почти два месеца в новата година, но все още има време за положителна резолюция. Забравете да пиете по-малко кофеин - говорим за предприемане на стъпки за запазване на онлайн сигурността и поверителността. Прочетете още . Справянето с точките, които обхванахме в последния раздел, ще излезе по някакъв начин да ви предпази. Както видяхме, хората често са най-слабото звено на веригата за сигурност. Така е, защото забравихме да актуализираме CMS или антивирус, или защото бяхме излъгани от атака на социално инженерство Как да забележите и избягвате 10 от най-коварните хакерски техникиХакерите стават все по-мрачни и много от техниките и атаките им често остават незабелязани дори от опитни потребители. Ето 10 от най-коварните хакерски техники, които трябва да избегнете. Прочетете още , трябва да поемем сериозно отговорността на нашата киберсигурност.

Изпитали ли сте блог или уебсайт хак? Какво се случи с вашия уебсайт? Имахте ли достатъчно сигурност на място или бяхте компрометирани другаде? Кажете ни по-долу вашия опит!

Гавин е старши писател за MUO. Той е също редактор и SEO мениджър за крипто-фокусирания сайт на сестрата на MakeUseOf, Blocks Decoded. Има BA (Hons) Contemporary Writing with Digital Art Practices, грабени от хълмовете на Девън, както и над десетилетие професионален опит в писането. Той се наслаждава на обилни количества чай.