реклама

Заплахата да вземете вирус е много реална. Вездесъщото присъствие на невидими сили, които работят за нападение на компютрите ни, за открадване на самоличността ни и нападение на банковите ни сметки, е постоянно, но се надяваме, че с правилно количество технически номер 5-те най-добри диска за спасяване и възстановяване за възстановяване на системата на WindowsЕто най-добрите спасителни дискове на Windows, които ще ви помогнат да получите достъп до вашия компютър за извършване на ремонти и архивиране, дори когато той не се зарежда. Прочетете още и малко късмет, всичко ще бъде наред.

Въпреки това, колкото е по-напреднал антивирусният и другият софтуер за сигурност, бъдещите нападатели продължават да намират нови, дяволски вектори, които да нарушат вашата система. Бутикът е един от тях. Макар и да не е съвсем нова за сцената на злонамерения софтуер, се наблюдава общо нарастване на използването им и определено засилване на техните възможности.

Нека да разгледаме какво представлява стартирането, да разгледаме вариант на bootkit, Nemesis и

помислете какво можете да направите, за да останете ясни 10 стъпки, които трябва да предприемете, когато откриете злонамерен софтуер на вашия компютърБихме искали да мислим, че Интернет е безопасно място за прекарване на нашето време (кашлица), но всички знаем, че има рискове зад всеки ъгъл. Имейл, социални медии, злонамерени уебсайтове, които са работили ... Прочетете още .Какво е Bootkit?

За да разберем какво представлява стартиране, първо ще обясним откъде идва терминологията. Bootkit е вариант на руткит, вид злонамерен софтуер с възможност да се скрие от вашата операционна система и антивирусен софтуер. Rootkits е известен труден за откриване и премахване. Всеки път, когато задействате системата си, rootkit ще предостави на атакуващия непрекъснат достъп до кореновото ниво до системата.

Руткит може да бъде инсталиран по произволен брой причини. Понякога rootkit ще бъде използван за инсталиране на повече злонамерен софтуер, друг път ще бъде използван за създаване "зомбиран" компютър в ботнет Как може DoS атака да свали Twitter? [Обяснена технология] Прочетете още , може да се използва за кражба на ключове и пароли за криптиране или комбинация от тези и други вектори за атака.

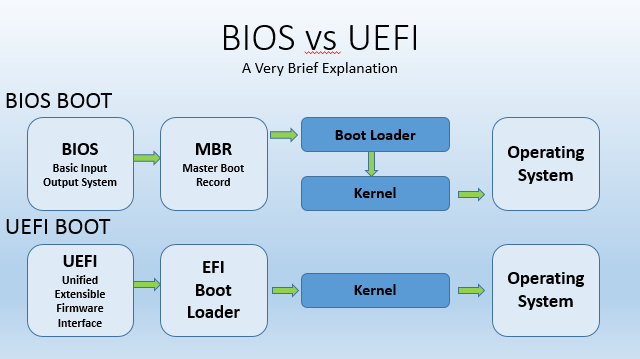

Руткитите за ниво на зареждащия механизъм (bootkit) заменят или променят законния зареждащ механизъм с един от проектите на неговите атакуващи, засягащи главния запис на стартиране, запис за зареждане на тома или други сектори за зареждане. Това означава, че инфекцията може да бъде заредена преди операционната система и по този начин може да подкопае всякакви програми за откриване и унищожаване.

Използването им нараства и експертите по сигурността отбелязват редица атаки, фокусирани върху паричните услуги, от които „Nemesis“ е една от най-наблюдаваните в последствие екосистеми за злонамерен софтуер.

Сигурност Немезида?

Не, не Стар Трек филм, но особено гаден вариант на багажника. Екосистемата за злонамерен софтуер Nemesis се предлага с широк спектър от възможности за атака, включително прехвърляне на файлове, заснемане на екрана, регистриране на натискания на клавиши, инжектиране на процеси, манипулиране на процеси и планиране на задачи. FireEye, компанията за киберсигурност, която за първи път забеляза Nemesis, също посочи, че зловредният софтуер включва цялостна система от поддръжка на задната врата за редица мрежови протоколи и комуникационни канали, което позволява по-голяма команда и контрол веднъж инсталирани.

В Windows система Master Boot Record (MBR) съхранява информация, свързана с диска, като например броя и оформлението на дяловете. MBR е жизненоважен за процеса на зареждане, съдържащ кода, който локализира активния първичен дял. След като това бъде намерено, контролът се предава на запис за зареждане на обема (VBR), който се намира в първия сектор на отделния дял.

Bootkit на Nemesis отвлича този процес. Зловредният софтуер създава персонализирана виртуална файлова система за съхраняване на компоненти на Nemesis в неразпределеното пространство между тях дялове, отвличане на оригиналния VBR чрез презаписване на оригиналния код със собствен, в система, дублирана "BOOTRASH".

„Преди инсталирането инсталаторът на BOOTRASH събира статистически данни за системата, включително версията и архитектурата на операционната система. Инсталаторът може да внедрява 32-битови или 64-битови версии на компонентите Nemesis в зависимост от архитектурата на процесора на системата. Инсталаторът ще инсталира bootkit на всеки твърд диск, който има дял за зареждане на MBR, независимо от конкретния тип твърд диск. Ако обаче дялът използва архитектурата на диска GUID Partition Table, за разлика от схемата за разделяне на MBR, зловредният софтуер няма да продължи с процеса на инсталиране. “

След това всеки път, когато се извиква дялът, злонамереният код инжектира чакащите компоненти на Nemesis в Windows. Като резултат, „Мястото за инсталиране на зловреден софтуер също означава, че ще продължи да съществува дори след повторно инсталиране на операционната система, широко считана за най-ефективния начин за ликвидиране на злонамерен софтуер “, оставяйки трудна борба за чиста система.

Колкото и да е смешно, екосистемата за злонамерен софтуер Nemesis включва своя собствена функция за деинсталиране. Това ще възстанови оригиналния сектор за зареждане и ще премахне зловредния софтуер от вашата система - но има само в случай, че нападателите трябва да отстранят зловредния софтуер по свое желание.

UEFI Secure Boot

Bootkit на Nemesis до голяма степен се отрази на финансовите организации с цел събиране на данни и сифонни средства. Използването им не изненадва старшия технически маркетинг инженер на Intel, Брайън Ричардсън, Кой бележки „MBR bootkits & rootkits са вектор за атака на вируси от дните на„ Insert Disk in A: и натиснете ENTER, за да продължите. “ Той отиде обяснявам, че макар че Nemesis безспорно е масово опасно парче злонамерен софтуер, това може да не повлияе толкова лесно на вашата домашна система.

Системите на Windows, създадени през последните няколко години, вероятно ще бъдат форматирани с помощта на GUID таблица на дяловете, с основния фърмуер на базата на UEFI Какво е UEFI и как ви държи по-сигурни?Ако сте зареждали компютъра си наскоро, може би сте забелязали съкращението "UEFI" вместо BIOS. Но какво е UEFI? Прочетете още . Частта за създаване на виртуална файлова система на BOOTRASH от зловредния софтуер разчита на прекъснат наследствен диск, който няма да съществува на системи, зареждащи се с UEFI, докато проверката на подписа на UEFI Secure Boot ще блокира стартиране по време на зареждане процес.

Така че тези по-нови системи, предварително инсталирани с Windows 8 или Windows 10, могат да бъдат напълно освободени от тази заплаха, поне засега. Това обаче илюстрира основен проблем с големите компании, които не успяват да актуализират своя IT хардуер. Тези компании, които все още използват Windows 7, и на много места все още използване на Windows XP, излагат себе си и своите клиенти на a голяма финансова и данни заплаха Защо компаниите, които спазват тайни нарушения, може да са добра работаС толкова много информация онлайн, всички се притесняваме за потенциални нарушения на сигурността. Но тези нарушения могат да се пазят в тайна в САЩ, за да ви защитят. Звучи лудо, така че какво става? Прочетете още .

Отровата, лекарството

Rootkits са сложни оператори. Майстори на обфуксацията, те са предназначени да контролират система възможно най-дълго, като събират възможно най-много информация през това време. Антивирусните и антималуерните компании взеха под внимание и редица руткити приложения за премахване вече са достъпни за потребителите Пълното ръководство за премахване на злонамерен софтуерВ наши дни злонамереният софтуер е навсякъде и премахването на злонамерен софтуер от вашата система е продължителен процес, изискващ ръководство. Ако смятате, че компютърът ви е заразен, това е ръководството, от което се нуждаете. Прочетете още :

- Malwarebytes Anti-Rootkit Beta

- Kaspersky Labs TDSSKiller

- Avast aswMBR

- Bitdefender Anti-Rootkit

- GMER - разширено приложение, изискващо ръчно премахване

Дори и с шанса за успешно премахване на офертата, много експерти по сигурността са съгласни, че това е единственият начин за да сте сигурни 99% за чиста система е пълен формат на устройството - така че не забравяйте да запазите системата си подкрепена!

Изпитвали ли сте руткит или дори буккит? Как почистихте системата си? Уведомете ни по-долу!

Гавин е старши писател за MUO. Той е също редактор и SEO мениджър за крипто фокусирания сайт на сестрата на MakeUseOf, Blocks Decoded. Има BA (Hons) Contemporary Writing with Digital Art Practices, грабени от хълмовете на Девън, както и над десетилетие професионален опит в писането. Той се наслаждава на обилни количества чай.