реклама

През 2012 г, LinkedIn бе хакнат от неизвестно руско образуваниеи шест милиона потребителски идентификационни данни бяха изтеглени онлайн. Четири години по-късно се оказа, че хакът е бил далече по-лошо, отколкото първо очаквахме. В доклад публикувано от Mother's Board на Vice, хакер, наречен Peace, е продал 117 милиона идентификационни данни за LinkedIn в тъмната мрежа за около 2200 долара в Bitcoin.

Въпреки че този епизод е продължаващо главоболие за LinkedIn, той неизбежно ще бъде по-лош за хилядите потребители, чиито данни са разпръснати онлайн. Кевин Шабази ми помага да го осмисля; водещ експерт по сигурността и изпълнителен директор и основател на LogMeOnce.

Разбиране на теча на LinkedIn: Колко лошо е наистина?

Седнал с Кевин, първото нещо, което направи, беше да подчертае огромността на този теч. „Ако цифрата от 117 милиона изтекли пълномощни изглежда изглежда гигантска, трябва да се прегрупирате. През първото тримесечие на 2012 г. LinkedIn имаше общо 161 милиона членове. Това означава, че по това време хакерите не са взели само 117 милиона записа. "

„По същество те отнеха огромните 73% от цялата база данни за членство в LinkedIn.“

Тези числа говорят сами за себе си. Ако измервате данните чисто по отношение на изтичане на записи, той се сравнява с други хакове с големи имена, като изтичането на PlayStation Network от 2011 г., или Ашли Мадисън изтече от миналата година 3 причини защо хакът на Ашли Мадисън е сериозна афераИнтернет изглежда в екстаз за хака на Ашли Мадисън с милиони прелюбодейци и потенциал Данните за прелюбодейците са хакнати и пуснати онлайн, като в данните са открити статии, които разкриват хора зареже. Весела, нали? Не толкова бързо. Прочетете още . Кевин нетърпеливо подчертаваше, че този хак е коренно различен звяр. Защото, докато хакът на PSN беше единствено за получаване на информация за кредитни карти, а хакът на Ashley Madison беше единствено да нанесе смут на компанията и нейните потребители, хакът LinkedIn “поглъща бизнес насочена социална мрежа в недоверие ”. Това може да доведе до съмнение на хората за целостта на взаимодействията им на сайта. Това за LinkedIn може да се окаже фатално.

Особено когато съдържанието на сметището за данни повдига сериозни въпроси относно политиките за сигурност на компанията. Първоначалният бутон включва потребителски идентификационни данни, но според Кевин, потребителските идентификационни данни не бяха шифровани правилно.

„LinkedIn трябва да е приложил a хаши и сол към всяка парола, която включва добавяне на няколко произволни знака. Този динамичен вариант добавя времеви елемент към паролата, че ако бъде откраднат, потребителите ще имат достатъчно време да го променят. "

Исках да знам защо нападателите са чакали до четири години, преди да го пуснат в тъмната мрежа. Кевин призна, че нападателите са проявили голямо търпение да го продадат, но това е вероятно, защото те експериментират с него. „Трябва да приемете, че те са кодирали около него, докато развиват математически вероятности за изучаване и разбиране на потребителските тенденции, поведение и евентуално поведение на паролата. Представете си нивото на точност, ако подадете 117 000 000 действителни входни данни, за да създадете крива и да изучите феномен! “

Кевин каза също, че има вероятност изтеглените идентификационни данни да бъдат използвани за компрометиране на други услуги, като Facebook и имейл акаунти.

Разбираемо, Кевин е адски критичен към реакцията на LinkedIn на теча. Той го определи като "просто неадекватен". Най-голямото му оплакване е, че компанията не е предупредила потребителите си за мащаба на брич, когато това се случи. Прозрачността, според него, е важна.

Освен това той оплаква факта, че LinkedIn не е предприел никакви практически стъпки за защита на потребителите си, когато течът се е случил. „Ако тогава LinkedIn беше предприел коригиращи мерки, принуди промяна на паролата и след това работеше с потребителите, за да ги запознае с най-добрите практики за сигурност, тогава това щеше да е наред“. Кевин казва, че ако LinkedIn използва теча като възможност да образова своите потребители за необходимостта от това създайте силни пароли Как да генерирате силни пароли, които съответстват на вашата личностБез силна парола бихте могли бързо да се озовете в получаващия край на киберпрестъплението. Един от начините за създаване на запомняща се парола би могъл да бъде съпоставянето й с вашата личност. Прочетете още които не се рециклират и се подновяват на всеки деветдесет дни, сметището за данни би имало по-малка стойност днес.

Какво могат да направят потребителите, за да се защитят?

Кевин не препоръчва на потребителите отидете на тъмната мрежа Пътешествие в скритата мрежа: Ръководство за нови изследователиТова ръководство ще ви отведе на обиколка през многото нива на дълбоката мрежа: бази данни и информация, налична в академичните списания. Накрая ще стигнем до портите на Тор. Прочетете още за да видите дали са на сметището Всъщност той казва, че няма причина потребителят да потвърди дали изобщо е бил засегнат. Според Кевин, всички потребители трябва да предприемат решителни стъпки, за да се защитят.

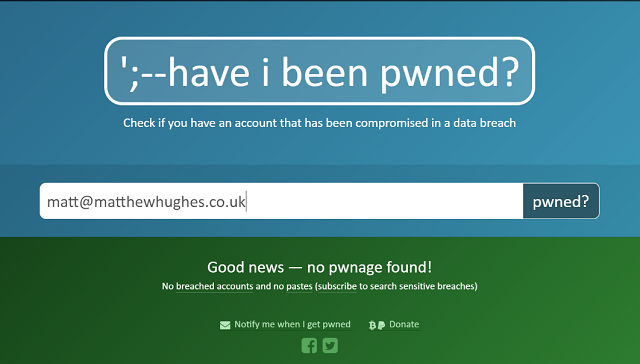

Струва си да добавим, че течът на LinkedIn почти сигурно ще намери своя път към Троя Хънт Прекъснах ли се, където потребителите могат безопасно да проверят състоянието си.

И така, какво да правите? Първо, казва той, потребителите трябва да излязат от своите акаунти в LinkedIn на всички свързани устройства, а на едно устройство да променят паролата си. Направете го силен. Той препоръчва хората да генерират паролите си с помощта на генератор на произволни пароли 5 начина за генериране на сигурни пароли на LinuxВажно е да използвате силни пароли за вашите онлайн акаунти. Без защитена парола е лесно за другите да взломят вашата. Можете обаче да накарате вашия компютър да избере един за вас. Прочетете още .

Известно е, че това са дълги, трудни пароли и хората трудно ги запомнят. Това, според него, не е проблем, ако използвате мениджър на пароли. „Има множество безплатни и реномирани такива, включително LogMeOnce.“

Той подчертава, че изборът на правилния мениджър на пароли е важен. „Изберете мениджър на пароли, който използва„ инжектиране “, за да вмъкне пароли в правилните полета, а не просто да копирате и поставите от буфера. Това ви помага да избегнете хакерски атаки чрез keylogger. "

Кевин също подчертава важността на използването на силна главна парола на вашия мениджър на пароли.

„Изберете главна парола, която е повече от 12 знака. Това е ключът към вашето царство. Използвайте фраза, за да запомните като „$ _I Love BaseBall $“. Това отнема около 5 години на Septillion,

Хората също трябва да се придържат към най-добрите практики за сигурност. Това включва използването на двуфакторна автентификация Заключете тези услуги сега с двуфакторна автентификацияДвуфакторното удостоверяване е интелигентният начин за защита на вашите онлайн акаунти. Нека да разгледаме някои от услугите, които можете да заключите с по-добра сигурност. Прочетете още . „Двуфакторното удостоверяване (2FA) е метод за защита, който изисква от потребителя да предостави два слоя или части за идентификация. Това означава, че ще защитите идентификационните си данни с два слоя защита - нещо, което „знаете“ (парола) и нещо, което „имате“ (еднократен знак) “.

И накрая, Кевин препоръчва потребителите на LinkedIn да уведомяват всички в своята мрежа за хака, така че и те да могат да предприемат защитни мерки.

Продължаващо главоболие

Изтичането на над сто милиона записи от базата данни на LinkedIn представлява продължаващ проблем за компания, чиято репутация бе осеяна от други високопрофилни скандали за сигурност. Какво се случва по-нататък е предположението на някой.

Ако използваме хакове за PSN и Ashley Madison за нашите пътни карти, можем да очакваме киберпрестъпници, несвързани с оригиналния хак, за да се възползват от изтеглените данни и да ги използват за изнудване на засегнатите потребители. Можем също така да очакваме LinkedIn да се извинява на своите потребители и да им предложим нещо - може би в брой или по-вероятно премиен кредит за сметка - в знак на недоволство. Така или иначе, потребителите трябва да бъдат подготвени за най-лошото и предприемете проактивни стъпки Защитете се с ежегодна проверка за сигурност и поверителностНие сме почти два месеца в новата година, но все още има време за положителна резолюция. Забравете да пиете по-малко кофеин - говорим за предприемане на стъпки за запазване на онлайн сигурността и поверителността. Прочетете още за да се защитят.

Кредит за изображение: Сара Джой чрез Flickr

Матю Хюз е разработчик на софтуер и писател от Ливърпул, Англия. Рядко се среща без чаша силно черно кафе в ръка и абсолютно обожава своя Macbook Pro и камерата си. Можете да прочетете неговия блог на http://www.matthewhughes.co.uk и го последвайте в Туитър в @matthewhughes.